Hello 各位~

我滿腦子都是這周要去山上玩,

原本想說要先屯個三篇之後慢慢發,

結果我整理完行李...就這個時間了哈哈哈,

只好先把今天的進度補上了!

ELK呢他能做的事情真的是有點多啊,

這範疇真的佩服不已!!

只要稱之為"Log"的東西我覺得都可以跟他扯上關係,

包括IoT設備的Log,

甚至我覺得有能力把Log拋過去的話連工廠機台的Log也行!

若是以我的角度就是,

Firewall、Switch、Router、IPS等等,

那目前呢,

我碰到的就也是Firewall的Traffic Log,

這部分我呢我們架設的時候用了比較奇怪的組合,

然後碰壁了XDD

我們利用Syslog-ng進行Log的收集並轉拋給Elasticsearch進行存放,

但後來我們發現在資料型態的部分,

Syslog-ng把他們全部都變成字串了!!

這在後續我們進行一些分析的處理時是會受到影響的,

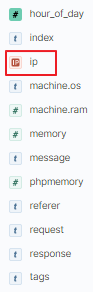

如下圖所示,他的IP是有被識別出來的

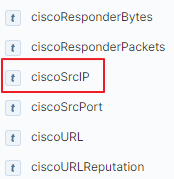

但我們的就是字串

當我們需要大量識別網段阿或是特定IP的時候,

因為這個細節會導致我們下的過濾不會被吃到,

以至於結果混了一些髒東西在裡面=v=

那更詳細的部分就讓我們在下一篇一起來看看吧~