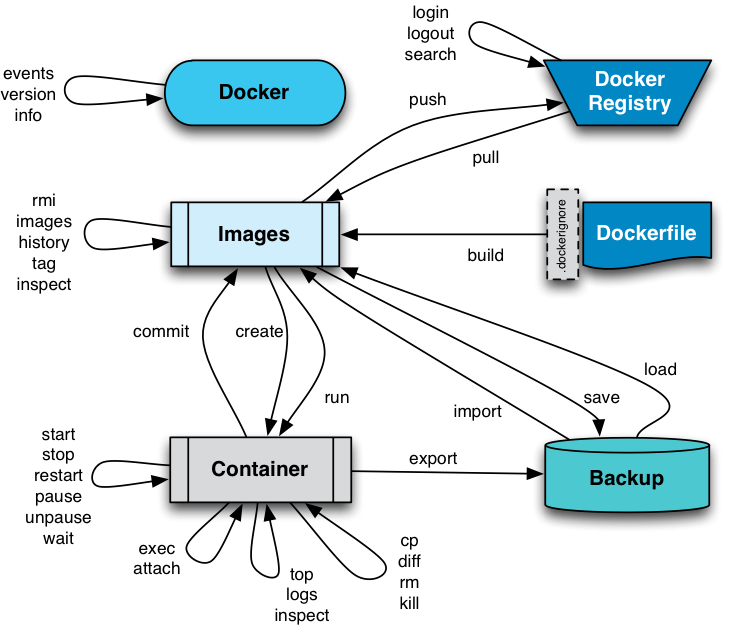

今天開始容器防禦篇的部分,這部分會以一個蓋括的方式來看看容器有哪些元件以及可以防禦的技術,後面再來介紹這些防禦技術的運作方式。那麼就先來看看 docker 相關元件的部分。

所以容器防禦部分會包含如下 :

| 類型 | 項目 | 對應技術、工具 |

|---|---|---|

| Container 安全 | 容器啟動設定 | Seccomp、Apparmor、SELinux |

| Container 安全 | 執行期間掃描及偵測 | Falco |

| Container 安全 | 執行期間惡意程式分析 | ??? |

| Image 安全 | CVE掃描 | trivy、harbor |

| Image 安全 | 最小化 Image | Distroless Container |

| Image 安全 | 啟動設定 | Non-Root User |

| Image 安全 | Image 簽章 | Docker Content Trust (DCT) |

| Image 安全 | 惡意程式掃描 | Dagda |

| Docker 程式安全 | 啟動服務方式 | User Remapping、Podman |

| Docker 程式安全 | 虛擬化原理 | gVisor |

那在後續的文章架構上我會先講解該防禦機制的作用及效果,並且針對之前攻擊篇介紹的手法來看看該防禦機制是否可以阻擋。如果可以的話會針對防禦機制說說我看法以及心路歷程。![]()

今日總結 :