https://cloud.google.com/blog/topics/developers-practitioners/google-cloud-security-overview

這裡提到 SecOps 有想順到理解一下以下這幾個很相似的名詞差別 :

SecOps ( Security Operations ) : 它強調安全性,然後專注於監測和應對安全威脅。

DevOps( Development and Operations ): 它旨在改進軟體開發和運營之間的協作,以實現更快的交付和更高的品質。

DevSecOps( Development, Security, and Operations ): DevSecOps 將安全性整合到 DevOps 流程中,強調在開發和運營過程中持續關注安全性,這一塊有點在。

其中 DevSecOps 有點像是我們在這篇文章中所提到的『 Software Supply Chain Security 』的地方。

30-21 Google Cloud Security 體系 ( 2 )

然後接下來我們就談談 SecOps。

google 提供了以下的服務來讓我們可以完成 SecOps。

https://cloud.google.com/security-command-center?hl=zh_tw

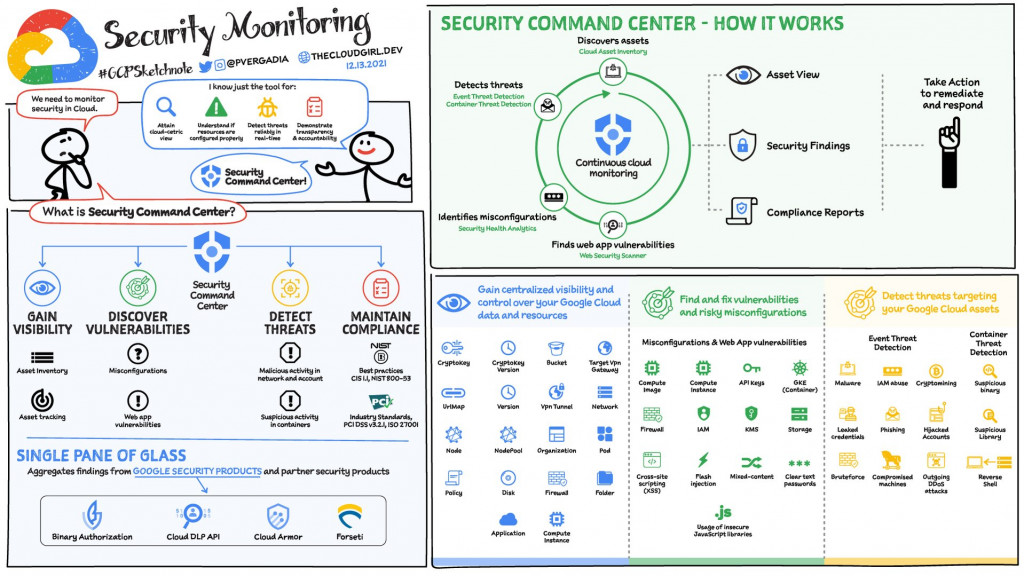

google 認為,必要的安全運營應該包含以下幾點 :

attain cloud-centric view

understand if resource are configured properly

detect threats reliably in real-time

demonstrate transparency and accountability

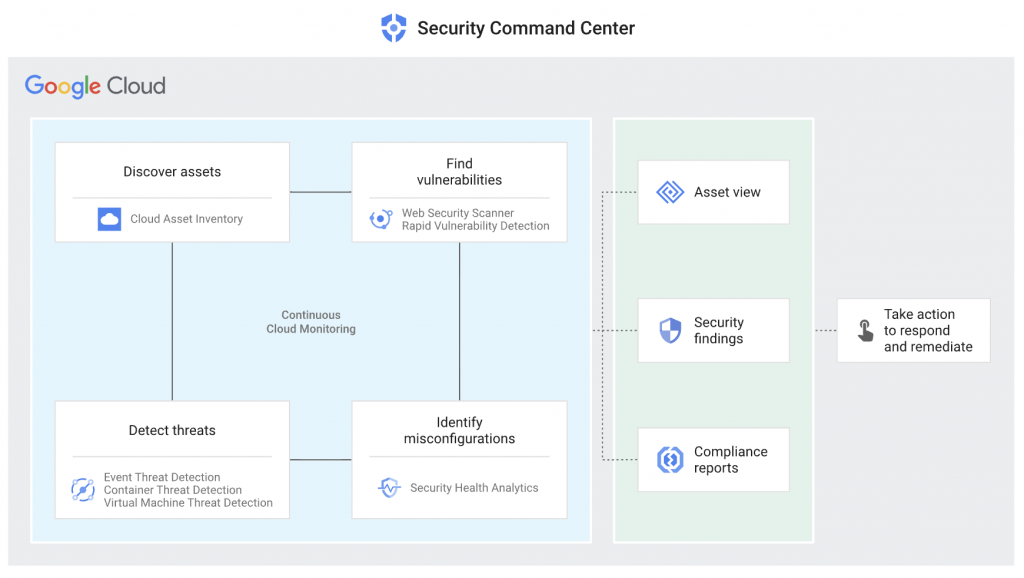

然後總結來說,我覺得這張圖最能知道它實際提供那些功能。

藍色的部份是主要實際上可以提供的安全性監控 :

Discover assets : 透過 Cloud Asset Inventory,你可以獲得對你的GCP帳戶中所有資產的全面視圖。這包括資產的屬性、配置、關聯性等信息。這樣的清單和資訊對於監視、合規性、安全性分析以及資源管理都非常有用。

Find Vulnerabilities : 尋找弱點。

Detect threats : 就是有人即時打你,你會發現。

Identify misconfigurations : 就是會發現會導致資安風險的錯誤設定。

然後綠色的部份就是你可以 Cloud Asset Inventory 操作介面上實際找到操作的地方。

Standard service tier

Premium service tier

簡單的說,上面兩種的差別在於『 支援的功能、安全、服務與價格的差別 』。

Security Command Center 還提供了具體的安全性洞察,也就是更多的資料與分析,以協助您維護 GCP 上的資產安全。

簡單的說就是可以記錄所有的 Google Cloud resources 的操作的 log,它文件上有一句話,我覺得可以很明確的知道它做了什麼。

Audit logs help you answer "who did what, where, and when?

然後這個東西基本上的計價與 Cloud Storage 相同,因為它就是儲在那。

人工智慧生成的摘要,有助於理解和處理 Security Command Center 的發現,以及相應的攻擊路徑。

這是 Google Cloud 的一個服務,可以吸收 Event Threat Detection 的發現,並讓您在統一的時間軸上調查威脅,以及通過相關實體進行樞紐分析。

這是 Alphabet 擁有的服務,提供有關潛在惡意文件、URL、域名和IP地址的上下文信息,有助於評估潛在的威脅。

提供了針對雲端資源的攻擊技術的解釋,並提供緩解指南,有助於理解和應對不同類型的攻擊。

https://cloud.google.com/security-command-center/pricing?hl=zh-tw

首先他有幾個東西會影響到定價 :

Standard service tier 與 Premium service tier。

project 與 organization 的層級選擇也會不同。

然後會是以 resource 為單位來計價。

安全漏洞掃描,但這個是可能產生額外費用,不代表一定會產生。