帳號安全主題的一開始

我希望大家培養一個好習慣,就是不管在什麼平台上

只要拿到一組全新的帳號,就一定要把能保護帳號的功能全部開啟

( 反正免費,就用吧 ) !!

為什麼要這麼麻煩呢?

其實像一般我們的社群帳號,最近很常聽到身邊的朋友被盜用的狀況,

輕則被利用發詐騙訊息,重則私人資訊被盜取

但其實只要多一步驟,就可以比完全沒做的多一層防護。

所以帳號安全的一開始,我想帶給大家的是 = > MFA 多因素認證

欸有人問,什麼是多因素驗證登入?有了多因素登入能怎麼樣?

還有大家最在意的~ 這個東西要多少錢呢??

以 AWS 平台為例,總共分成三種可使用的 MFA

密碼或安全金鑰 - 使用一把金鑰進行驗證登入

優點:

- 使用者只需要保存好特定的密碼及金鑰,就可以進行身份驗證

缺點:

- 如果金鑰被盜取,帳號還是有可能被侵入

- 需要定期更換密碼和管理安全金鑰,增加了管理負擔

Authenticator 應用程式 - 可下載在手機上的驗證APP,驗證碼為時效性的

優點:

- 生成的一次性密碼(TOTP)是有時效性的!無法被輕易盜取或破解 !

- 只需下載應用程式,無需額外的硬體設備成本

- 隨身攜帶的手機就能驗證,非常方便

缺點:

- 如果手機丟失或不在身邊,可能無法獲取 MFA 代碼。

- 假如手機被入侵,MFA 代碼可能會被竊取 ( 手機的資安也要顧好啊 ~~ )

硬體TOTP字符 - 在驗證服務硬體(例如:YubiKey)上,生成一次性驗證碼

優點:

- 高度安全性:硬體設備(如 YubiKey)生成的 TOTP 代碼非常安全,因為獨立於計算機和手機之外。

- 不易受到釣魚攻擊或其他類似威脅的影響

- 通常不需要電池,持久且不易損壞。

缺點:

- 需要購買專門的硬體設備,成本比虛擬 MFA 高

- 需要隨身攜帶,對於經常要在不同位置登入的用戶來說,可能不是很方便

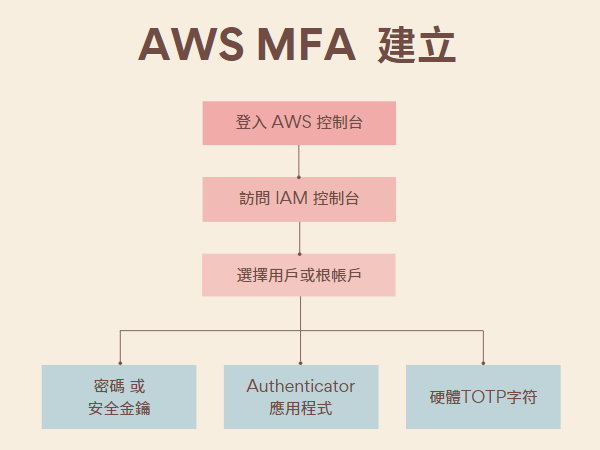

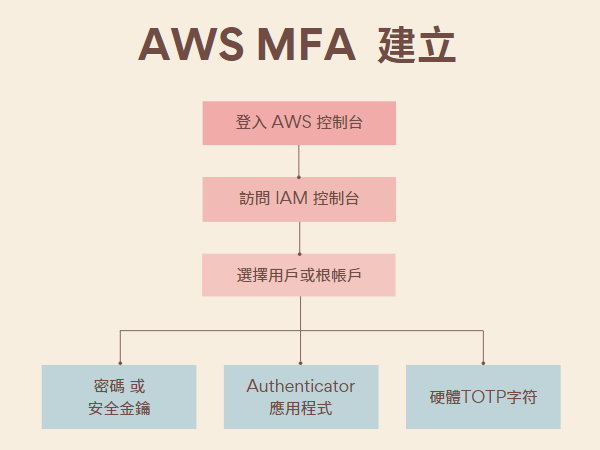

以下提供流程圖:

以上是 AWS MFA 種類的介紹啦, MFA 通通免費哦 ~

不要留情照著下一篇步驟開起來吧 !!!!!

![]()

![]()

![]()