Firmware: 6.0.6

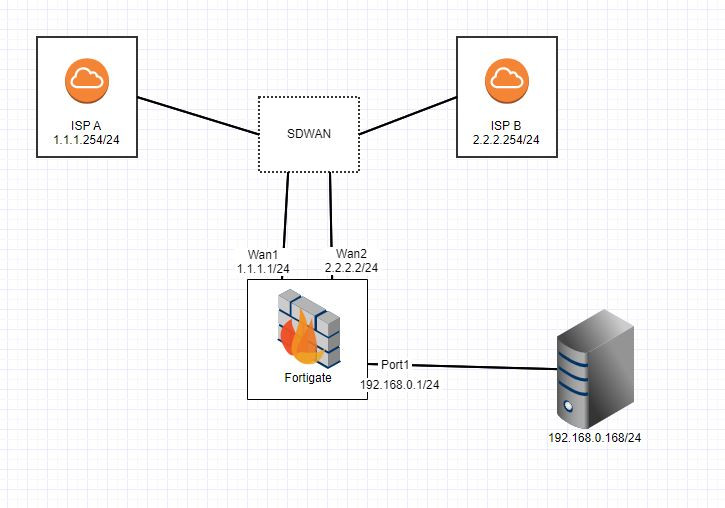

這是一個小實驗, 先來說說目標:

ISP A 跟 B 要同時運行的

用戶可以同時使用 ISP A 跟 B 的 WAN IP 來抓到同一部服務器192.168.0.168, 如圖

我試過如果啟用SDWAN, 把WAN1+2放到SDWAN

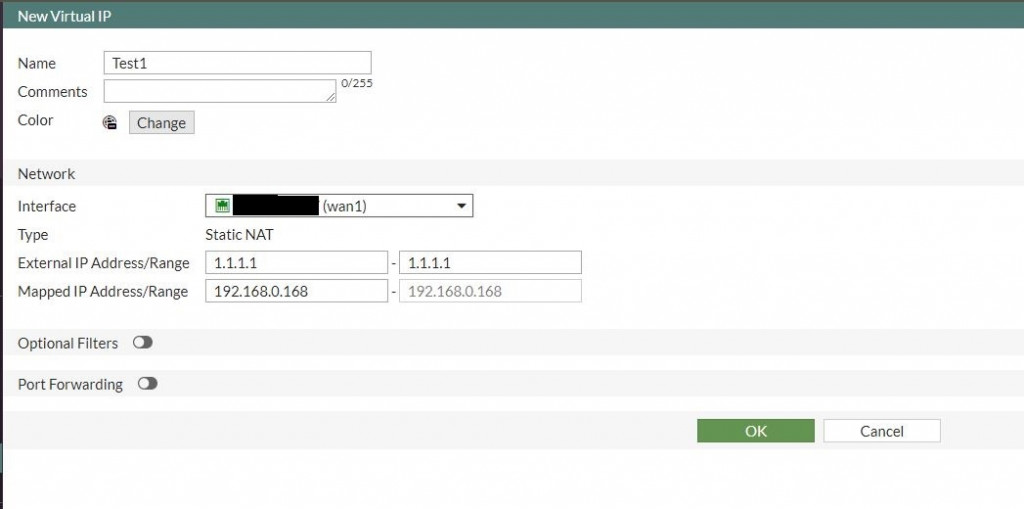

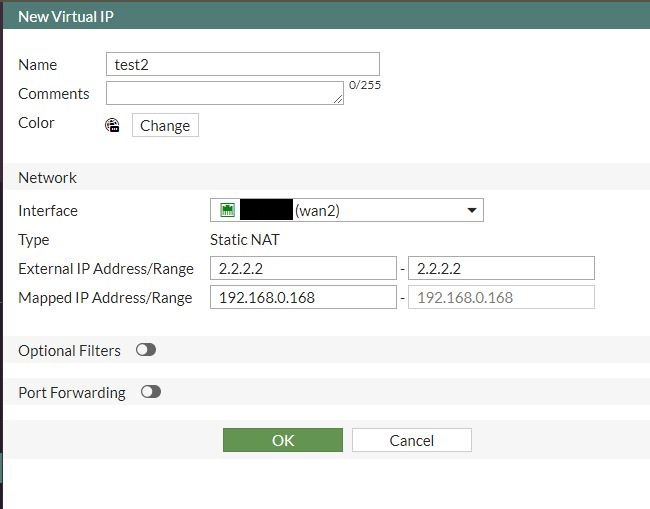

再建立兩個VIRTUAL IP如圖:

然後問題就出現了, 也其實符合我預期就是了.....

有時SESSION從WAN1跑進來的TRAFFIC,

SESSION在回程REPLY的時候會跑到WAN2去

拿著WAN1的SRC IP去WAN2, 不掉線才有鬼

![]()

沒記錯就PaloAlto可以用POLICY BASED ROUTE解決以上問題

https://knowledgebase.paloaltonetworks.com/KCSArticleDetail?id=kA10g000000ClF5CAK

但FORTIGATE可以嗎?

坐等大佬解答問題, 謝謝

只好幫Inside Server多加一張網路卡了(192.168.0.169)

WAN 1 to 192.168.0.168

WAN 2 to 192.168.0.169

Default GW = FTG IP

不多加網路卡的方式,那就是Inside Server 網路卡Bonding 兩個IP

WAN1 to 192.168.0.168

WAN2 to 192.168.0.169

猜想bluegrass大大的意思是要

自動雙WAN到Server負載平衡

多設一組IP只是多對應一組外部IP而已

並不是負載平衡

也不是multihoming

從wan1來的連線,server的回復封包,也應該從wan1送出!

從wan2來的連線,server的回復封包,也應該從wan2送出!

多加網路卡的想法很不錯

可惜我部份設備實在是太垃圾了

沒能有SECOND IP在同一INTERFACE上

更別說加網路卡

![]()

如果bluegrass大大想要達成的是Multihoming

在下知道的是:Fortigate目前不提供該功能

請改用FortiADC可以達成

如果只是想線路回應時來源與目的都鎖定原先的路徑

請在SD-WAN rule的Implicit Rule

選用Source-Destination IP

看看是否能解想要的答案

(結果還請回應告知,在下也想知道)

當初PA沒有SD-WAN,都是用路由的方式

如果要不對稱路由,Fortigate另有指令可下

PA現在有SD-WAN了,不知他們要怎樣解

在

config system interface

edit XXX

"set preserve-session-route enable"

下上面這行指令試試