各位大神好!

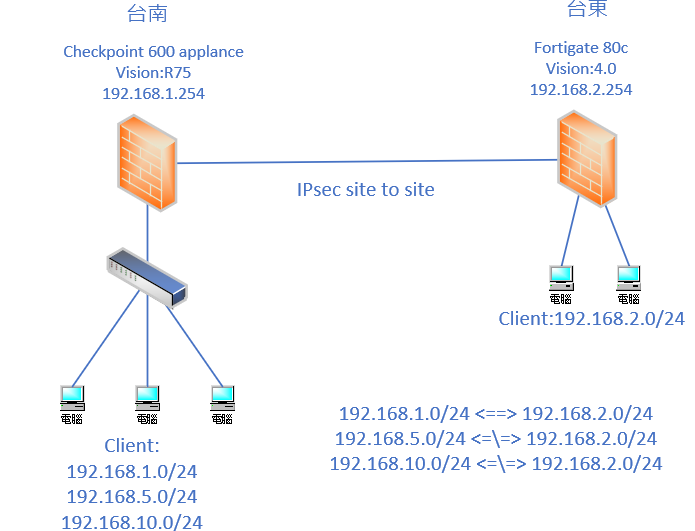

小弟這邊有兩個辦公點

架構大概如下圖

設備分別是兩台防火牆:

Checkpoint 600 appliance(版本:r75)和Fortigate 80C(版本:4.0)

上網找了些資料,好不容易把兩邊弄通但卻發現台南的5和10網段無法與台東互通

--目前只有192.168.1.0/24的網段可以和192.168.2.0/24互通

--有測試把fortigate的Phase2的快速模式來源跟目的都改成0.0.0.0/0後

台東的192.168.2.0/24就都可以通到台南的1,5,10三個網段

但就會導致台南那邊,包含原本的192.168.1.0/24會連不過去台東且也ping不到

--直接在checkpoint防火牆上沒辦法ping到fortigate任何一個IP,但反過來就可以?

後續規劃想讓台南1,5,10的網段也可以正常與台東互通

想請教有哪邊是小弟沒注意到或是設定錯誤的地方導致無法連線的部分嗎?

在192.168.10.0/24網段的電腦用tracert到192.168.2.0/24:

在上限 30 個躍點上追蹤 192.168.2.254 的路由

1 1 ms <1 ms <1 ms 192.168.10.254

2 1 ms 1 ms 1 ms 192.168.1.253

3 * * * 要求等候逾時。

之後就都過不去

在192.168.1.0/24網段的電腦用tracert到192.168.2.0/24:

在上限 30 個躍點上追蹤 192.168.2.254 的路由

1 2 ms 1 ms <1 ms 192.168.1.253

2 1 ms 1 ms 1 ms 192.168.1.254

3 4 ms 4 ms 4 ms 192.168.2.254

可以順利到達

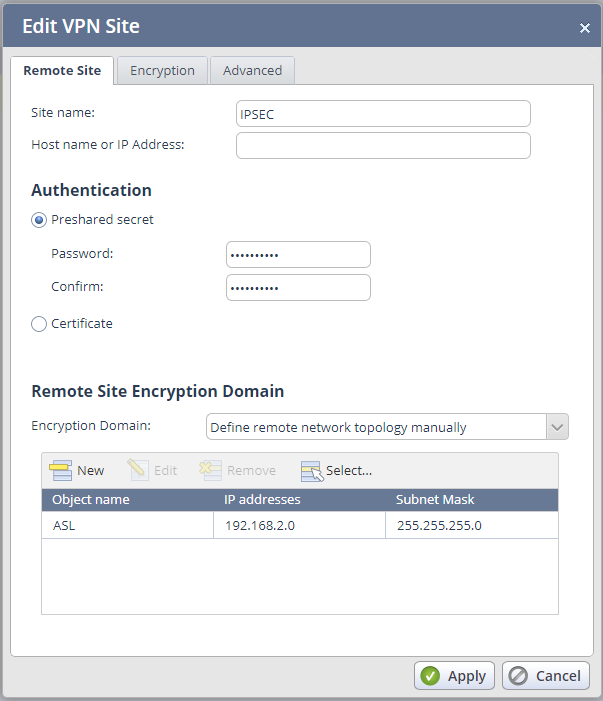

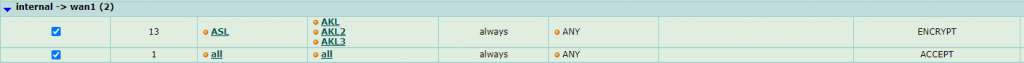

checkpoint設定如下:

fortigate設定如下:

看一下fortigate 的policy 設定吧,如果已經有一邊可以ping通了代表是有一則的policy設定有問題,和vpn設定關聯應該比較小

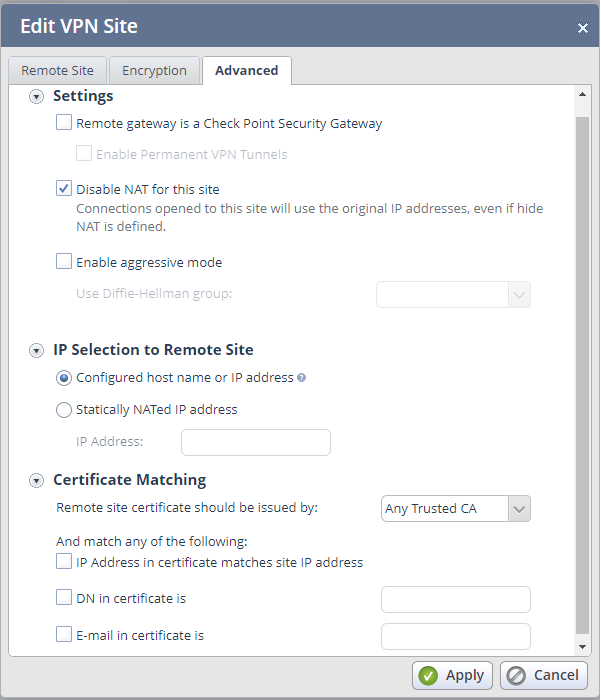

感覺像是policy的問題,建議仔細檢查check point的policy,或者看一下"IP Selection to Remote Site"。感覺你的設定並沒有讓所有的IP使用VPN通道

@Sergeyau

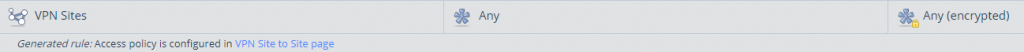

文章內有一小條CP防火牆policy附圖 由VPN功能自動建立

有試著針對policy手動開通開通其他網段,但service並無加密的選項可選擇(不知是否影響)

然後針對內對外或外對內亂開一通,開通完仍無法連線@@

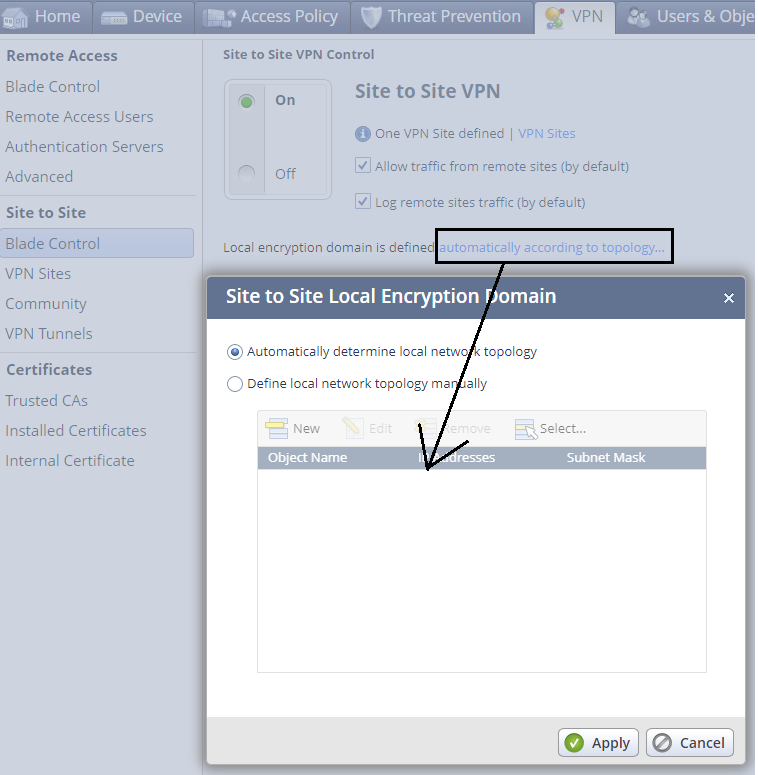

已有補上ip Selection to remote site選項圖片

有試著想找有無像fortigate一樣的Phase2可選擇互通的網段

但這部分我看說明,他好像是需要我選擇遠端要加密回來的網段是甚麼而已?

並沒有找到可以選擇自己這邊開通過去的網段

不同廠牌site-to-site VPN確實比較複雜一點,但我也成功設定過Checkpoint - Fortinate的VPN,通常是防火牆policy設定,要嘛是沒有允許,要嘛是traffic沒有走tunnel(變成一般對外traffic)。

直接在checkpoint防火牆上沒辦法ping到fortigate任何一個IP,但反過來就可以?

你有沒有試過看在checkpoint防火牆上,tcpdump看封包?如果有往fortigate發出去,它有沒有收到?或者Fortigate有沒有發echo reply?Checkpoint有沒有接受?

挖~好像是 有試過用其他網段去ping台東 結果看log他好像確實是往外跑沒有走tunnel 請問這部分該如何處理? policy嗎?

兩種可能,第一種是:我看到你有設定remote encryption domain;請問有沒有在那裡設定 local encryption domain?

第二種可能是在policy那裡沒有設定將三個網段都要進tunnel,所以變成一般對外。

我注意到你是r75,有想過升到r80+嗎?

第一種:不好意思!看不太懂您這兩句的意思,有測試在remote site encryption domain的IP部分只能選擇指定台東的IP才能讓基本網段互通,掛上其他IP就都會導致斷線

然後選擇remote site encryption domain其他三個選項也仍舊無法連線

policy部分,請問是修改vpn site那嗎? 因為那條是由系統建立,無法修改?

如圖:

第二種:這個有想過,不過因為機器目前已無續約,請問也是可以做韌體更新嗎?直接官網下載嗎?

因以前有升過fortigate.如果版本落差太大就必須到cookbook找升版順序,不曉得Chcekpoint是否也如此?

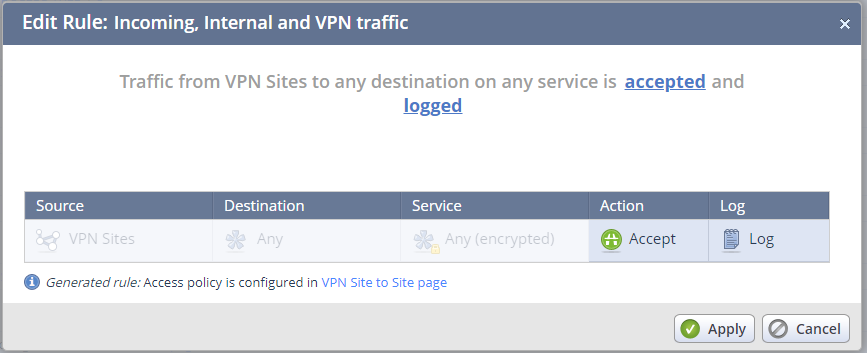

根據policy,VPN Sites -> Any 的任何服務Any(encrypted),所以接下來要看"VPN Sites"這個物件裡面定義的網路是什麼,是否有包含三個台南的網段。它下面說可以去VPN Site to Site page有更多設定

第二種:這個有想過,不過因為機器目前已無續約,請問也是可以做韌體更新嗎?直接官網下載嗎?

因以前有升過fortigate.如果版本落差太大就必須到cookbook找升版順序,不曉得Chcekpoint是否也如此?

R75 到R80會是很大的改版,要先級至R77,除非自己很熟...

根據policy,VPN Sites -> Any 的任何服務Any(encrypted),所以接下來要看"VPN Sites"這個物件裡面定義的網路是什麼,是否有包含三個台南的網段。它下面說可以去VPN Site to Site page有更多設定

找了一下他好像是定義在site to site裡的Blade Control,原本是自動,有嘗試改成手動選取網段,狀況依舊~。

如圖

另外請教大大:請問您設定成功連線是也有包含多網段嗎?

R75 到R80會是很大的改版,要先級至R77,除非自己很熟...

其實上網找了很多資訊跟操作方式,幾乎都是R80居多,舊版較少且操作畫面差異極大,很難找出落差才會這麼苦手,會再思考看看的

謝謝!

R75已經是非常舊了,R80以上的介面非常不一樣。你查R77的資料/介面會比較接近R75。

請問您設定成功連線是也有包含多網段嗎?

是的。Check Point的site-to-site VPN有多種模式,可以有彈性地設定。同一台FW上可以有多個VPN Tunnel,例如網段1-3連上AWS、網段4-6連上AZURE、網段7-9不走VPN...等等。只要會設定,設定的好,你甚至可以玩更進階的,例如AWS上的網段,走VPN Tunnel回 Check Point,然後走另一條VPN Tunnel去AZURE的網段。

只要是local encryption domain定義的網段都可以走該VPN tunnel,然後用policy定義什麼服務允許走VPn Tunnel (例如允許SMB,但是禁止ICMP)。

感覺是網段沒有在local encryption domain裡,所以你ping的時候部會進VPN tunnel

policy 看起來也很怪,你的遠端物件為Network_ming,所以應該是:

source:VPNSites -> destination:Network_ming -> Service: Any(encrypted)

只要是local encryption domain定義的網段都可以走該VPN tunnel,然後用policy定義什麼服務允許走VPn Tunnel (例如允許SMB,但是禁止ICMP)。

這部分在把fortigate部分改成0.0.0.0/0之後測試,修改台南的local encryption domain,無論是手動或自動,台東都可以正常連線回來,但台南對於台東部分就又會全斷,看起來tunnel部分好像是有正常?

policy 看起來也很怪,你的遠端物件為Network_ming,所以應該是:

source:VPNSites -> destination:Network_ming -> Service: Any(encrypted)

policy點開後卻是反白無法修改,點選policy底下的vpn site to site page卻是開啟空白頁,如照大大所說很怪,那也許問題是出在這條policy本身,但如何調整,卻找不到功能頁可設定

本來以為他是blade control頁面,但卻好像不是?

目前經大大的指點,已較有些想法可持續摸索,先與您說聲謝謝了