各位專家

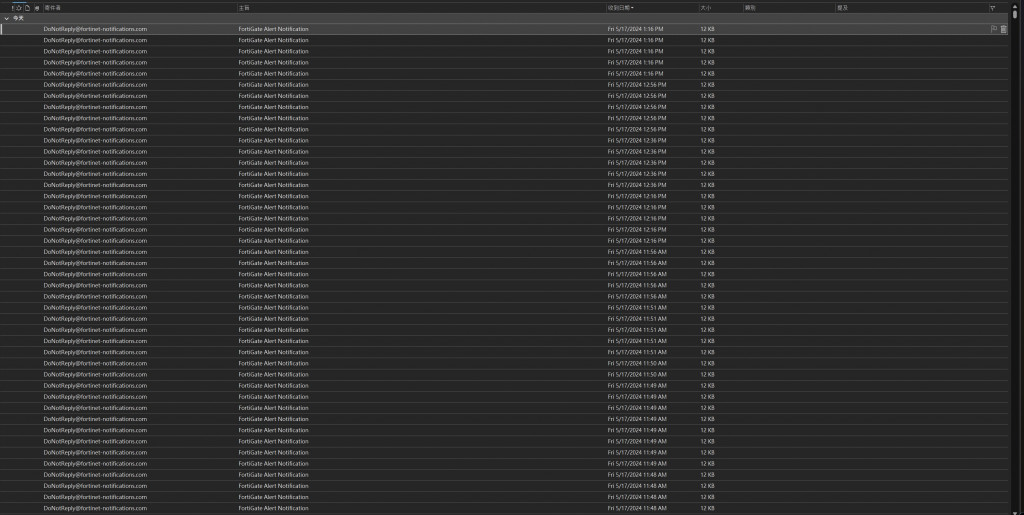

稍早我收到FortiGate 60F傳送的一些log

從早上11:47到剛剛的1:16

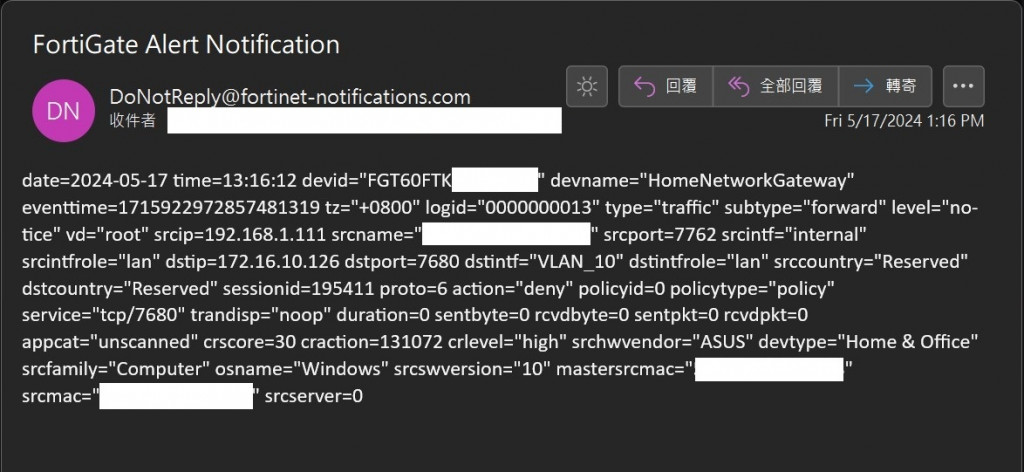

Source IP 192.168.1.111 是我目前正在打這篇文章的PC

Destination IP 172.16.10.126 是我的公司筆電

我的PC是走有線直接接60F

我的公司筆電是透過FAP-231F連線

231F再接108D後再接60F

但詭異的是

我的筆電都是處於關機狀態

為什麼我的PC會有東西想要去跟我的NB做溝通?

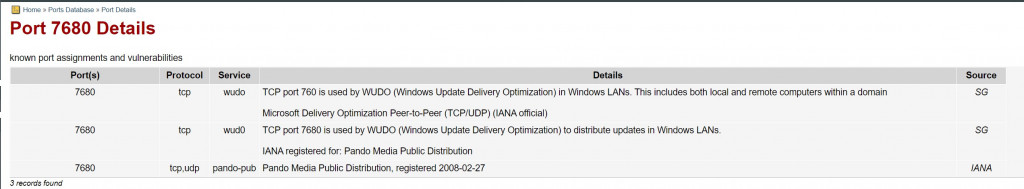

然後我發現我的PC都是嘗試要去透過NB port 7680做連線

我google了一下port 7680:

看起來好像是跟Windows Update有關聯?

但為什麼我的PC要透過NB的這個service port做連接?

平時我的PC跟NB是獨立作業

沒有什麼軟體是有互相連接的

我切不同網域也是為了讓PC跟NB不要互通

但現在怎麼看起來我的PC一直想嘗試跟我的NB連線

而且還是在我的NB是處於關機的狀態

換句話說

如果今天我的NB是開機的

那是否有可能會被連線成功?

然後我剛又發現

我的PC出去的port一直變化

11:47 - 2434

11:48 - 2482, 2512

11:49 - 2558, 2594

11:50 - 2594

11:51 - 2680

11:56 - 3003

12:16 - 4182

12:36 - 5477

12:56 - 6643

13:16 - 7762

唯獨目的地port都是7680

是不是我的電腦中毒

病毒一直嘗試要連進我的NB?

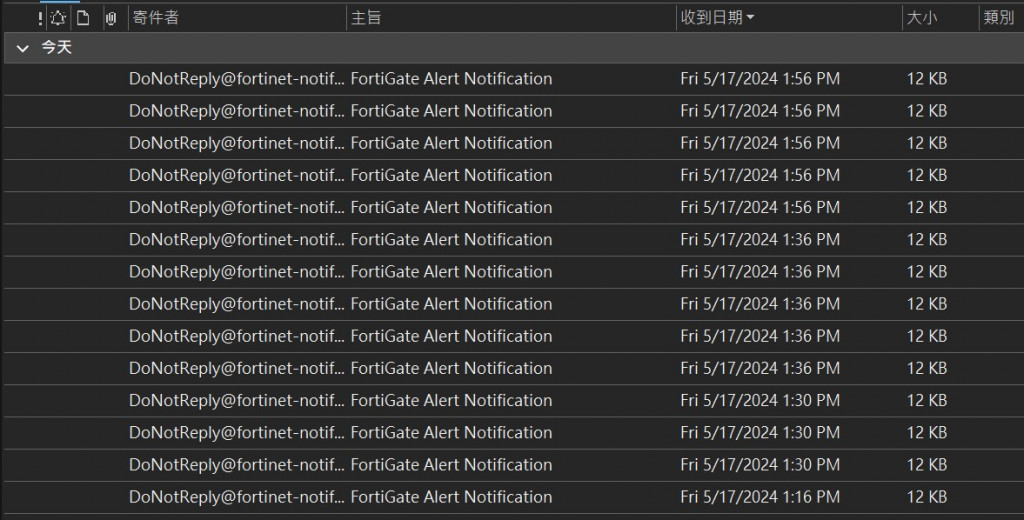

然後就在我打這篇文的時候

又有不同的log進來了

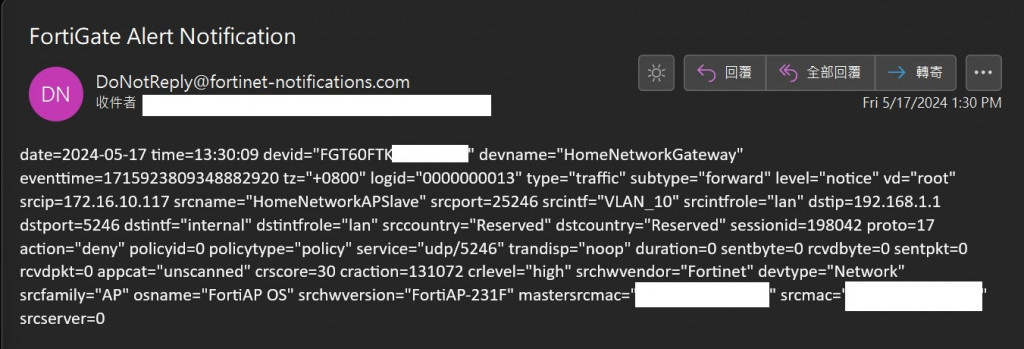

首先是13:30的log

看起來跟前面的不一樣

Source IP 172.16.10.117 是我的FAP-231F(作為mesh)

Destination IP 192.168.1.1 這就不用說了是management IP

Port就是從25246到5246

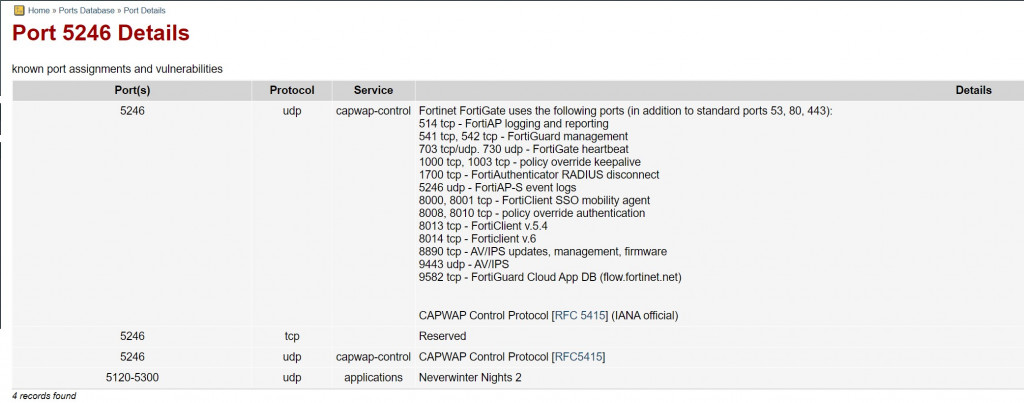

然後我查了一下port 5246:

看起來好像是想要針對我的controller做什麼事?

然後後面又跟前面講的一樣了

13:36 PC 192.168.1.111 port 9067 to NB 172.16.10.126 port 7680

13:56 PC 192.168.1.111 port 10271 to NB 172.16.10.126 port 7680

而且你有沒有發現

後面的log都是在分鐘數尾數是6的時候發的

顯見很有規律性

所以不清楚這是背景是什麼軟體程式嘗試連線(PC->NB)

又或是有人透過我的PC後門嘗試要連接我的NB?

我比較擔心的是

平常如果我的NB是開機狀態

可能有人透過其他方式以我的PC當作跳板連到我的NB

但我當我的NB是關機的

所以對方就用上面那種方式去確認我的NB是否有開機

然後選了一個Windows Update的port來掩人耳目

讓我以為這是正常的連線動作

其實是背後對方想確認我的NB有無開機

(也許對方發現目前無法連線)

但這我也只是猜想

還需請專家們幫忙解惑

以及建議如何改善這樣的問題

謝謝

恭喜樓主進入深水區

FGT會想要分析Log然後找方案解決

大概就開始進入真正使用NGFW了

筆電與PC會有微軟應用的通訊

猜想是因為用過同一個帳號登入

且曾經有互通過且留下紀錄

FAP一直找Controller也很正常

因為是ThinAP,需要與控制器聯繫

有時候還會看到與FortiClould聯繫也很正常

但是樓主發alert email的設定

會建議把violation-traffic-logs: disable

不然遲早emial會被block

而實際運作上建議多去運用automation

反應及回饋會更精確一些

當然,跨網段經NGFW處理是好的

務必需要運用AV/IPS功能在內網

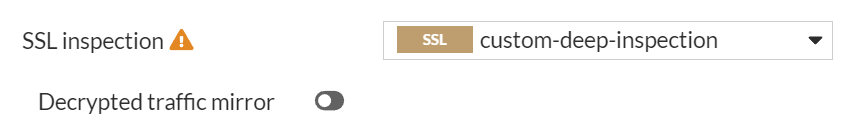

NGFW的SSL解憑證深入掃描也是必須

不然啥內容都掃不到NGFW放著是做心酸的

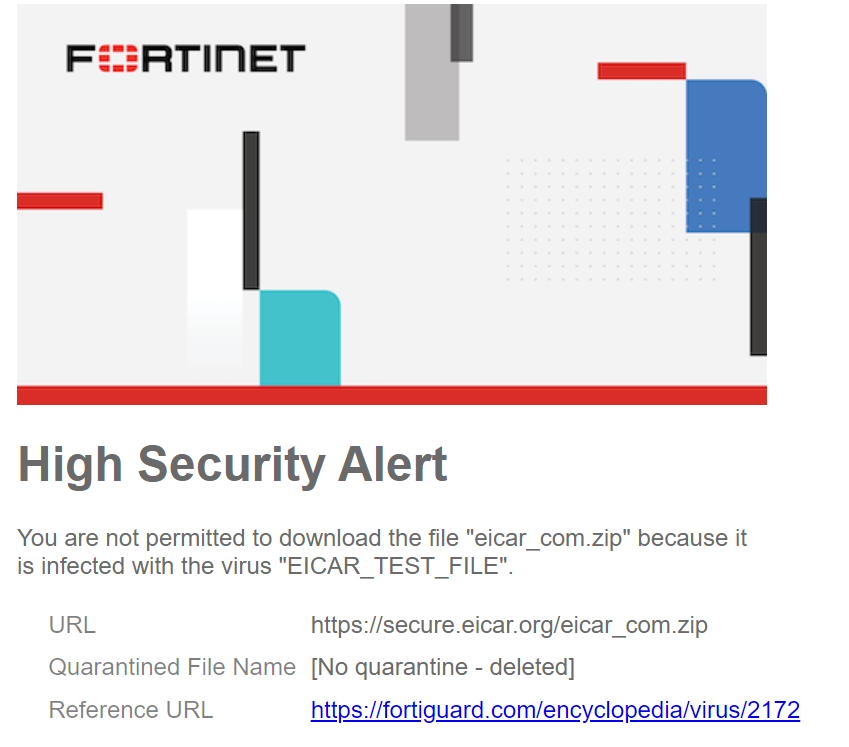

可以試試EICAR測試

就知道自己防火牆到底有沒有用

感謝大大的解釋, 的確硬體防火牆是個深水區, 我也僅玩個一兩年的經驗而已, 一開始也是透過Fortinet官方Youtube影片教學示範跟著做去設定的.

EICAR測試那個有在官方影片上提到, 我自然也有試過:

官方的教學影片淺顯易懂, 還好官方有這樣的影片, 不然我真的是完全不知從何設定起.

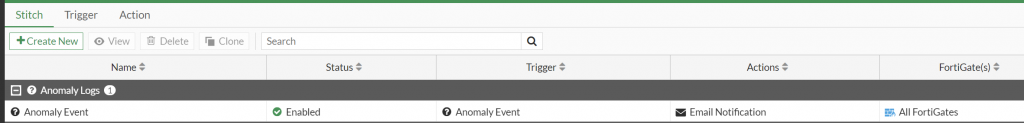

至於alert email的部分, 那個也是透過automation那邊去設定的:

除了這條以外, 其他的異常告警都是透過email通知.

公司的筆電的確有透過chrome or edge瀏覽器登入我個人的Microsoft帳號過, 而該帳號也是我在我的PC上的OS登入的帳號, 或許就如同你說的, 這兩台電腦之間有著Microsoft應用的通訊相互作用.

"筆電與PC會有微軟應用的通訊

猜想是因為用過同一個帳號登入

且曾經有互通過且留下紀錄"