前一篇我們介紹了感染型病毒以及常見的病毒感染方式,這篇我們來介紹感染型病毒的種類有哪些:

開機型病毒這類型病毒透過感染硬碟的啟動磁區(BootSector)和主啟動磁區(Master Boot Record, MBR)及磁片的啟動磁區(BootSector),開機後進行感染。在未被感染的硬碟或磁片被啟動時, MBR 或啟動磁區的程序會取得控制權,分析並計算系統文件的位置,載入這些文件並執行。然而對於被感染的硬碟或磁區被啟動時,病毒的程式碼將取代 MBR 或啟動磁區程序的控制權。當系統開機後,病毒強迫系統把控制權交給病毒程式碼,而非原始的開機程序。

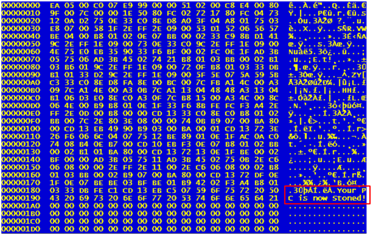

STONED 是該種類的開山始祖病毒,起源於 1987年的紐西蘭威靈頓。該病毒感染的位置是在 MBR 的最後 512 bytes ,寫入一些文字,之後衍伸出不少的變種,主要是把寫入的文字進行變化而已。

檔案解壓縮病毒這類型的病毒感染方式是使用壓縮技術,以躲過文件長度的偵測,其感染順序步驟如下:

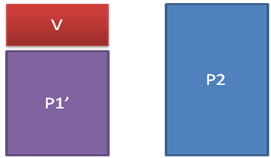

假設 P1' 為壓縮檔,且帶有病毒程式 V,而 P2 為未受感染的文件。

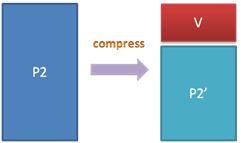

當觸發了 P1' 後,會去搜尋未感染的文件,假設是搜尋到了文件 P2,此時會將 P2 壓縮成 P2'。

將病毒複製一份到被壓縮的文件 P2' 的頭部,使得 P2'和 V 的總長度不大於 P2 長度,此時 P2' 就會在神不知鬼不覺下已經被感染了帶有病毒碼了。

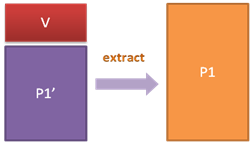

將原始受感染的文件 P1' 解壓縮。

執行解壓縮後的原始程式 P1。

此類型代表的病毒為 Cruncher。

混合式病毒早期常見的病毒要就是感染文件,不然就感染主啟動磁區或是啟動磁區,感染對象明顯區隔開來。但在 1990 德國出現一種混合式感染,名叫 FLIP。該病毒產於瑞士,感染對象是 .com 和 .exe 文件,以及硬碟的 MSR 及磁片的啟動磁區。當感染的文件被啟動運行時,病毒會常駐在記憶體中,並且感染硬碟及磁片。之後每當其他 .com 及 . exe 文件被運行時,都會感染這類型文件。

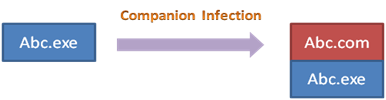

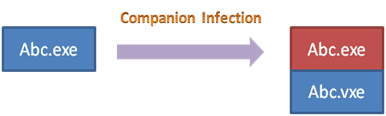

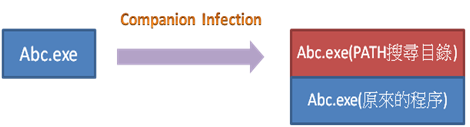

伴隨行病毒〈Companion Infection〉這類型病毒常見的執行手法有三種:

在目錄中找尋 .exe 文件,但病毒不會對這 .exe 文件進行感染。而是產生一支和 .exe 同名的 .com 文件,這 .com 文件不但是可執行,裡面全是病毒程式碼。根據 DOS 系統執行規則,當有同名文件同時存在時,會優先執行 .com 文件。當使用者想執行 .exe 程式時,系統會先執行帶有病毒程式的 .com 文件。因為如此,.com 文件總是會被執行,而正常的 .exe 文件總是沒有被執行到。

在目錄中找尋 .exe 文件,並對文件更改其副檔名,例如把 .exe 改成 .vxe,然後把病毒本身存成目標檔案的原始名稱。讓使用者誤認為現在的 .exe 文件為原本正常的 .exe 文件,並執行有毒的 .exe 文件。此類型文件不但適用於 DOS 系統中,也適用在 Windows 系統中。

利用 DOS-PATH 特徵,病毒在目錄中存為目標文件的名稱,並駐留在 DOS-PATH 的優先執行目錄中,或是把目標文件存放在子目錄裡。

該類病毒是以 AIDS II 病毒為著名,但此 AIDS 非彼性病 AIDS。

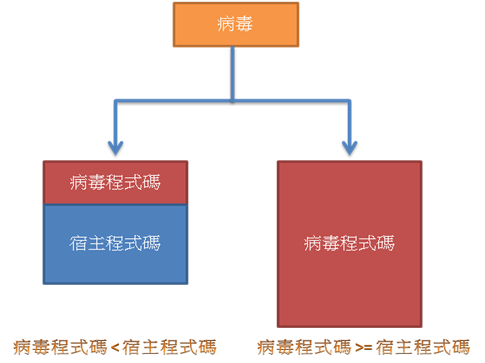

破壞性病毒此類型的病毒和前面所提到各類型病毒不同,一但文件、磁片及硬碟被這類型病毒感染,其內容將會完全被破壞。感染方法是對宿主的部份程式碼,以病毒程式碼直接覆蓋上去,因此宿主的原程式碼被覆蓋的部份將完全失去。下圖討論病毒長度和文件長度的感染關係:

此類型病毒以 Small-38 為著名,該病毒出現於 1991 年在加拿大,以研究做為開發。這病毒會對目前所在的目錄底下所有的文件進行感染,無論文件是否為可執行檔。病毒會對目標文件的頭部前 38bytes 進行覆寫,藉此破壞文件。

以上為常見的病毒種類,接下來我們將會提到一種常見的病毒感染手法 DLL Injection。此手法在軟體開發上大量運用到,但駭客們藉此手法,感染可執行的文件。

希望有興趣的讀者也能夠點個追蹤,有任何問題或有想多了解的地方也可以回覆在文章底下唷,謝謝你們XDDDD!

參考來源:

武漢大學,《信息安全技術與教材系列叢書》

Cruncher virus http://virus.wikidot.com/cruncher

FLIP Virus http://wiw.org/~meta/vsum/view.php?vir=516

AIDS II Virus http://wiw.org/~meta/vsum/view.php?vir=85

Small-38 http://wiw.org/~meta/vsum/view.php?vir=1257

病毒種類 http://botsodg-r.blogspot.com/2014/06/blog-post.html

STONED virus https://en.wikipedia.org/wiki/Stoned_(computer_virus)