くねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくね

くねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくねくね...

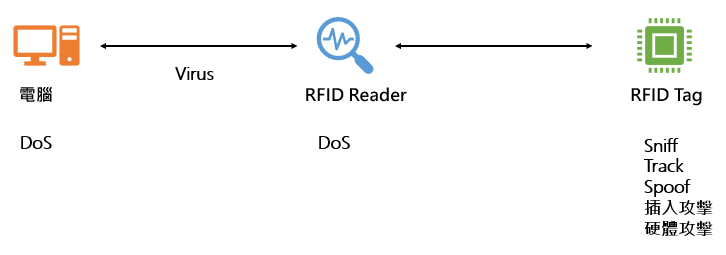

繼上一篇介紹了RFID系統的構造

接下來談談RFID系統中會出現的攻擊方式

* Proxmark3:讀取、模擬、複製 RFID卡片

* ProxBrute:為Proxmarks 客製化韌體,可暴力破解Tag

* RFIDiot Script

https://github.com/AdamLaurie/RFIDIOt

* RFIDeas Tools

* Tastic RFID Thief:武器化你的RFID識別器

https://know.bishopfox.com/blog/2014/09/tastic-rfid-thief-silent-deadly

扭來扭去就好比識別器,它的大腦就好比電腦(如果有的話)

若「扭來扭去」可以遠端只看你一眼就對你造成影響

代表你們之間已經有所 「連結」

它都能追蹤的到你,讓你崩潰。

而目前沒有人能做到讓你不發瘋。(無法對它DoS)

只能祈禱自己永遠不要在它的範圍內吧...

補充:都市傳說破解:

[圖檔來源]:網路、自己做的圖

[參考來源]:

https://wiki.mbalib.com/zh-tw/RFID%E9%9A%90%E7%A7%81%E4%BF%9D%E6%8A%A4

https://www.slideshare.net/bishopfox/rfid-hacking-live-free-or-rfid-hard