一種專門處理封包傳輸的設備,透過處理路徑位置來傳輸資料;主要工作在網路層

原理跟三層交換機大同小異,不同地方在於三層交換機主要用於高速區網之間的資料傳輸;而路由器主要處理多個網段之間的資料傳輸

因此路由器一般不會有多port(接口),而是擔任類似海關的角色:

大多家用實體路由器還會有閘道器負責處理不同協定(如:乙太網路,wifi…),這裡就不展開

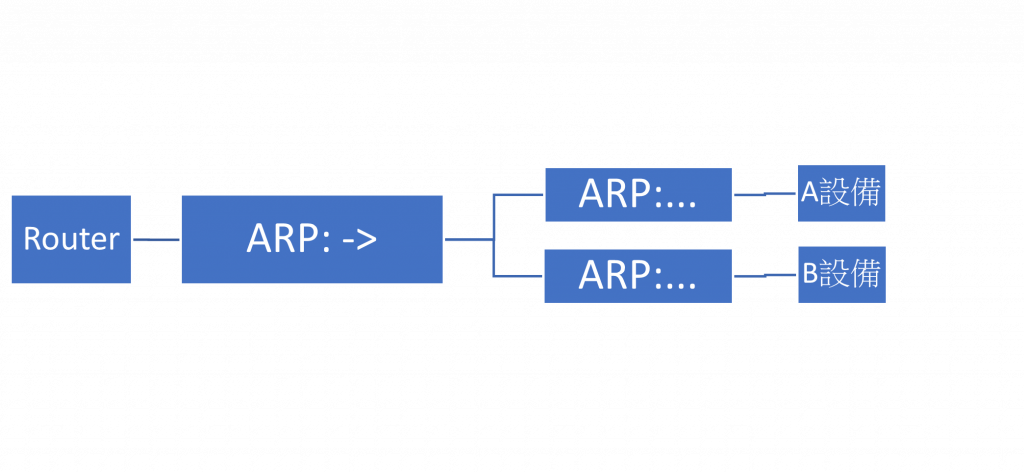

只要是運行在TCP/IP協定的設備或路由器裡都會有個ARP表,主要功能是透過每一次紀錄封包(網路層)的傳送資訊,如此一來被記錄過的路徑就可以快速把資料傳送到特定目標;內容會是設備的IP跟MAC

TIPS:ARP表也被稱為叫ARP快取,因為隔一段時間或資料達到上限時就會多餘的資料

現在A設備要傳送封包給B設備,理當會透過路由器代為傳送,結果現在被不知名的C設備在區網大量發送假的ARP請求,結果路由器回應了就把C設備(假的ARP資訊)寫入自己的ARP表,誤以為C設備的MAC地址為B設備的;造成了A設備傳送的封包被C設備擷取

此攻擊可能不限於區網,假如駭客從外網遠端入侵區網任何一台設備,也可透過ARP將資料送回外部Server

可透過路由器上的ARP列表進行綁定,這樣路由器就會永久保留該設備的ARP

而多層交換機上也可透過DHCP snooping保留網段上設備的MAC位址,這樣一旦偽造ARP發出時也可即時反查 (大部分路由器也有此功能

可以看成一種代理IP的伺服器,NAT伺服器會負責在Internet跟區網之間當溝通的橋樑

以下解釋了如何工作:

假設現在區域網有192.168.0.34 , 192.168.0.35,192.168.0.155 ,真實外部IP為65.23.0.175

轉送封包

現在a電腦想發出Internet上的請求,NAT 伺服器就會率先接收到此請求;再把192.168.0.34(a電腦)封包修改成65.23.0.175傳送到Internet,並在NAT上記錄這是由192.168.0.34(a電腦)發出的

接收封包

而現在Internet收到請求後發送相應的回應到NAT 伺服器,NAT 伺服器就會知道知道此回應應由a電腦接收,進而將封包傳給A電腦。

可隱藏真實電腦的設備(UUID,MAC…)、內部IP資訊,增加連網的安全性;並且NAT 伺服器在回送封包同時,就已知目標電腦位置,如此一來也可以降低網路負載的壓力。

使用路由器並不能負擔太多設備,多設備雖然不見得影響頻寬,但延遲也會增加 (主要是網路層效率較低 -> 還要轉譯、紀錄會有延遲)

但路由器在終端設備上擔任十分重大的角色,可以達到防火牆,網段管理,封包過濾等