今天要介紹的是legion,根據官方介紹,它是斯巴達的叉子

Legion, a fork of SECFORCE's Sparta

好啦不鬧,其實是指另一個工具sparta的分支,舊版的Kali內建sparta,但新版的換成了legion,差別在於新版從原本Python2.7改用Python3.6來重構、也改用PyQT5,新增了一些功能,且維護團隊比較活躍。

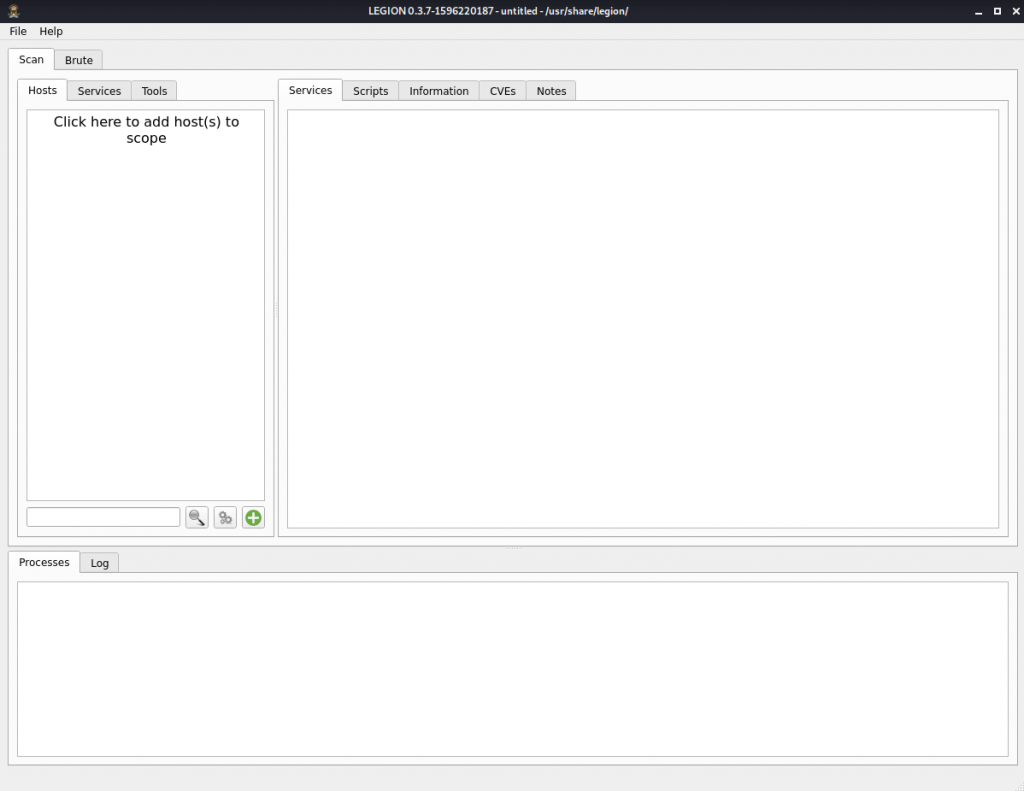

legion是一個漏洞分析工具,它使用了昨天介紹的工具nikto,還有其他像是nmap、Hydra、sslyzer等等其他工具來進行漏洞偵查,另外還提供使用者圖形介面,用起來很直覺,讓我們先來看看開啟後第一個介面。

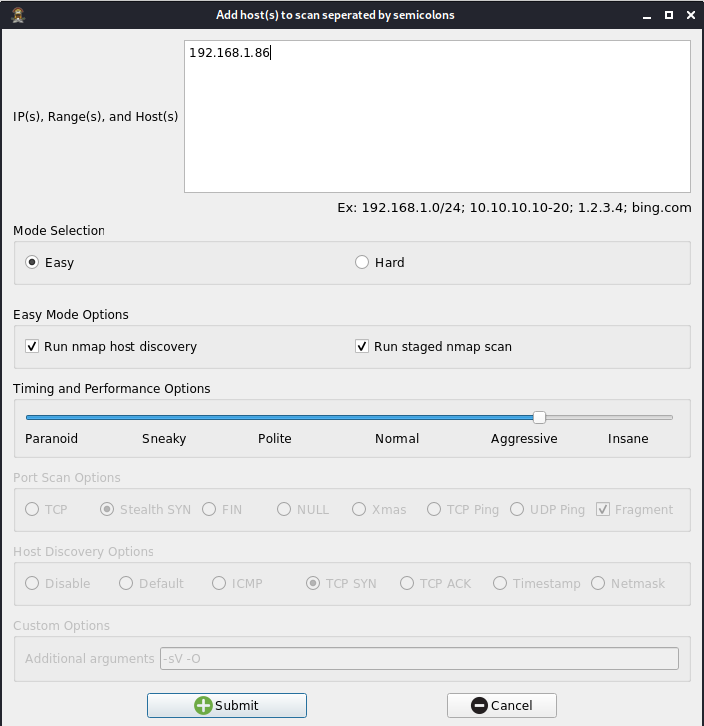

看起來雖然陽春,但使用起來很直覺,先點擊綠色+號來新增一個host,輸入的格式跟過去介紹過的工具一樣支援很多種,這邊我填入先前建的靶機192.168.1.86來做測試,然後直接按下Submit。

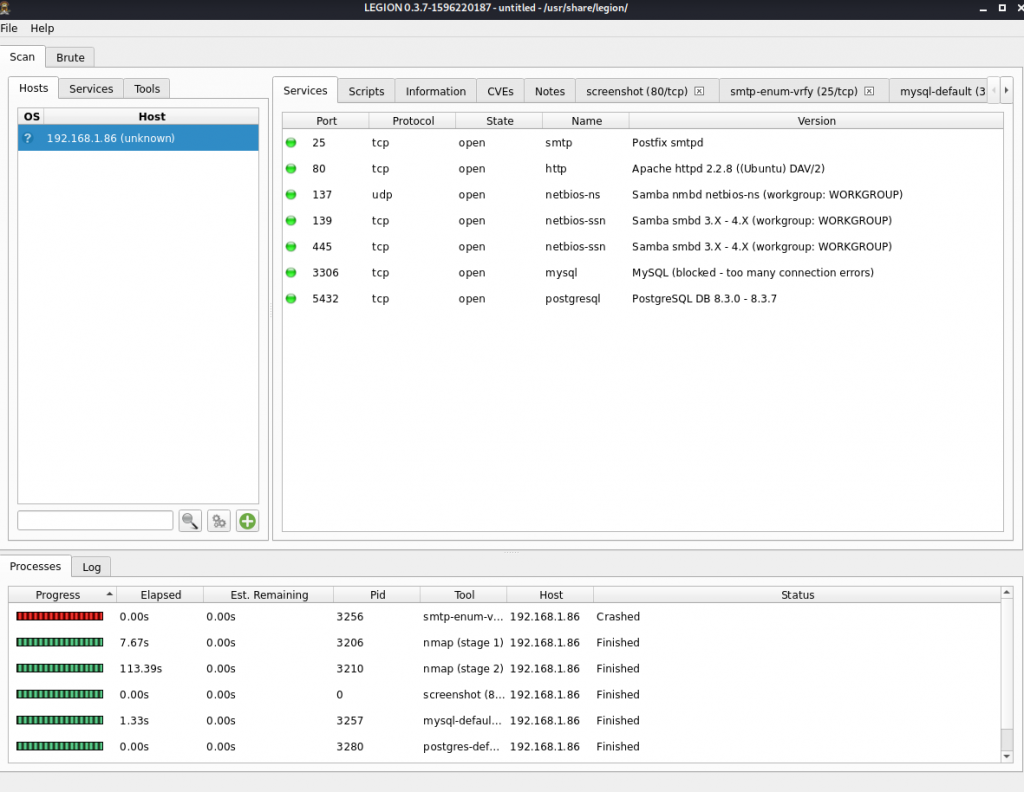

接著因為會跑很多套工具,所以需要一段不短的時間,每個階段偵測分析的結果都會即時更新到介面上來呈現。

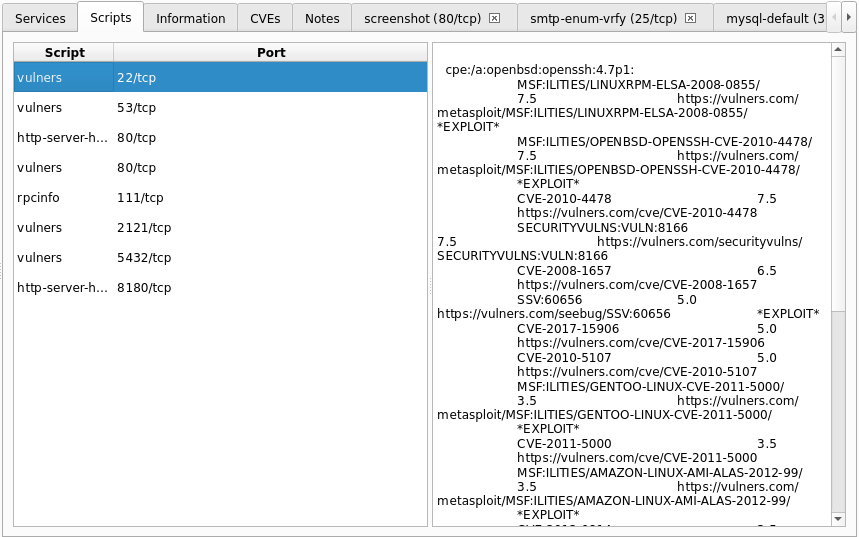

切到不同分頁可以觀看各個資訊,像是Scripts可以看使用的腳本。

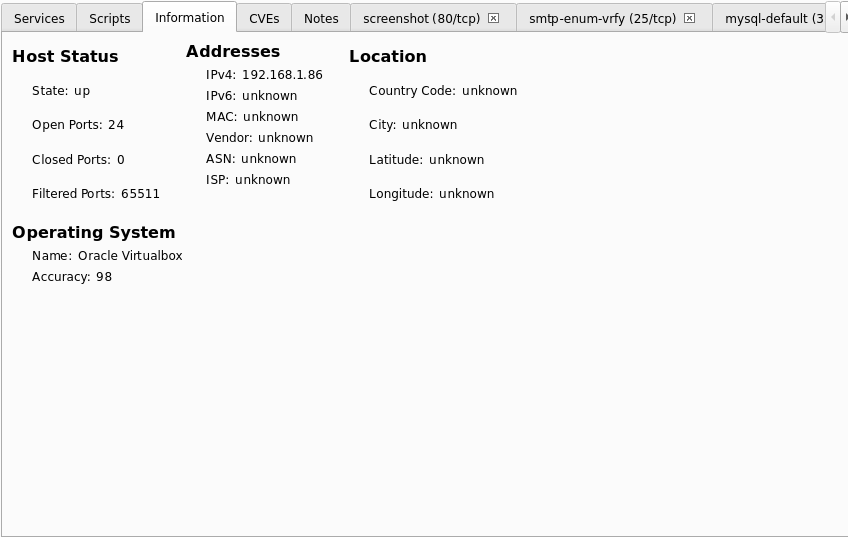

Information可以看到從目標主機目前取得的資訊。

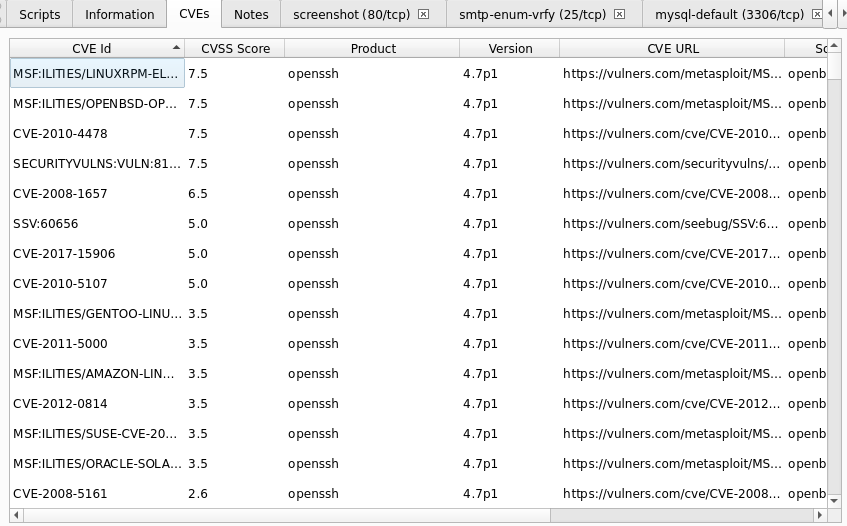

CVEs這頁則是Common Vulnerabilities and Exposures,列出偵測到的漏洞。

只能說真不愧是靶機,什麼漏洞都準備好了給你看,所以整體掃描時間拉的很長,不過真的滿有趣的,建議大家可以自己試試看。

第一次體驗legion就被驚艷到了,接著就想到昨天幹嘛體驗什麼nikto,今天不就整套包好了嗎?但再仔細想想,如果只是使用legion工具,而不去理解工具背後實際做了什麼,對於資安領域的探索可能永遠就停留在表皮,無法繼續精進,所以之後有機會也會再來把legion所使用到的工具都挖出來一個個研究。