瞭解如何使用 Azure Sentinel中的Jupyter Notebook進行先進搜尋。

在我們製定在製定狩獵假設後,可以使用Jupyter notebook整合machine

learning libraries、advanced visualizations和外部數據,以檢測惡意

活動。

在使用Jupyter notebook搜索之前,必須了解Azure Sentinel的基礎是Log Analytics

數據存儲,它結合了高性能查詢、動態架構和可擴展到海量數據。Azure 門戶和

所有Azure Sentinel工具使用標準API來訪問此數據存儲。相同的API也可用於

Python和PowerShell等外部工具。可以使用兩個libraries來簡化API訪問:

Kqlmagic library提供了一個易於實現的API wrapper KQL查詢。

Microsoft威脅情報Python安全工具是一組Python工具,旨在用於安全調查和追捕。

許多工具起源於Jupyter notebook程式碼,用於解決作為安全調查一部分的問題。

一些工具僅在Jupyter notebook中有用(例如,大部分 nbtools 子包),但許多其他

工具可以從Python命令行使用或導入到的程式碼中。

軟體解決了security investigators及hunters的三個核心需求:

-獲取和豐富數據

-分析數據

-可視化數據

msticpy可以使用KQL查詢;該Library為Azure Sentinel、Microsoft 365 Defender

for Endpoint和Microsoft Security Graph提供pre defined查詢。函數的一個例子是

list_logons_by_account,它搜尋帳戶的登錄Event。

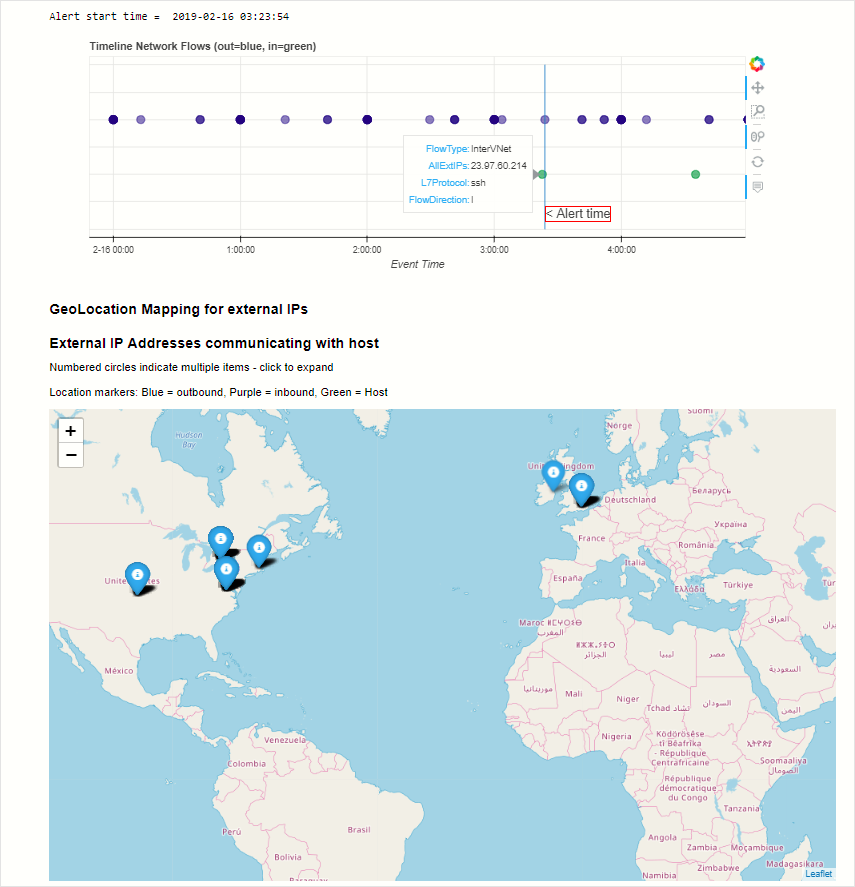

Jupyter Notebook允許我們建立和共享live code,equations,visualizations,

及explanatory text。

用於包括data cleaning,transformation,numerical simulation,statistical

modeling及machine learning等等。Jupyter擴展了使用Azure Sentinel數據執行

的操作的範圍。它將整合library collection for machine learning,

visualization及data analysis,使得Jupyter成為安全調查和追捕的有用工具。