Hello, 各位 iT 邦幫忙 的粉絲們大家好~~~

本篇是 建構安全軟體開發 系列文的 EP15。

根據組織的使用規劃或法規的限制,需要考量對於其資料的保存方式、時間以及被授權的限制性,去規劃資料的存留。

當其資料不再被需要的時候,應該被妥善的銷毀。

常看到的用字上可能會有下列兩者:

但討論到銷毀的概念時,通常指的是後者。且對應到該資料本身所處的分級種類,應該有不同等級的銷毀機制。

例如: 一般性層級的數位資料紀錄,應當對儲存媒體進行多層次複寫處理;有機敏性層級的數位資料紀錄,應當做到對儲存媒體進行物理性的銷毀。(請透過適當的工具與技術進行)

當然若儲存數位資料的媒體若為雲端服務時,要進行物理性的完全銷毀是不可能的,請針對其敏感性層級的數位資料,在進行儲存時進行妥善的資料加密處理,其後要銷毀時再將其加密金鑰銷毀。

安全模型中會對資訊系統的資料的操作行為定義其規則,以便強化系統的安全性。而大致上會透過 C.I.A 中所談到的 Confidentiality 或 Intengrity 的概念來設計其安全模型,實務上則可融合交互使用。

若從機密性 (Confidentiality) 的角度設計其安全模型,那有著名的模型有 Bell-LaPadula (BLP) 與 Brewer and Nash 兩個模型。

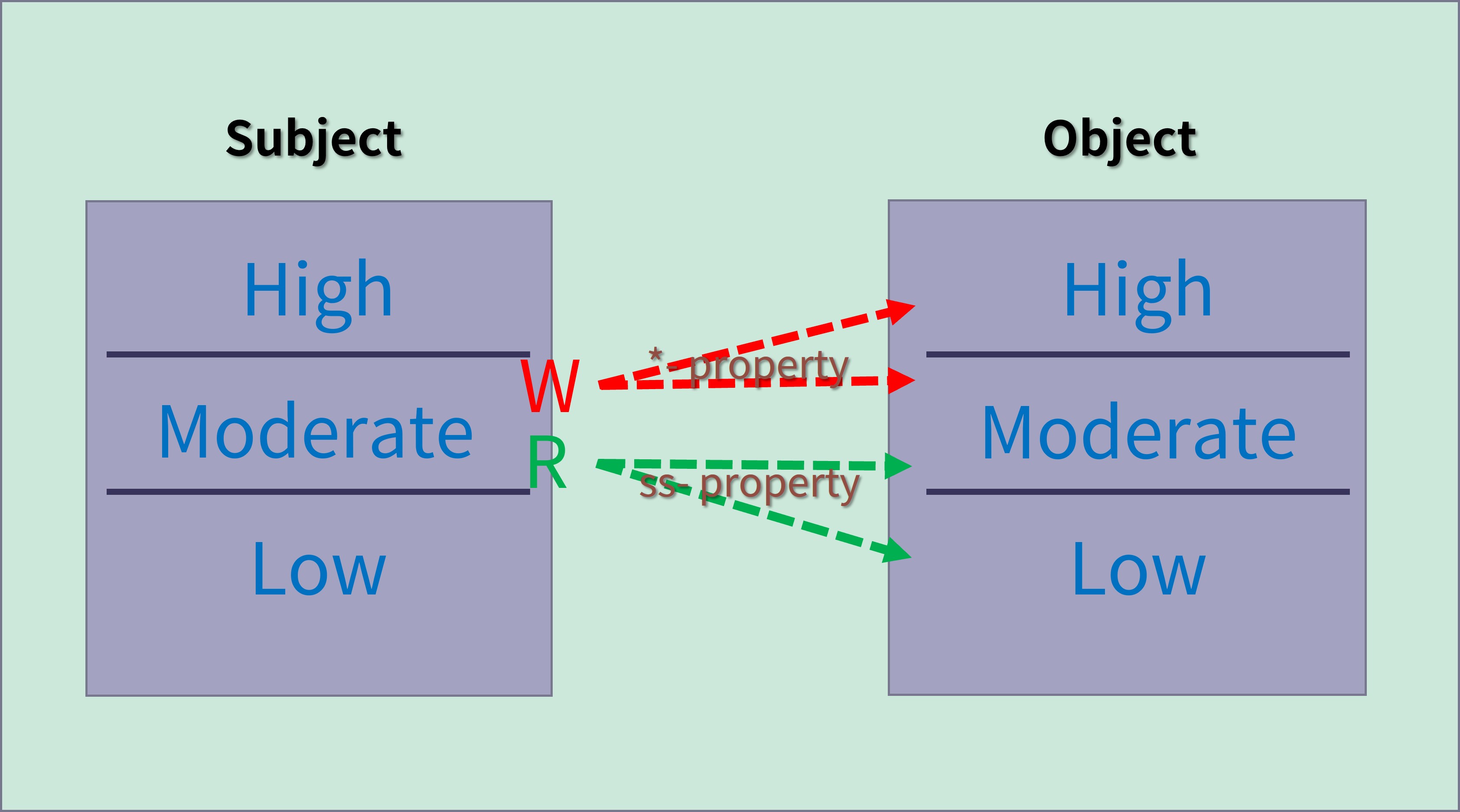

若以 Bell-LaPadula (BLP) 模型來舉例,一開始就先定義了兩個詞 "Subject" 與 "Object"。前者為要存取資料的人,後者為要被存取的資料。

在 BLP 當中定義了兩種存取限制的行為:

前者要求 no read up;後者規範 no write down,下圖為模型概念:

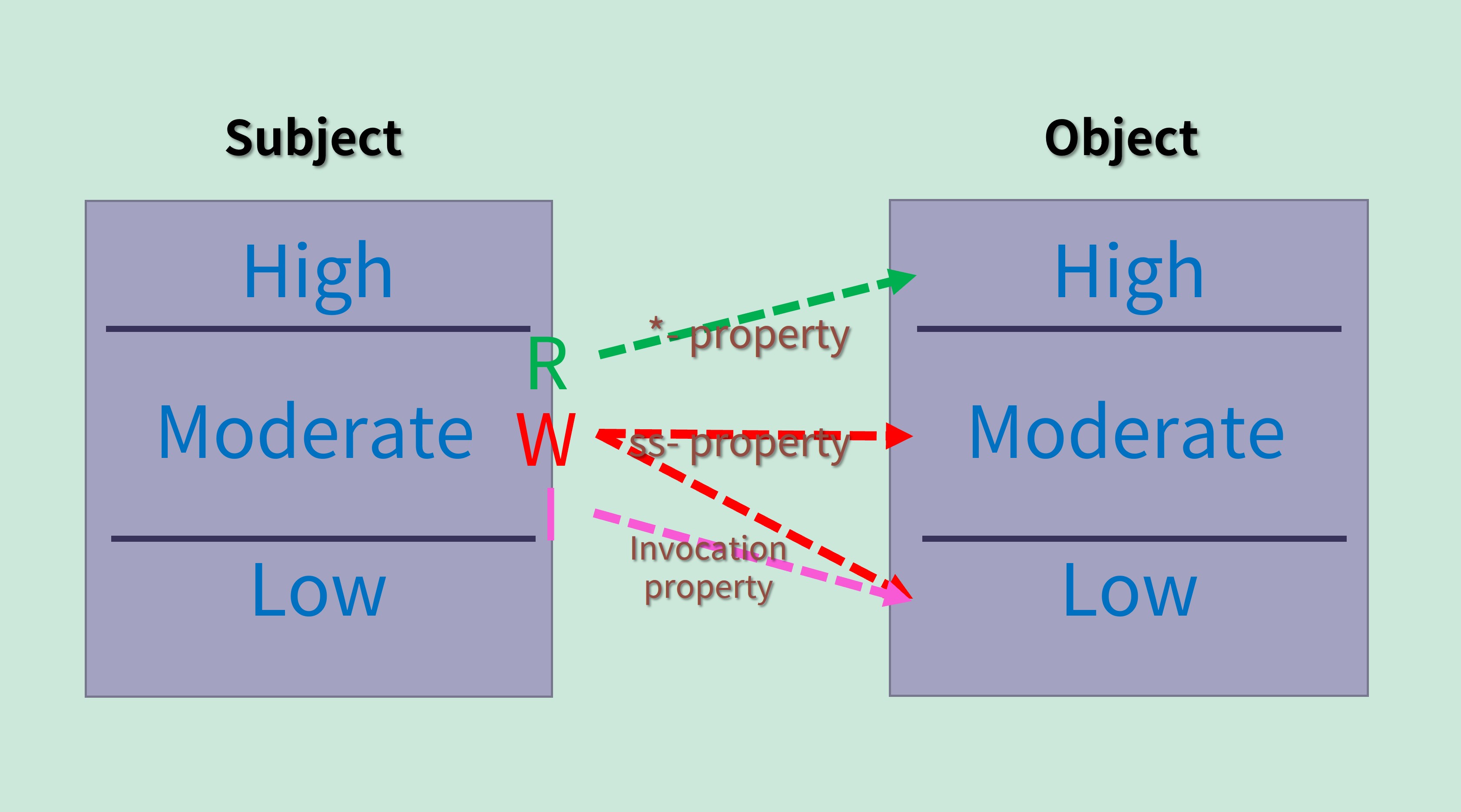

若從一致性 (Intengrity) 的角度設計其安全模型,那有著名的模型有 Biba 與 Clark-Wilson 兩個模型。

若以 Biba 模型來舉例,沿用 Bell-LaPadula (BLP) 模型的定義 "Subject" 與 "Object",但除了定義了兩種存取限制的行為,還多定義了一個新的存取限制:

在 Biba 當中 ss-property 要求 no read down;*-property 要求 no write up;Invocation property 則是要求 subject 不能對高等級的 object 發送任何詢問,換句話說就是該 subject 不會知道其高等級的 object 存在。

下圖為模型概念:

除了上述的設計模型外,也有其他的安全模型設計:

舉 Graham-Denning 模型為例,其設計描述了 "Subject" 與 "Object" 之間會有的各種 "How" 的問題,而其中則設計了八條描述:

做其模型當中對資料的操作規則。

當前多數的作業系統實作當中,大多數不會只單一採用某個模型設計,而是根據其要達成的安全性,考量整合各種模型去規劃綜合實作,大致的方向有:

若想面對資料治理並在市場行銷與執行過程中能確保網路安全的概念,可參考下列 SEI 於 2015 出版的論文資料:

Improving Federal Cybersecurity

Governance Through Data-Driven

Decision Making and Execution