本篇文章嘗試將應用程式安全與網路安全以外的其他安全考量都視為這兩種安全上的變形或是延伸。

資訊安全的應用領域類型:

應用程式安全:

應用程式的定義可以相當廣泛,可以為電腦的OS、網頁、行動應用程式和開發介面 (API)。惡意行為者可以從這些程式上所運行的驗證或授權流程中或是程式碼和組態中找尋漏洞,在使用者與這些應用程式互動時侵害資訊安全。

網路安全:

是指裝置與裝置之間使用網路介面進行傳輸時可能遭遇到的風險。只要是該程式的活動不局限於單機,而是需要通過網路運作的軟體或是服務,都包含在網路安全範圍內。惡意行為者可以利用這些軟體使用接收、傳送資料的機制,以及資料傳輸途中的漏洞進行侵害資訊安全的行為。例如通過軟體接收、傳送的機制去癱瘓目標資訊系統破壞資訊可用性(e.g., Dos & DDOS攻擊),或是在傳輸的途中竊取傳送中的資訊而破壞機密性等作法。

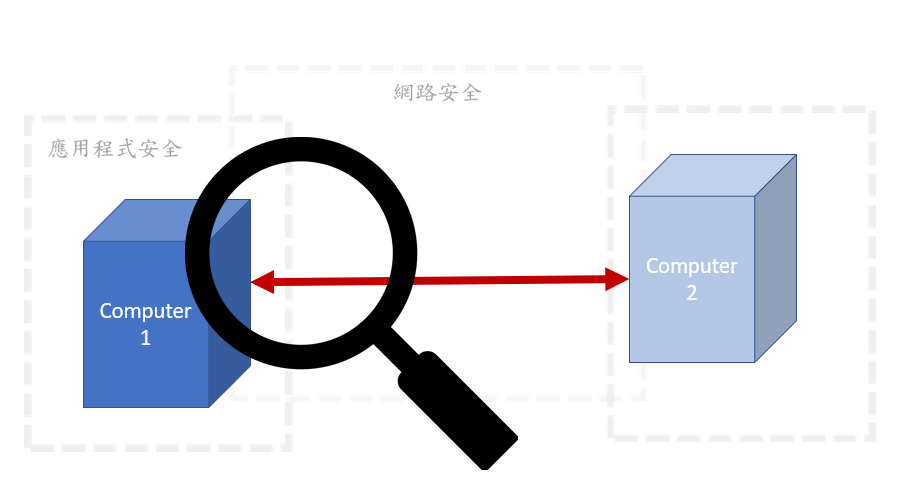

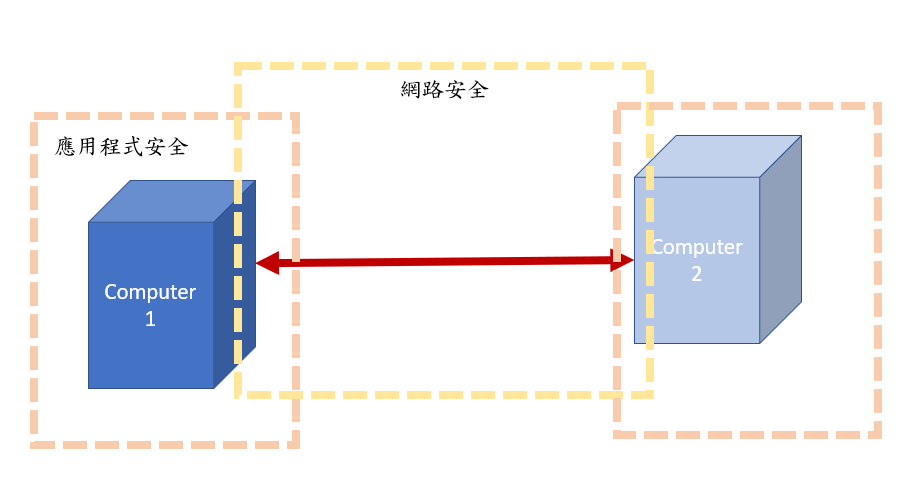

講到這邊,筆者嘗試簡化所有電腦的互動成兩台電腦之間的互動,如下方示意圖。

應用程式安全就是指在電腦本身運行時可能出現的風險,而網路安全則代表電腦互動之間可能出現的風險。當然網路的功能必定是通過應用程式去發起,因此兩者之間也並非完全獨立。

雲端安全:

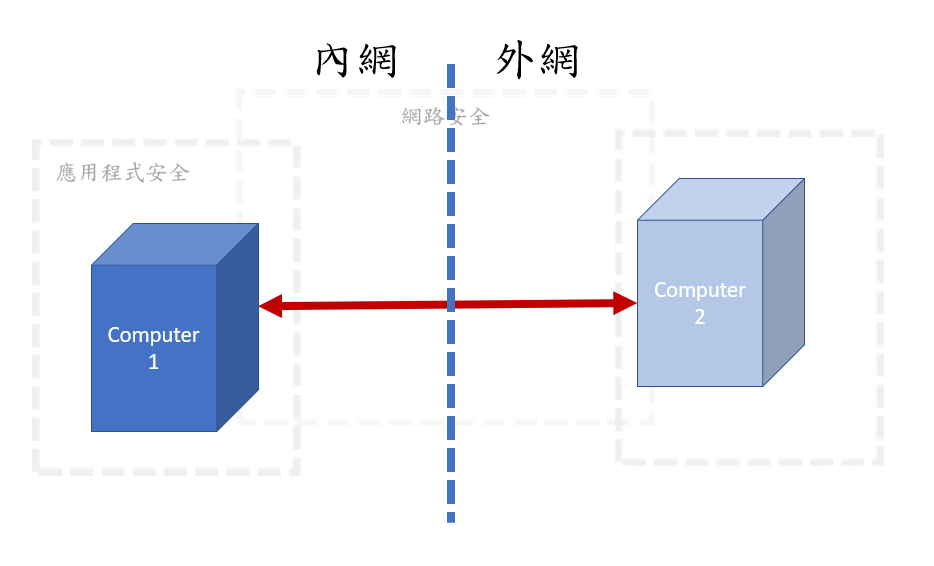

雲端安全有別於前兩者的差異在於所處的雲端環境。雖然一樣是不脫離電腦與電腦之間的互動,但是雲端環境與本地環境差異之一是暴露風險的大小。雲端肯定是要走到網際網路,雲端使用與託管的應用程式是在共用的環境中執行。內網與外網的概念可以想像成家裡大門,如下圖。一旦涉及互動的電腦是位於外網,則代表原本的資訊傳輸從相對封閉的狀態走向相對開放的狀態。

資料加密(安全):

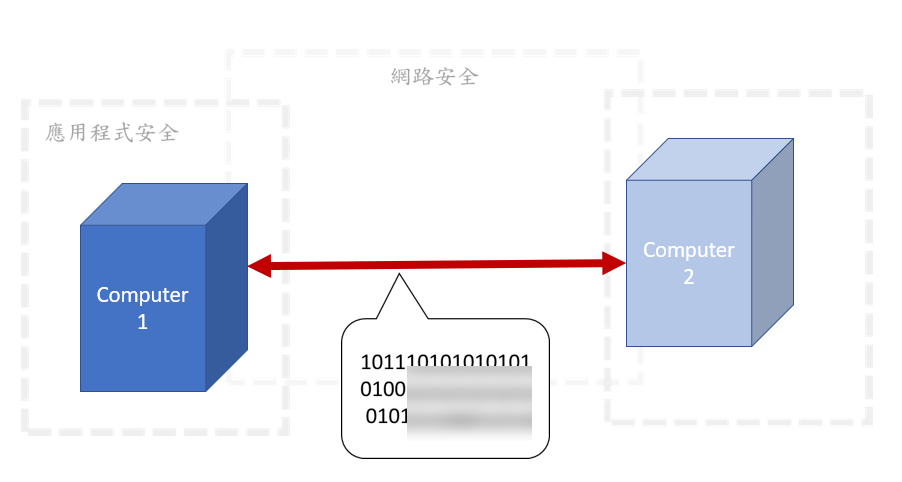

俗話說百密終有一疏,如同防盜鎖的防盜設計也並非一定是讓竊盜者無法開啟,也可以通過重重的機關去提升竊盜資料的困難度。例如使用拖延戰術,盡量拖長開鎖需要的時間讓竊盜者難以在特定的時間長度內竊盜成功;或是自毀資料,如達文西密碼裡強制解開機關會自動刪除密文。

同理,資訊安全上也可以預設成即使有人真的竊取了資料,通過加密的演算法讓竊取者即使拿到了資料檔案也無法順利閱讀資料內容(e.g., 非對稱金鑰(公私鑰)機制的RSA加密演算法, 對稱金鑰的AES加密演算法)。

漏洞管理(安全):

漏洞管理便是將資訊安全的心態由被動轉為主動。原本是通過提升自己的資訊安全機制盡可能避免或是降低受到侵害時會造成的風險,通過漏洞管理以惡意者的角度出發,嘗試去找到仍文在系統內部或架構上的漏洞。在這之上就會出現許多機制的產生(e.g., 事件回應)嘗試去設想若資訊安全被侵害可以如何提供後續檢討或是及時補救的功能。以及如紅隊演練等題目,直接以實戰演練攻擊自己的資安系統,去揣摩與杜絕進一步的資訊安全風險。

心態上從生病了去看醫生的行為轉變為定期進行健康檢查(ps. 再偶爾找紅隊練練拳看自己有無潛在的能力衰退)。