到 MITRE ATT&CK® Navigator 到Create New Layer選Enterprise建立空白layer

https://mitre-attack.github.io/attack-navigator/

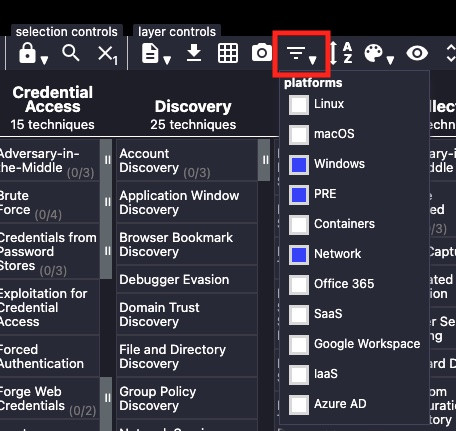

Filter 可以視環境取消勾選沒有需要的

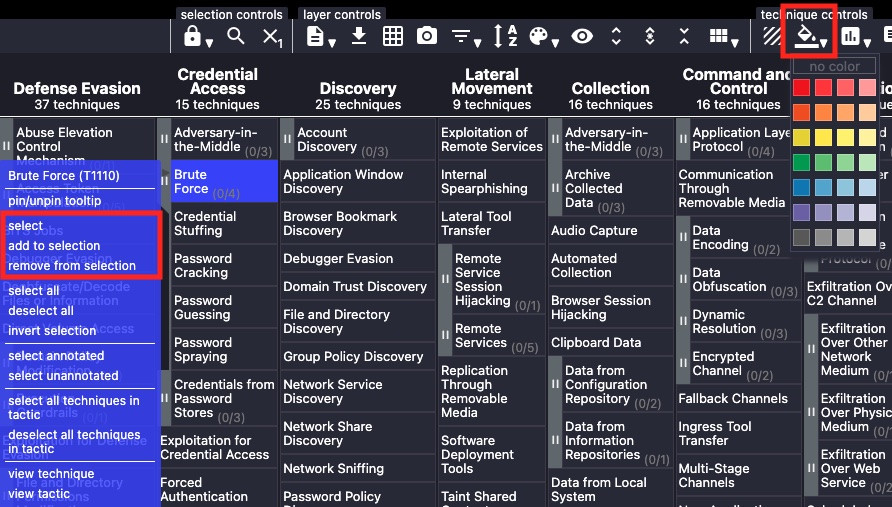

每個技術點選右鍵會出現一個視窗,可以選要的Selection上色,或選view technique/tactic查看說明

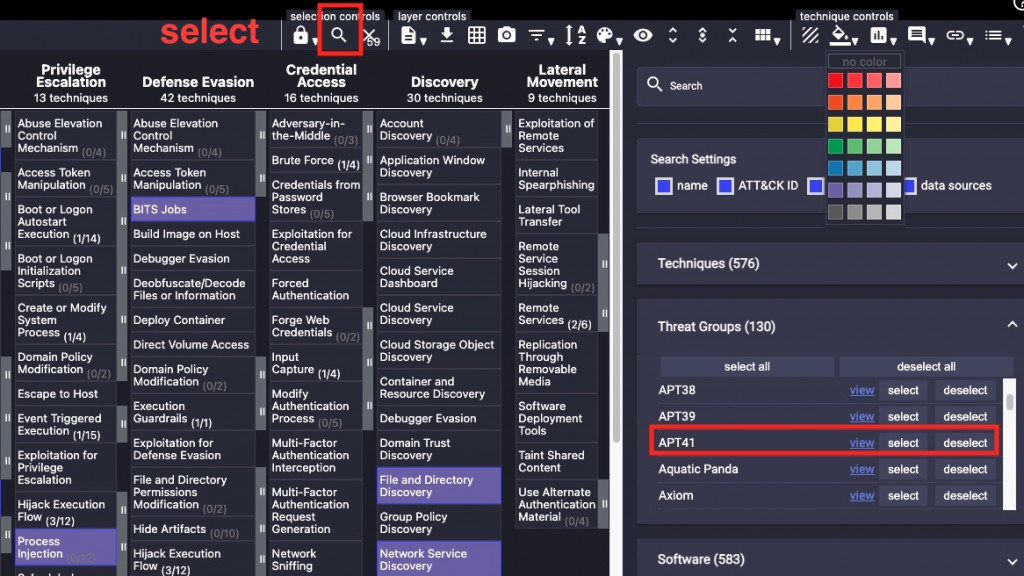

點選放大鏡按鈕(搜尋)右邊會出現一個視窗,可以選擇一些sample,像是APT41使用的技術,select後選擇顏色即可

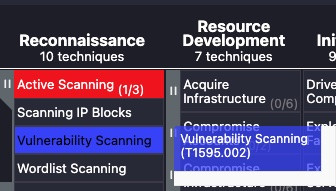

利用Acunetix刺探這屬於戰術中的偵查(Tactic: Reconnaissance)是使用弱點掃描的技術(Active Scanning: Vulnerability Scanning),ID是 T1595.002

建議參考資安大會簡報“真實風險與 ATT&CK 的鴻溝”

應用: 多個APT組織使用的技術可以特別關注防禦 (好像沒有交集的選項只能手動點)

https://s.itho.me/ccms_slides/2022/9/29/864c1392-818f-47be-996d-4d9165a440b1.pdf

也可以查看閱讀資安組織報告

https://unit42.paloaltonetworks.com/cloaked-ursa-online-storage-services-campaigns/

查看對應ATT&CK技術

Unit 42 ATOM 查看器

otx情資

https://otx.alienvault.com/pulse/62d7fa13d6a0ab7015aa8269

https://www.trellix.com/zh-tw/advanced-research-center/threat-reports/jan-2022.html