這一篇文章中我們將要來談談 Linux 的權限,這應該也是資安的基本之一,一個駭客或資安工程師如果不太懂自已電腦的權限控管我會覺得有點好笑。

然後 OWASP WSTG 有沒有提到 linux 的權限管理我也不知道 ~ 我也還在理解中 ~ 反正我這次是當小白中的小白。

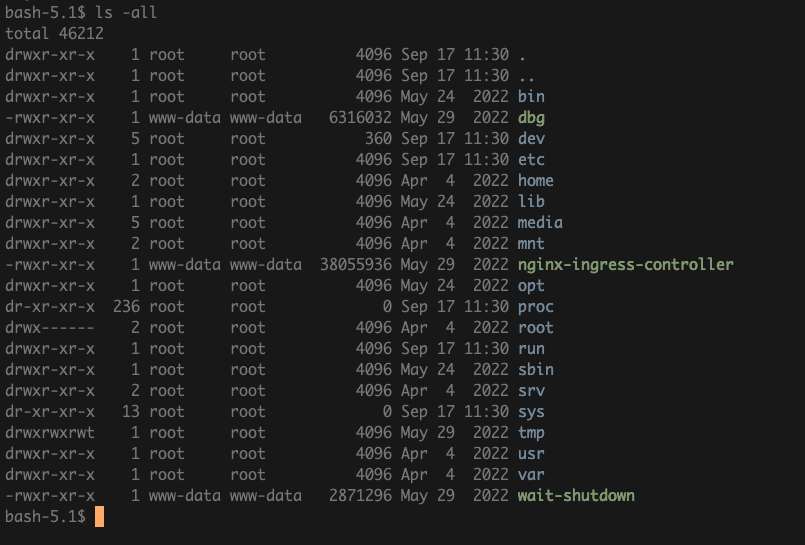

首先我們先執行以下的指令如下 :

╰─➤ ls -all

然後你們看到大概像下面的樣子,其中左邊的drwxy-rx-x 這有點奇怪的文字就是我們今天要談的資料夾權限。

然後我們將某一行拿來解析一下

lrwxr-xr-x 1 root wheel 25 Sep 13 16:10 home -> /System/Volumes/Data/home

它分解開來長的意思如下 :

lrwxr-xr-x

第 1 格位置 l

它代表檔案類型,總共有三種 :

l : 連結檔案

- : 一般檔案

d : 目錄

第 2 ~ 4 格位置 rwx

它代表『 擁有者 owner 』的權限。

r ( read ) : 讀取

w ( write ) : 寫入

x ( execute ) : 執行

- : 代表沒權限

第 4 ~ 6 個位置 r-x

第 7 ~ 9 個位置 r-x

1

root

wheel

其它應該就都還好 ~

詳細操作看這篇應該就夠囉 ~

https://www.runoob.com/linux/linux-comm-chmod.html

以下這些指令都可以看的到 ~

id

who

w

finger

whoami

groups {name}

id

詳細操作看這篇 ~

https://www.runoob.com/linux/linux-comm-ln.html

在進來 ln 時,我們有分以下兩種連結,這兩種權限處理就不一樣 :

Hard Link :

它的概念比較像一個檔案,有多個名稱,然後比較專門的說法是一個 inode ( 原始檔 ) 有多個名稱。

hard link 的的權限與原始檔案的權限完全相同。

而且你無法單獨更改其中一個 hard link 的權限。

Symbolic Link :

它的概念就像是我們常說的捷徑。

symbolic link 自身沒有權限,要看連結的權限。

可能出現的兩種結果 :

file file.txt

file.txt: hard link

file.txt: symbolic link to /path/to/targetfile

總算整理了一下我之前一直有點搞不太清楚的地方。