Gobuster - DNS Subdomain Bruteforce

字典(Wordlist)

指預先設定好的一個文字集,在需要暴力破解的場合使用字典可以省去許多麻煩。

使用場景:

今天有位User的帳號為: Admin,當需要猜密碼時(假設密碼最低限制4個字)有以下幾種選擇:

- PW: 0000

- PW: 1234

- PW: 6666

- PW: 9487

- PW: Admin

上述都可能是你各位為了方便使用而建立的密碼。暴力破解時駭客只要反向利用這個邏輯,去猜測密碼並將所有可能集中記錄到一個txt檔案中。這就是所謂的字典。

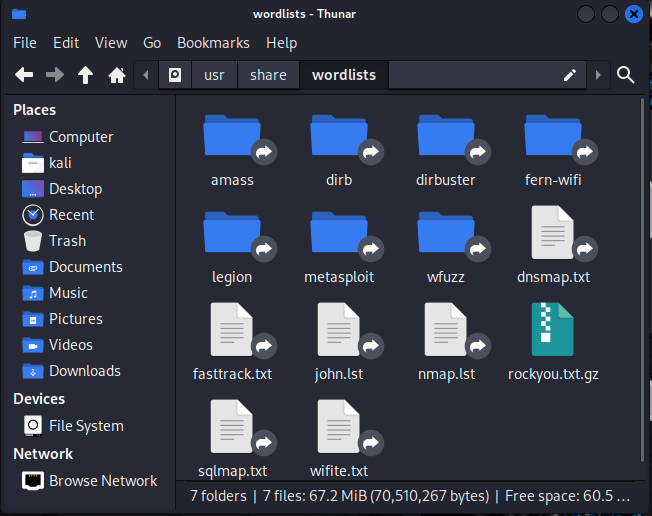

Kali中有許多內建的字典,如何使用正確的字典也是一門學問

SecLists

SecLists是一個開源項目,由資訊安全社群維護和更新。不斷更新的字典在Gobuster使用上會更為全面。以下是 SecLists 的一些主要特點和用途:

1. 字典攻擊: 包含常見的用戶名、密碼、URL 路徑等,用於暴力破解和字典攻擊。

2. 目錄和檔案爆破: 提供了常見的目錄和檔名列表,用於發現網站應用中的隱藏資源。

3. 網路掃描: 包含常用的端口和服務列表,用於網路掃描和發現。

4. 漏洞測試: 提供了已知的漏洞列表和測試用例,用於檢查系統的安全漏洞。

5. 數據收集: 包含各種數據收集的工具和方法,例如子域名掃描、電子郵件地址收集等。

SecLists 由 Daniel Miessler 維護,項目托管在 GitHub 上,可以通過以下鏈接訪問和下載:SecLists GitHub

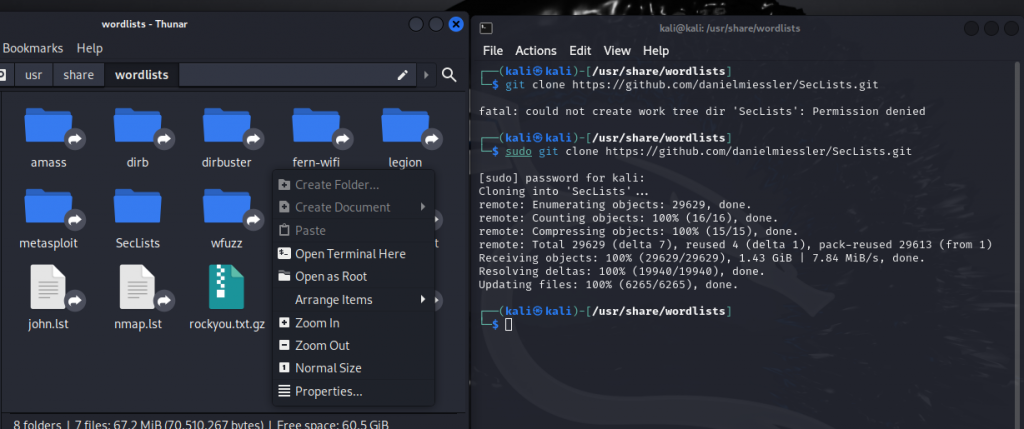

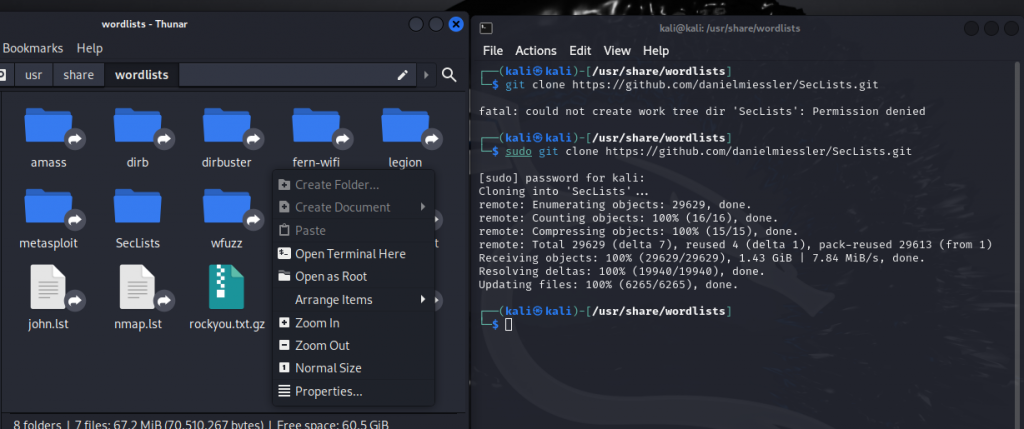

下載

在/usr/share/wordlists/資料夾底下打開Terminal進行git clone

git clone https://github.com/danielmiessler/SecLists.git

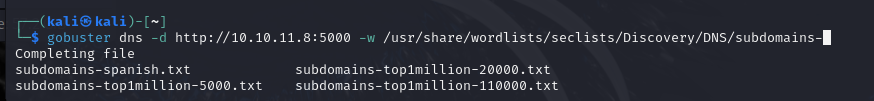

使用

越多關鍵字,搜尋出來的可能結果越多

常用Wordlist介紹

1. 密碼字典(Password Lists)

- rockyou.txt:這是最常用的密碼字典之一,來自於 RockYou 資料外洩事件。它包含了大量常見的密碼,對於暴力破解和字典攻擊非常有用。

- common.txt:包含一些最常見的密碼,用於基本的暴力破解測試。

- top500.txt:收錄了前 500 個最常見的密碼,用於快速測試常見密碼。

2. 用戶名字典(Username Lists)

- common-usernames.txt:包括了許多常見的用戶名,如 admin、root、user 等。

- shortlist.txt:收錄了常見和常用的短用戶名。

3. URL 路徑字典(URL Path Lists)

- common.txt:包括了常見的網站目錄和文件名,如 /admin、/login、/dashboard 等,常用於目錄爆破。

- directory-list-2.3-small.txt:一個小型的目錄和文件名列表,適合快速掃描。

- directory-list-2.3-big.txt:一個大型的目錄和文件名列表,包含了更多潛在的目錄和文件名。

4. 網路端口字典(Port Lists)

- nmap-services:來自於 Nmap 的服務和端口列表,列出了各種服務常用的端口。

- top500ports.txt:包含了常見的 500 個端口,適合用於端口掃描和網路探測。

5. 漏洞測試字典(Vulnerability Testing Lists)

- common-vulns.txt:包括了一些常見的漏洞和安全問題,用於漏洞測試和評估。

- known-vulnerabilities.txt:列出了一些已知的漏洞和它們的細節,幫助識別系統中的已知安全問題。

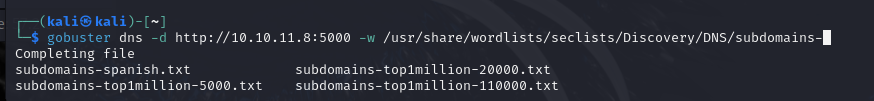

6. 子域名字典(Subdomain Lists)

- subdomains-top1million.txt:列出了一百萬個最常見的子域名,適合用於子域名枚舉。

- subdomain-fuzzing.txt:用於模糊測試和發現子域名。

7. 電子郵件地址字典(Email Lists)

使用這些字典的工具示例:

字典攻擊工具:Hydra、John the Ripper。

目錄爆破工具:DirBuster、Dirsearch。

網路掃描工具:Nmap。

取得字典列表

這些字典列表通常可以從以下資源獲得:

SecLists:包含了各種字典和列表的 GitHub 倉庫,網址為 SecLists GitHub 倉庫。

Kali Linux:預裝了一些常見的字典列表。

其他開源項目:如 FuzzDB、Wordlist Collection 等。