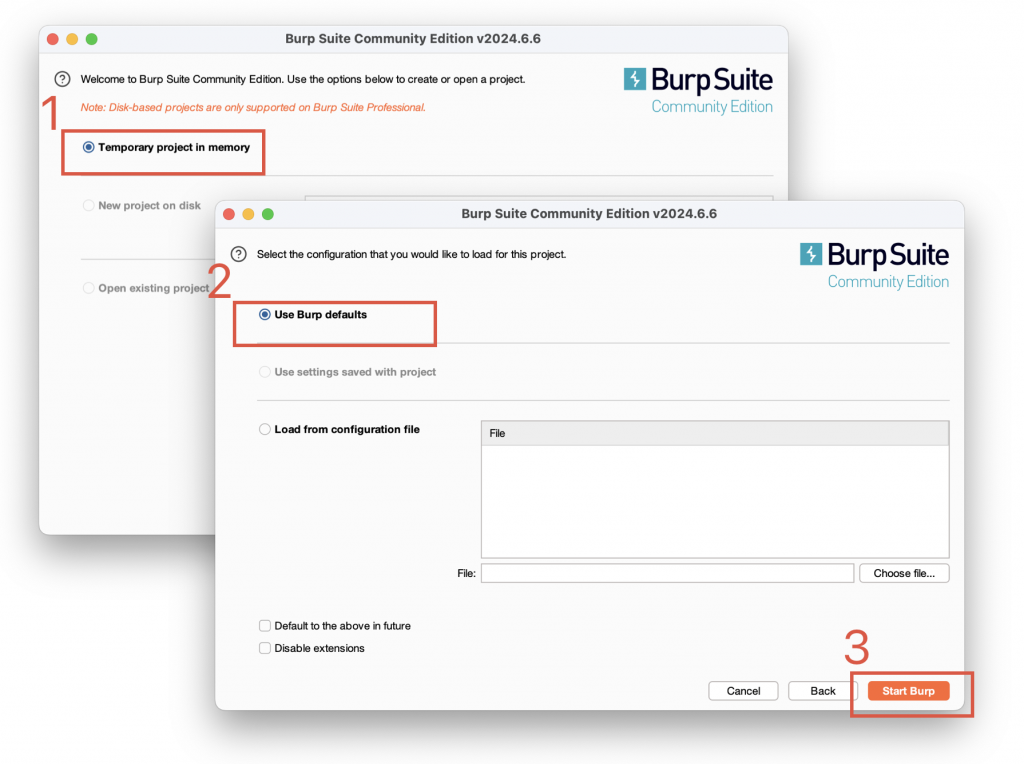

在上一篇文章中,我們介紹了 Android Studio 內建的 Network Inspector。若是今天想撈的是別人的 APP 或網頁的 Request,Burp Suite 會是一個更適合的工具。Burp Suite 有很多版本,一般建議裝社群版(Community)就夠用了。

下載 Burp Suite Community Edition:https://portswigger.net/burp/communitydownload

我第一次知道 Burp Suite 這個工具是因為資安的 CTF(Capture The Flag) 搶旗賽,Burp Suite 提供非常多輔助 "安全性測試" 的工具。今天要介紹的是眾多工具的其中之一--Proxy。

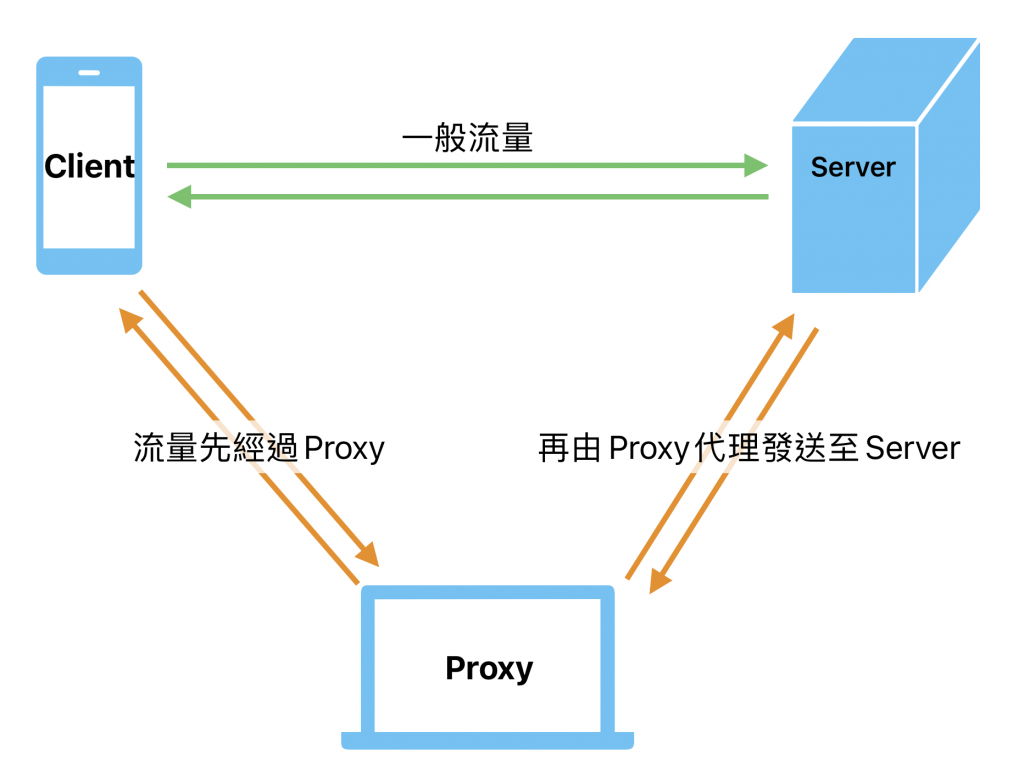

Burp Proxy 可以讓手機的流量經過 Proxy 再代理發送出去,這樣我們就能攔截、查看、修改所有的 Request/Response。其實這個作法,若攔截者有惡意意圖,已經是「中間人攻擊」(Man-in-the-middle attack),所以請不要對未經所有者授權的網站進行測試或攻擊。

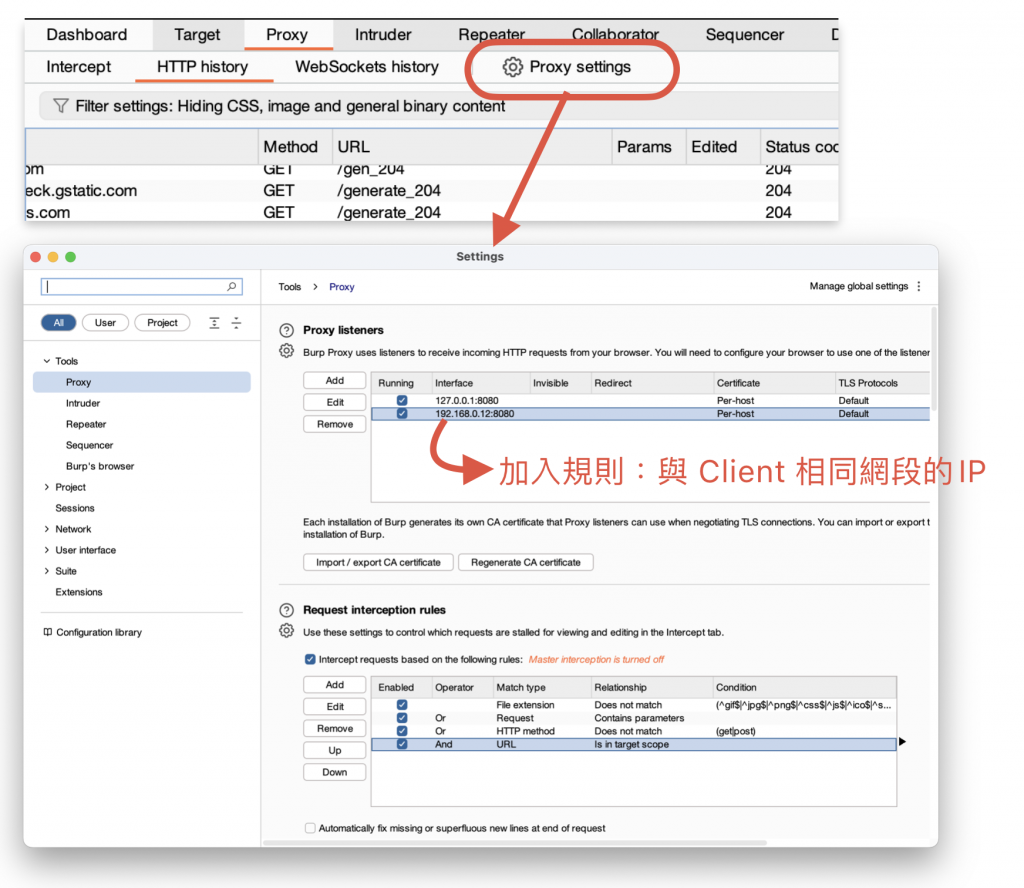

在 HTTP 的時代,Proxy 攔截封包相對簡單。然而,隨著 HTTPS 的普及和各種 CA 驗證技術的應用,現代使用 Proxy 代理並攔截封包變得有一定門檻。網路上有很多這類教學,詳細說明就留給參加資安主題的同學了。

完成上述設定後,就能透過 Burp Suite 攔截封包了。

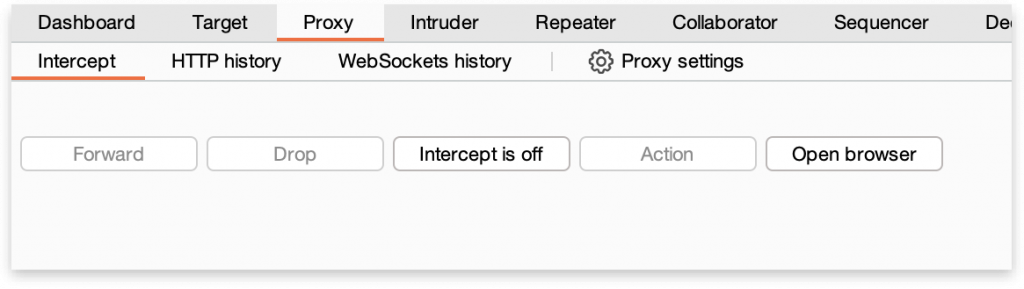

主要按鈕功能:

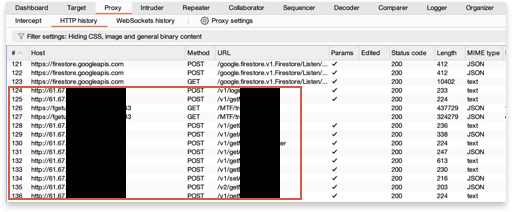

成功攔截到的流量紀錄,也可以在 HTTP History 查看。但我的 Post 內容有關個資,不方便 show 給大家看,留給大家自行嘗試囉。

優點

缺點

!! 請勿對未經所有者授權的網站進行測試或攻擊 !!