看到 hint,知道會需要用到 burpsuite,所以要先事先下載喔。

簡單介紹一下 burpsuite ,burpsuite是一套簡單易用的網頁弱點偵測工具。只要懂得一些 HTTP 的原理與特性,不必寫程式就可以進行漏洞測試。

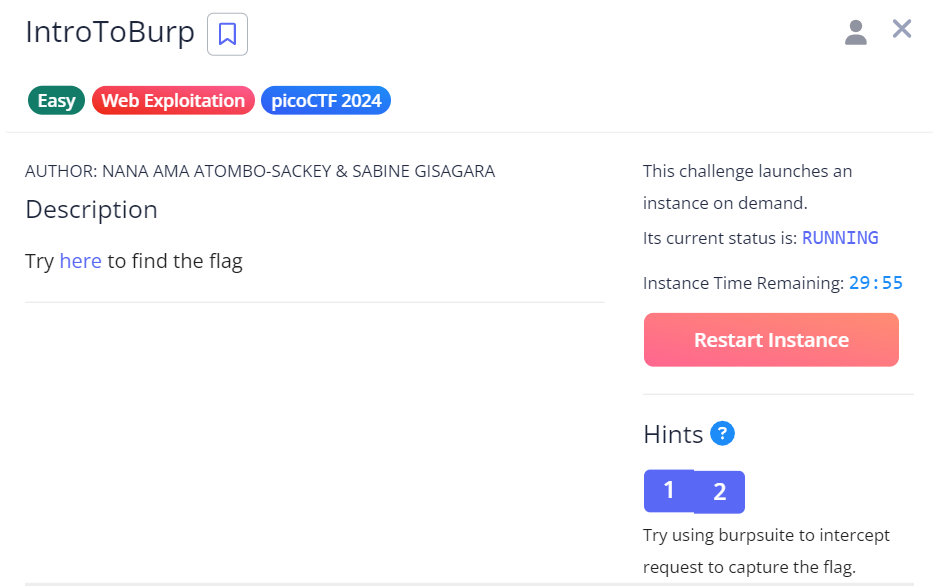

hint 1:Try using burpsuite to intercept request to capture the flag.

hint 2:Try mangling the request, maybe their server-side code doesn't handle malformed requests very well.

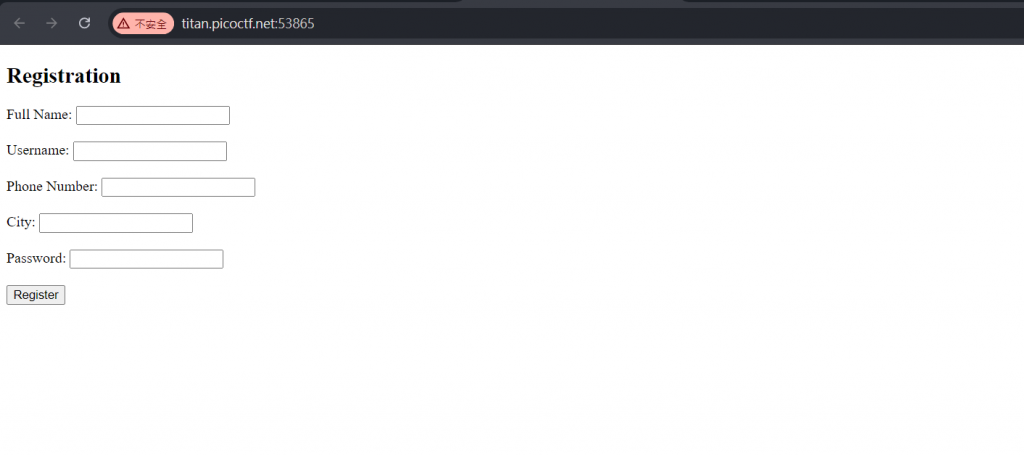

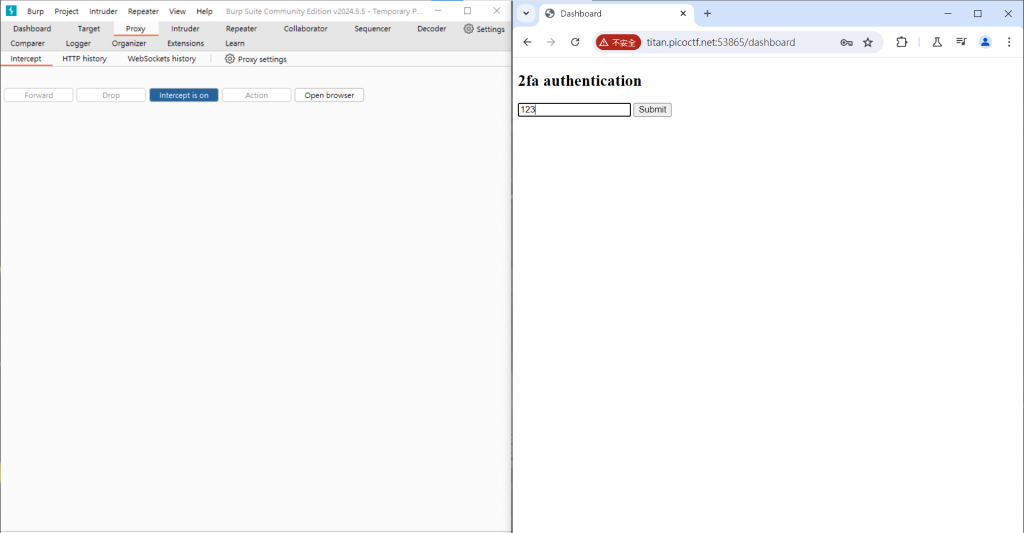

點擊題目給的網址,會出現以下介面。

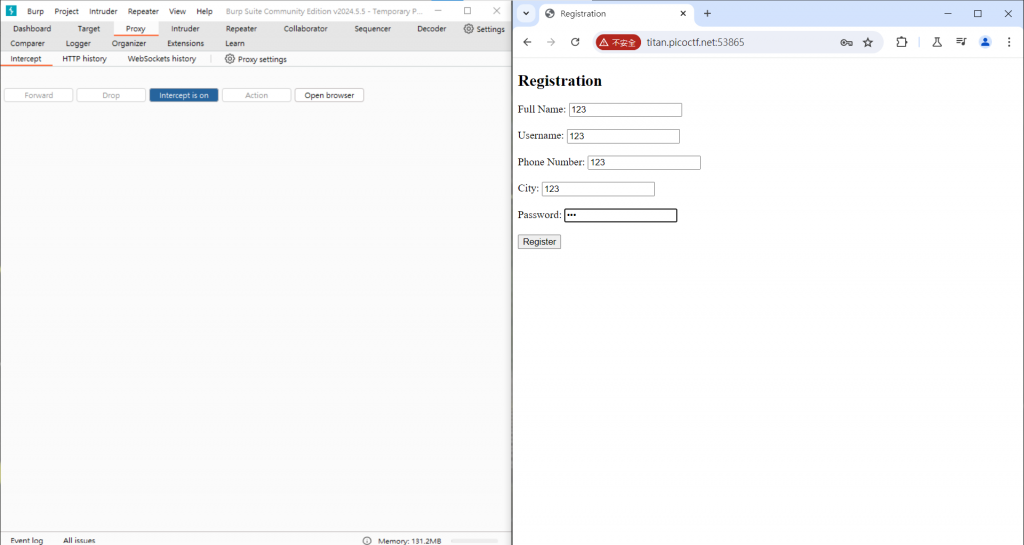

從提示知道需要用到 burpesuit,於是點擊 burpsuite 裡的 proxy,按下 intercept on,會跑出一個瀏覽器。

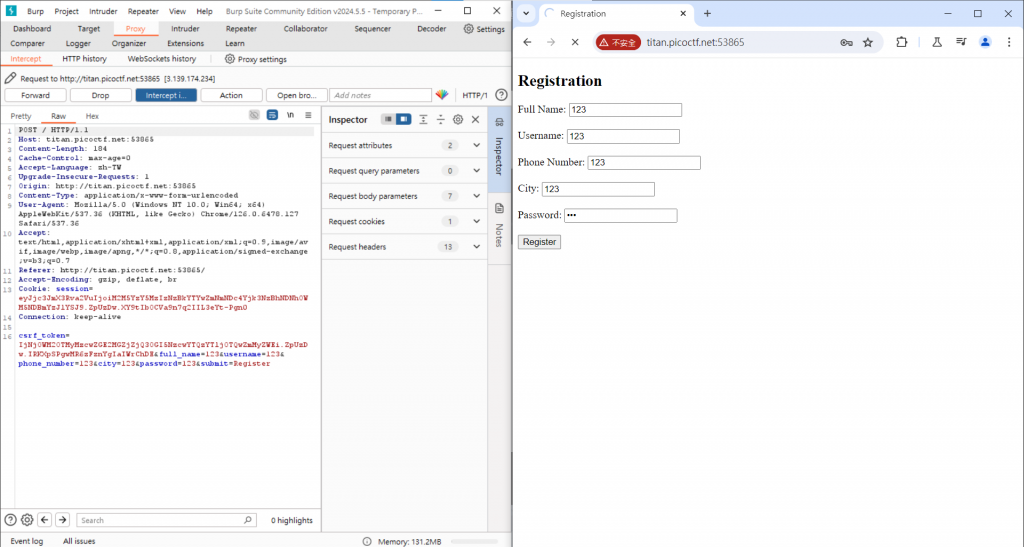

我們使用這個瀏覽器,填完網頁中的資訊後,按下 register,會發現左方 burpesuite 介面裡有很多資訊,按下 burpsuite 介面中的 forward,才會真的把資料送出去,跳轉到下一個頁面。

跳轉到下一個頁面時,會發現要填入一個 OTP 資訊,那什麼是 OTP 呢?OTP (One Time Password) 驗證指的是透過動態生產的一次性、用過即廢除的一段密碼,來驗證使用者身分的真實性;OTP驗證通常用於金融交易、網站註冊帳號或是忘記密碼時使用,因為密碼只能使用一次,因此相較於靜態密碼有較高的安全性。

總之,我們不知道 OTP 是多少,所以我們先隨便填一串字串。

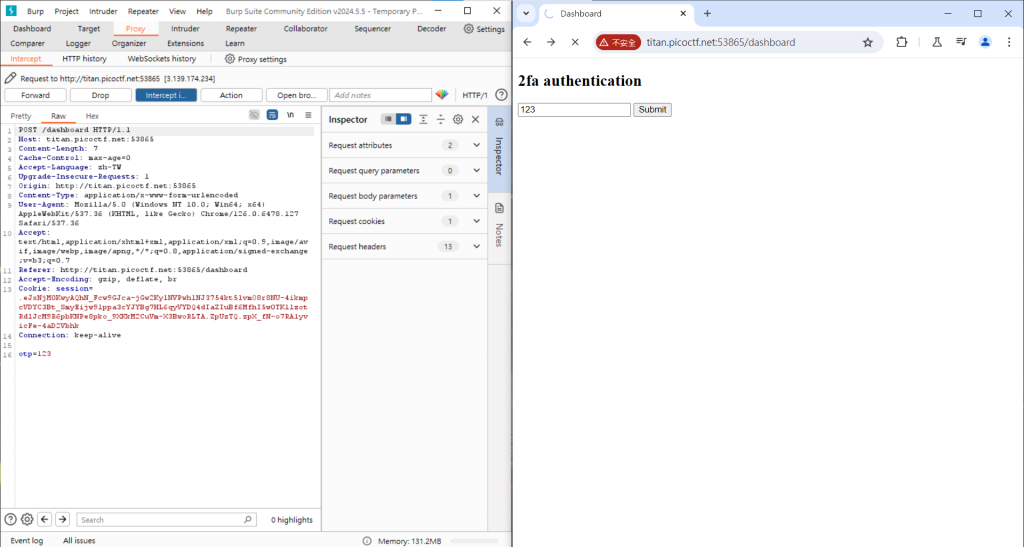

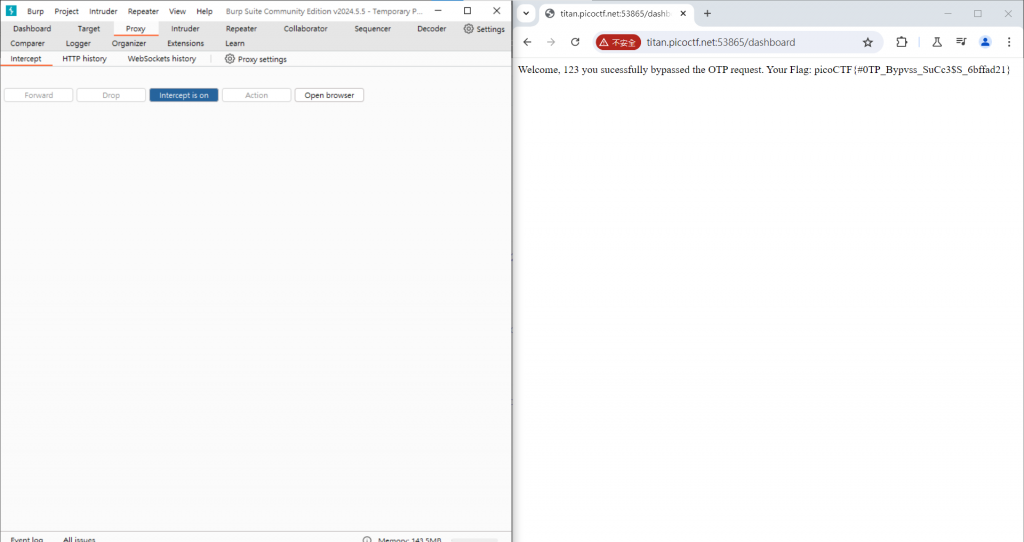

按下 submit,並且按下 burpsuite 介面中的 forward,會引導到下一個畫面。

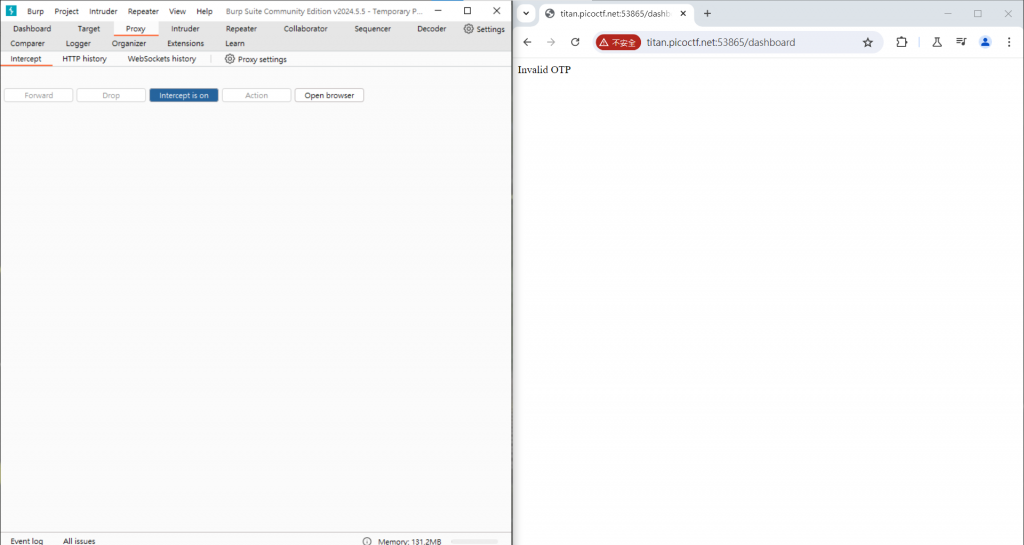

在下一個畫面中,發現出現 invalid OTP,所以問題是我們不知道 OTP 是甚麼。

根據提示 2,想到可以嘗試直接略過 OTP,不要送出 OTP 資訊。

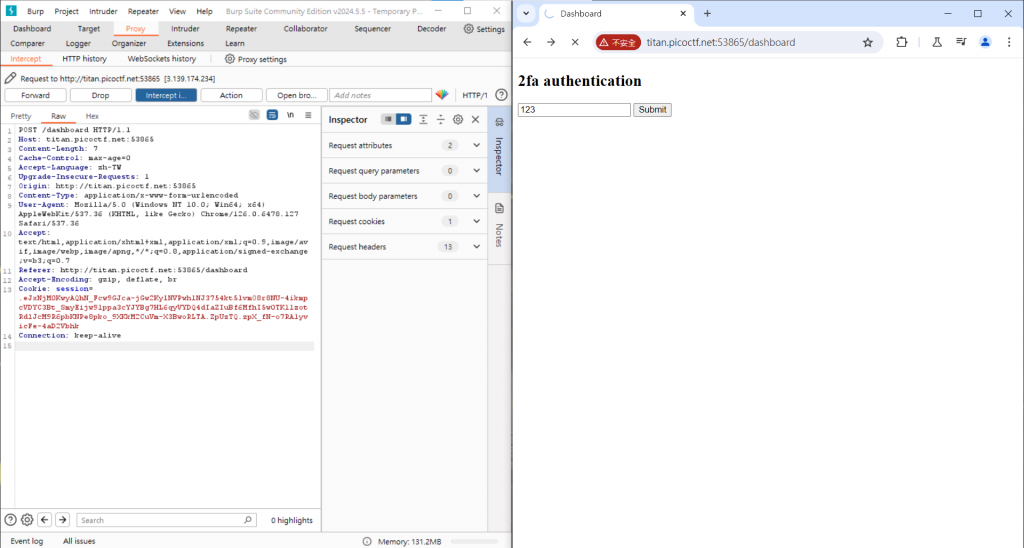

返回到要輸入 OTP 的頁面,在 burpsuite 介面中,刪去 'otp = 123' 這行,之後再 forward。

於是可以成功得到 flag 的資訊。

小結:

知道什麼是 OTP ,並且粗略得知如何使用 burpesuit。