Hi 各位先進

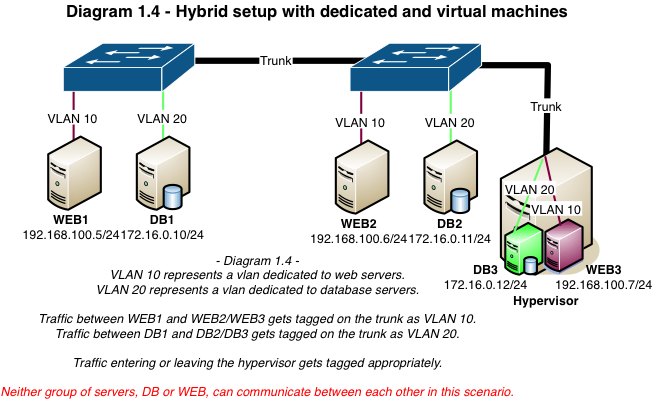

工作至今,碰過許多品牌的Switch,當然心中的第一品牌還是Cisco,今天玩著自家的Switch,突然疑惑一件事情:就是為什麼Cisco L2 Switch(2950,2960),不同VLAN無法直接互通;但一些台廠的Switch如(ZyXEL,D-Link),它們的Switch就可以做到?

好比說今天只是一間小公司

業務部門:2人 (port1, port2)

人資部門:2人 (port3, port4)

共同存取server一台 (port 5)

在這情境下,要完成業務與人資部門不能互相存取,但可以存取server。

以Z牌 or D牌的Switch設定大致上只需要如下設定即可完成

vlan 10 member port = port1, port2, port5

vlan 20 member port = port3, port4, port5

但若是使用Cisco的Switch,因為一個access port只能屬於一個vlan member,所以要動用L3的設備(Switch、Router)來完成不同vlan的互相通訊。相對的,那台server的網路位置也可能要跟著變動。就算是把port 5設定為trunk port來允許多個vlan的傳輸,但是送出來的frame也會帶著tag,但是server不認識帶tag的資料阿!!!!!!!

以Cisco如此大廠,小弟認為這應用對他們應該如同蛋糕一塊才對,但為什麼他們的L2 Switch還是只能access port 搭配 one vlan,想聽看看大家認為的原因是什麼?

以下的回答是根據小弟的經驗及網路上的回答,沒有自己作過PoC,如果有誤解的話煩請指正

但若是使用Cisco的Switch,因為一個access port只能屬於一個vlan member

可以設trunk port,而且2950可以設不只一個trunk port再把server接在trunk port

,所以要動用L3的設備(Switch、Router)來完成不同vlan的互相通訊。相對的,那台server的網路位置也可能要跟著變動。

可以參考Multiple VLAN inside the same subnet

就算是把port 5設定為trunk port來允許多個vlan的傳輸,但是送出來的frame也會帶著tag,但是server不認識帶tag的資料阿!!!!!!!

可以在server NIC上面加上vlan tag 這個在虛擬化的環境下滿常出現的,可以考慮在server加上routing service

說真的為了管理方便我還是會傾向用傳統的方法在L3 device上管理,基本上企業級防火牆應該都可以routing吧。說真的layer 2.5的產品我也用過,滿好奇這個功能是怎麼實作出來的?

可以設trunk port,而且2950可以設不只一個trunk port再把server接在trunk port

感謝您的回答,但原本小弟一開始好奇的點在於,為何Cisco的產品線,不像台廠或者其它品牌,做到在一台switch上,能達到不同vlan的frame阻擋,但同時又有1個port同時是2個vlan的member(如一開始描述的那台server連接到switch的port 5)

BTW, server上的NIC不去做tag的相關設定,不希望增加server的負擔,routing這種事情,還是交給網路設備去做吧 XD

可以參考Multiple VLAN inside the same subnet

小弟才疏學淺,根據知道Cisco支援Inter-vlan routing的產品,好像都歸類在L3 Switch上,L2 Switch有支援嗎?Inter-vlan routing,已經用到L3技術~~~

可以在server NIC上面加上vlan tag 這個在虛擬化的環境下滿常出現的,可以考慮在server加上routing service

這樣的做法當然是可行,但是其實也是造成管理上的負擔,管理人員要記得,當Switch上面有新增vlan時,相對的server NIC上也要記得新增,若同時有多台server時,相對的工作也會增加

這種L2.5的產品是很有趣,我還是很好奇這是依照哪一套標準做出來的,會不會有其他管理上以及相容性的問題?

剛剛查了一下Inter-vlan routing 確實是在L3的產品上實作。

上述的作法自然不是good practice,只是在沒有設備的狀況下的土砲解法。沒有設備不是做不到,只是做了之後法而會給自己增加更高的管理成本,我也是贊成路由歸路由交換歸交換應該讓專門的硬體來處理

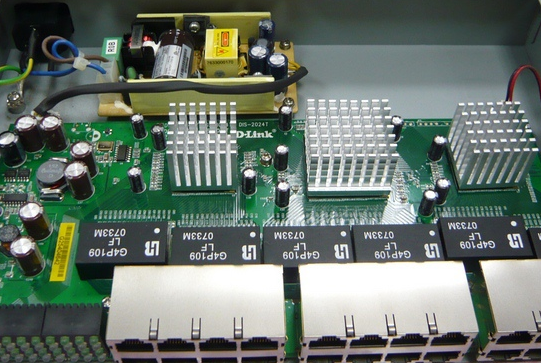

最簡單來說,這個議題要回到各廠牌成本、架構設計關係(是否符合IEEE 802.1Q規範),

最主要不是所有的廠牌都會使用這樣的概念來設計產品(一分錢、一分貨,如下圖),

網路找的Cisco Catalyst 2960-S 48-Port Layer 2 Switch如下圖。

舉例常見很便宜Switch來說:雖然設定好了VLAN,但其實架構上設計各個Ports之間並非真正隔離,在Switch架構上設計很多是透過設定、限制封包資料的轉送來達到VLAN效果。

當網路節點設備越多架構(PC、NB、Server、Printer...)就會常發現這類便宜Switch產品網路效能、穩定性比較不是那麼想像的好(偶而會出現需要設備斷電重開、網路才會恢復連接)。

這樣的便宜Switch設計架構容易、成本低廉(一台抵多台使用,它真的會沒事多休息)。

![]()