想請問各位先進一個小問題~

我目前用FortiGate60D + FortiAP221C的組合去搭建無線的環境。

利用SSID設定切開內部使用的WIFI用bridge方式綁定,外部使用的就是Tunnel。

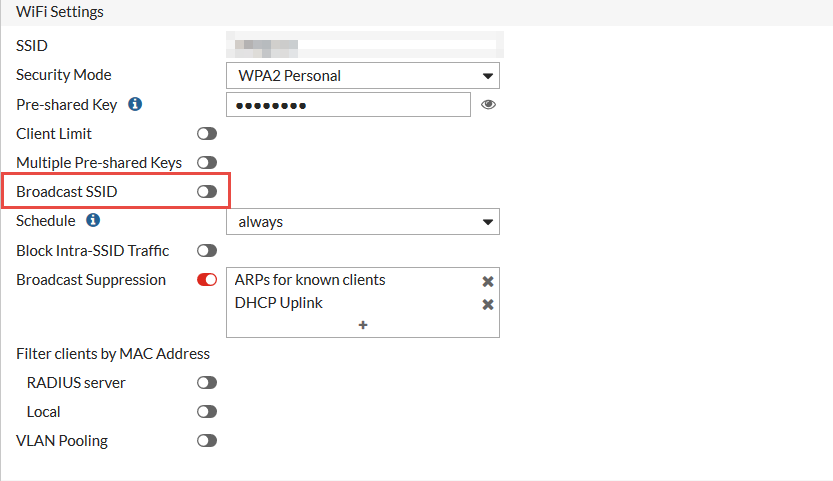

但是發現一個問題是,SSID如果用Tunnel模式,在廣播SSID的部分是可以設定的(如下圖)

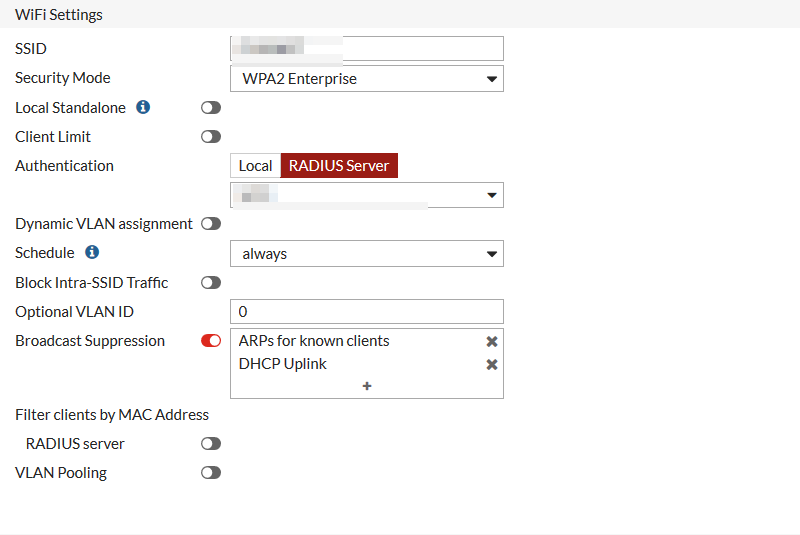

不過bridge模式,底下卻沒有這個開關,請問要怎麼隱藏SSID呢?

樓主可用CLI的方式

config wireless-controller vap

edit BridgeSSID

set broadcast-ssid disable

end

就可以達成目的

不過樓主應該要知道隱藏SSID其實沒有太大作用

用inssider等工具一下就可以找出

雖然看來還打算搞802.1x等認證方式

小弟還是建議您改採tunnel模式

用Devices認證+帳密,保證簡單又安全實用

不然帳密同事(或旁人)還是會知道

結果還是不能唯一認證使用者

得要用新功能WSSO做認證,可就不那麼簡單了

謝謝您~ 但是用tunnel的話,我要把WIFI串在同一個內網內就得再多做一些事情。

另外就是我目前使用的認證是device + RADIUS,只要是用公司的電腦&有公司AD帳密才能用到內網的SSID。

另外就是隱藏的部分我也覺得沒用,但ISO程序書規定一定要隱藏哈哈....

隱藏其實會很麻煩 使用者絕對記不住SSID

還是用mytiny推薦的BYOD真的很好用

不過Devices認證+帳密 這用什麼方式做? 我有興趣

防火牆政策來源可以用三種,分別是

樓主可能用的的是WPA2 Enterprise + RSSO(windows radius)

這樣有可能因為帳密被同事得知而有資安風險

如果能再加上BYOD後更能加強帳號唯一性

我是在防火牆政策來源使用device限制的方式。

所以就算帳密被知道,用的device不是我允許的group中也一樣不能使用網路(應該說是可以接觸到內網的網路)

另外就是,所謂的「同事」部分,只要是公司內部的員工,本來就是全體都可以用WIFI也可以觸碰到內網(順帶一提因為公司規模小,原本網路架構就是只有一段區網),並沒有針對部門或是其他的部分做權限控制~ 所以沒有很介意唯一性的問題。

然後隱藏ID的缺點我很了解... 那真的不是我本意XD 只是我真的沒有權限可以去動這個程序XD