有多个 VLAN,在 VLAN 中有多台 Server,现在要限制某些 VLAN 中的某些 IP 访问 Server,应该怎么做?

现在想到的方法是是通过在 三层交换机上面做 ACL 限制这些 IP 访问到 Server。

但不知道具体应该怎么做?

或者有没有其他方法去实现?

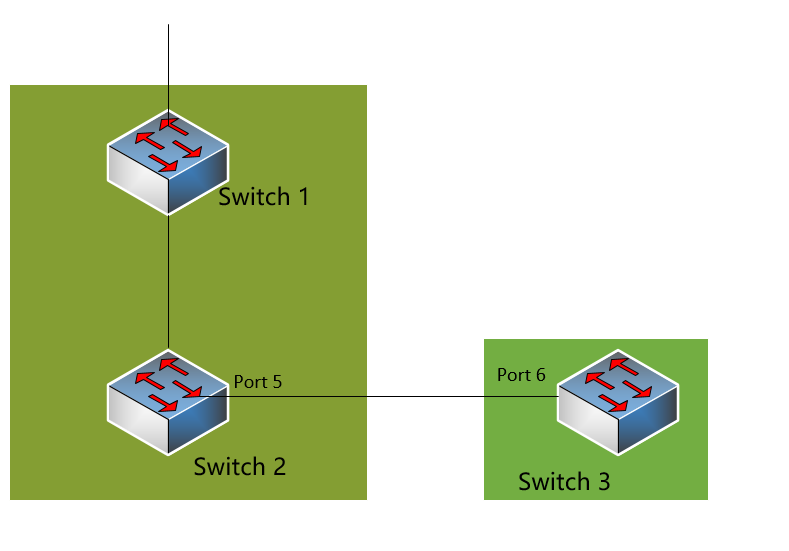

Switch 1 是一个三层核心交换机,Switch 2 是一个普通二层可管理交换机,配有 VLAN 1-10。

现在增加一个 VLAN 11,IP 地址为 192.168.5.1,子网为 255.255.255.240

在 Switch 2 上面有一个 Port 5,划分到 VLAN 11,并配置端口为 untagger 模式,连接到Switch 3 的 Port 6。

Switch 3 上面新配了一个 VLAN 20,IP 地址为 192.168.5.17,子网为 255.255.225.240.

Switch 是一个三层交换机

现在想限制 VLAN 20 里面的部分 IP 访问到 VLAN 1-10,交换机应该怎么配置?

Switch 2 在 Port 5 上設定ACL 便可以

你SWITCH 3即使有一千個VLAN, 最後唯一的出口都是到 Switch 2 在 Port 5

ACL 如下

SRC:VLAN 20 里面的部分 IP

DST:VLAN 1-10

方向為IN

不過有問題要考慮一下:

如果日後要 VLAN 1-10 可以找到 VLAN 20 的

但同時要 VLAN 20 里面的部分 IP 可以找到 VLAN 1-10

這情形下 ACL 技術是用不著的, 要用真的防火牆

順便一提, SWITCH 1 2

都要有 STATIC ROUTE

教它怎回到 192.168.5.17/255.255.225.240

(蝦咪的干, 為什麼你什麼都要用/28, 煩死了, 很愛算數是吧?)

GATEWAY 是 SWITCH 3 的 VLAN 1 IP Address

而SWITCH 3 的 VLAN 1 IP Address 應該要跟 switch 2 上面的 VLAN 11 同一SUBNET