我司是使用FortiGate 200d型號的防火牆,

這台主機是WebSrv,

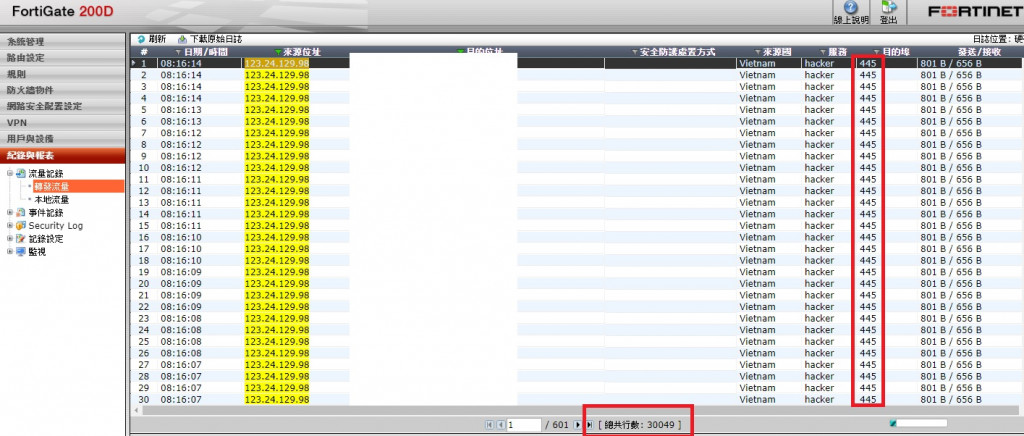

但近期發現一直有攻擊行為(445port)

導致備份時會出現逾時(使用的是AIP備份軟體),

都需要每天手動封鎖這些攻擊IP,備份軟體才能正常執行,

想請問各位大大,防火牆部分,不知是否能自動阻擋行為?

例如IP連續進入幾次後,自動封鎖之類的~

再麻煩協助小弟設定,謝謝

建議樓主採用IPS防護(如果有買UTM授權的話)

其中就有自動封鎖IP的功能

還可限制封鎖多長時間

不過樓主的OS版本太舊,看起來似乎還停在5.2.X版

況且也未提供 Security Long紀錄

目前系統穩定本為 OS 6.0.8

內含一些WAF的防護功能

務必請貴公司的SI服務廠商做好應有的技術服務

如果沒有購買UTM Bundle的授權

或是當初未付費SI技術服務

現在正是好機會讓公司同意辦理

提供以下看法

445 是網路芳鄰用的Port

一般公司都不會去開放這個port對外

你們公司會發生越南可以直連到445 代表防火牆策略設計錯誤了

策略一旦有錯

只是讓公司被打到翻掉而已

這policy應該要設在前面才有阻絕到,我們是設定只能到web server指定IP:PORT,之前有一個BUG是設定deny的policy(blockList all always all) 竟然沒辦法發揮功用,詢問廠商確定有這個問題,才改成publicIP:port—>PrivateIP:port,最近升到6.0.8還沒試過原本的bug還在嗎