公司上頭又開了特殊的挑戰...

原路由器(UnuFi)在分公司用Fortigate打IPsec回來時常常會斷線

可是打我們的Fortogate就不會,對方推托是我們UI的問題

(我們自己其他點的fortigate打回來就沒事...)

但上頭不想把UniFi撤掉

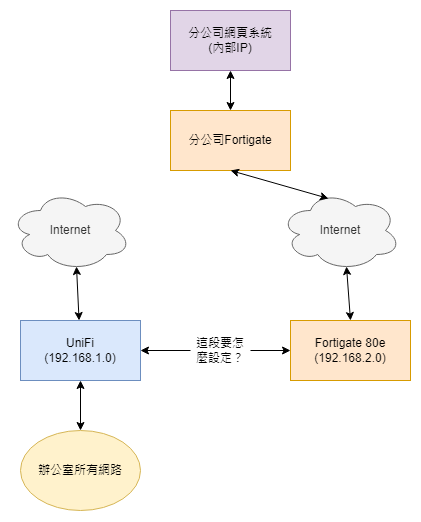

所以現在要再特地用Fortigate 80e去架一台防火牆給分公司打IPsec

現在的問題是那條IPsec的作用是給我們連去分公司的系統

但原使用者都在UniFi的網段上

要怎麼設定要去那個網頁時Unifi的使用者會透過80e阿...

這種莫名其妙的架構想的頭有夠痛的

連進分公司網頁的走Gateway 192.168.2.0

如果192.168.1.0是FortiGate的話(我比較熟Forti)

會這樣設定

從使用者VLAN介面進入,從.1.0連.2.0的port介面離開

來源是使用者

目的是分公司網頁系統

這樣只要瀏覽分公司網頁系統就會導去.2.0

再來.2.0要再設政策把這些流量導去分公司那邊

兩台如在同一環境改成一台防火牆設上vlan

免設路由

兩台如不在同一環境,設上ipsec vpn 透過INTERNET 互聯

需設路由

貴司感覺想在unfi fortigate 各取一個port 設上ip及路由互通

192.168.3.1/252 192.168.3.2/252