DAY 15

Cisco的 port security

這邊除了稍微介紹一下它的使用方法之外,

還要介紹一個對於下指令很苦惱的人的好朋友,Cisco Network Assistant

它可以用全圖形化介面進行Cisco設備的操作,當你熟悉之後可能就不會在想回頭去看CLI介面了

我們先來看到port security的部分,它的用途再於防止非法的或者非公司設備的連接。

*防止非法的MAC的網路存取要怎麼做?

|_讓switch記合法的

|_合法的MAC數量

|_合法的MAC address

我們直接來看設定檔比較快。

(config)#interface fastethernet 0/? (1-24針對哪個port)

(config-if)#switchport mode access //設定成存取模式

(config-if)#switchport port-security 啟用switchport中port-security功能

(config-if)#switchport port-security“數字” //表示1個port可記住的MAC數量

*1個port可多MAC,但1個MAC只能針對1個port

(config-if)#switchport port-security mac-address sticky <sticky=黏附>

//表示此port是黏住此MAC,,這個黏上去的MAC以後是這個port合法的MAC

//也可以手動設定(但容易出錯)

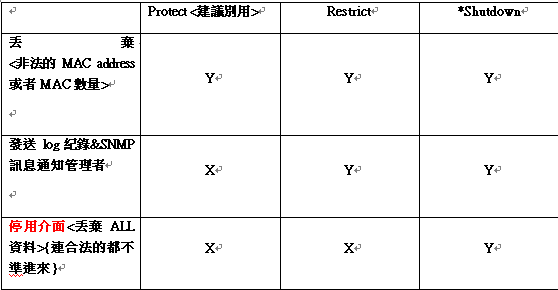

(config-if)#switchport port-security violation {protect 保護

{restrict 限制

{shutdown 關機

//對於不合法者的處置上述三者的哪一個,看要怎麼處理就設定哪個。

▲上述6個步驟設定完成後,便可判斷誰是合法的使用者。

再來就是要來看看自己設定的狀況部份了

#show port-security interface fastethernet 0/1

//針對Fa0/1 port看port-security的設定

#show port-security

//看哪些port啟用port security

#show port-security address <查看switch上有哪些合法的MAC>

#show interface fa 0/X <查看 0/X的狀態>

雖然鎖port很開心,但是今天若是鎖到每個部門主管呢?

很可能主管今天帶了自己私人筆電來公司接著用,就公司的立場而言是不行的。

但就人道救援跟自己的安危而言,是必須要協助的。

下面會是怎麼處理這個為規狀況,今天port 已經是違規了。

第一件要做的就是先排除這個錯誤狀況。

*違規處置

shutdown <violation的預設值>將介面置於”錯誤停用”狀態,使其無法使用

下面簡單說一下三種處置法的不同。

▲通常選擇由Restrict或者shutdown二選一,建議選擇Shutdown

Protect 不會通知我誰非法了,所以我看不到資料。

Restrict 顯示警告,但還是繼續收集資料

關於port security 大概就介紹到這邊~