參考CISSP AIO

Security and Risk Management規劃理念

以前大多數的公司不擅長於資安技術、並遵照資安規範,他們只專注於營利的部分,但面對現今不間斷的攻擊,導致服務中斷降低營收,如今開始實踐安全,至少達到保護客戶避免罰責的底線。

本章節介紹實踐安全所需要的各種技術,大多數的團隊會出現對特定資安技術專精,而對其他領域較為薄弱的情況,全面性涵蓋所有技術,可以讓讀者更全面性的實施安全計畫。

https://www.coursera.org/learn/it-security/lecture/IXfpY/the-cia-triad

[C]:Confidentialty機密性: keeping things hidden 確保避免未經授權的洩露,防範利用側錄、偷窺、破解、欺騙等等方式取得可利用資料

Example:手機設定解鎖密碼

[I]:Intergrity完整性: keeping our data accurate and untampered with 確保避免未經授權的修改,數據保存傳遞的正確,甚至用戶、服務錯誤操作的保護。

Example: 傳送email內容"好",被改成"不好"

[A]:Availability可用性: the information we have is readily accessible to those people that should have it 可以接受的時間取得要的資料或功能、中斷中恢復的能力,不論是電腦效能、網路速度、服務應用、消防、電源、地震等等都算在其中。

Example: FB開不起來

Accountability責任性:抓戰犯

https://www.coursera.org/learn/it-security/lecture/9tHWi/essential-security-terms

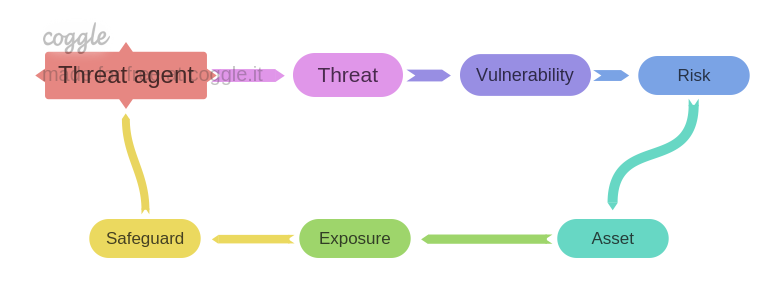

Risk風險: The possibility of suffering a loss in the event of an attack on the system 威脅利用漏洞的機率

Example: 自己電腦OS太久沒更新,可能被輕鬆入侵

Vulnerability漏洞: A flaw in the system that could be exploited to compromise the syste 系統弱點

Example: Windows被發現有SMB檔案分享系統問題

Exposure暴露: Software that is used to take advantage of a security bug or vulnerability 遭受損失的例子

Example: 自己電腦OS存在SMB問題被發現

Threat威脅: The possibility of danger that could exploit a vulnerability. 內部竊盜,外部利用漏洞,地震火災等造成的危險

Example: 一名想要Hacking的人或工具

Threat agent: 利用漏洞破壞設施、操作、系統的安全性的方法

Attack Which is an actual attempt at causing harm to a system

Asset identification資產識別: 少東西或多東西(被離職員工偷接樹莓派)時才能知道

WannaCry引發勒索的threat,是利用445Port的vulnerability導致檔案被加密的Risk,可能要付出代價減少公司Asset,並且導致問題被exposure,所以平時要建立Safeguard去減少threat agent

Preventive預防: 鎖、培訓、ACL

Detective偵查: 監視器、工作輪調、Log

Corrective纠正: 快照

Deterrent威懾: 柵欄、燈光

Recovery恢復: 異地備援、資料備份

Compensating補償: 用較便宜的替代方案 Controls that provide an alternative measure of control 使用配套措施(沒防火牆就在本機設定ACL

三個層面去規劃範圍

Physical Security實體安全 - 侵入,破壞,水電地震等影響

Operational Security營運安全 - 系統網路服務等可用,檔案管理,存取控制,

Management and pilicies管理與政策 - 行政管理政策,軟體設計,災害復原計畫,資訊政策,使用政策,使用者管理...

有各種控制方式去避免風險,這些控制方式需要層層互相配合,不然就會出現有了門卻沒有鎖,有了門鎖卻沒有牆,這樣是無法做好完善的保護。

呼應三隻小豬的故事https://ithelp.ithome.com.tw/articles/10201930

也來做個主題,目的要保護小豬(完整性,所以要蓋房子保護他,但又不可能沒有門,這樣出不去會餓死(可用性

假設野狼7天後到小豬們附近,稻草屋要花一天,木屋三天,石屋七天,ABC小豬要如何準備呢

A小豬蓋了七間稻草屋,想要減少被找到的風險,但大野狼花了一些時間還是找到了他

B小豬蓋一間石屋,防禦極高,但大野狼用煙就把小豬燻出來

C小豬蓋了一間木屋,並在周圍做柵欄,碰觸聲響裝置,弓箭,每當野狼出現時總是能知道,拿出弓箭躲在柵欄後做防禦

當然這只是故事,隨便我怎麼講,現實上在有限的資源下,在規劃架構時不要 1.買許多不符合規格的,像企業環境買家用防火牆,撐不住攻擊一下就掛掉;買了大型企業用防火牆,結果沒錢做其他事,像修補漏洞等等,直接繞過去攻擊漏洞;最好的方式是規劃符合需求的設備,並且增加監控修補漏洞,逐步建設,完成多層次的防禦架構體系。

Compensating control不一定是用「較便宜的替代方案」喔~這裡的英文有時候造成誤會。

它是指在無法達到要求的狀況下,不失原意的替代方案(但是這個替代方案有可能花更多錢)。

![]() 原來如此,謝謝前輩解惑,只用字面意思去想造成誤解阿!

原來如此,謝謝前輩解惑,只用字面意思去想造成誤解阿!