昨天談到瀏覽器的組成,歷經多年的發展擴展需多功能上去,為了應付企業的存取需求,卻也擴大了許多安全性的問題

攻擊面

- 變動率

一般來說,瀏覽器的資安團隊無法跟緊開發團隊的腳步,而企業也無法完全控制安全性補丁,例如2013年1月發布firefox 18.0版本時Mozilla稱其中一項補丁能夠在採用HTTPS通道時不允許載入HTTP內容,但此漏洞在2000年12月時就已經回報,如果發生這種情況,在空窗期當中,許多企業服務將遭受瀏覽器的攻擊

- 自動更新

為了保持競爭力,不斷的新增功能,最常見就是chrome瀏覽器,然而更新檔出現漏洞,將使得攻擊面擴大

- 套件(Extension)

能夠不透過獨立軟體直接增強瀏覽器功能,影響瀏覽器載入的每個頁面,其功能強大使它成為許多駭客的工具之一

TCP協定控制

在資料交換時,主從式模型不常在Client的Port或IP Address提供太多彈性,這對於攻擊者來講,表示攻擊HTTP協定或特定系統時幾乎沒有任何限制

加密通訊

SSL與TLS等加密協定保障了資料的完整性與機密性,而在保護兩個端點間的資料時,倘若透過瀏覽器偷渡命令進來,到攻擊完成使用者根本無從得知

對於防護瀏覽器的安全有如此多的方面,該如何對應,不如先了解對手會採取什麼方法進攻

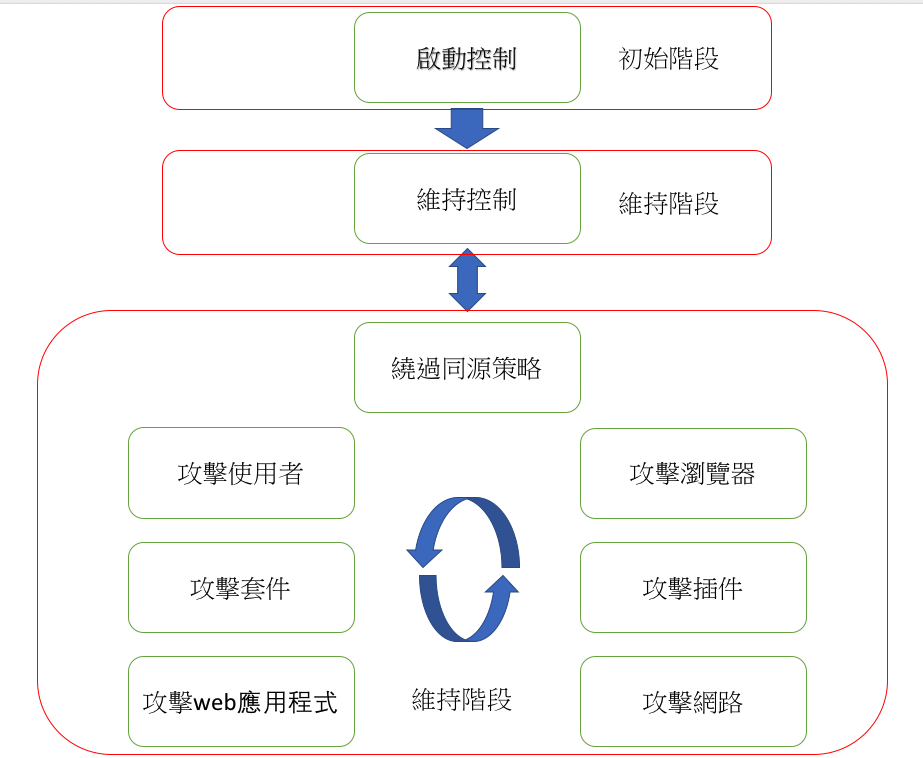

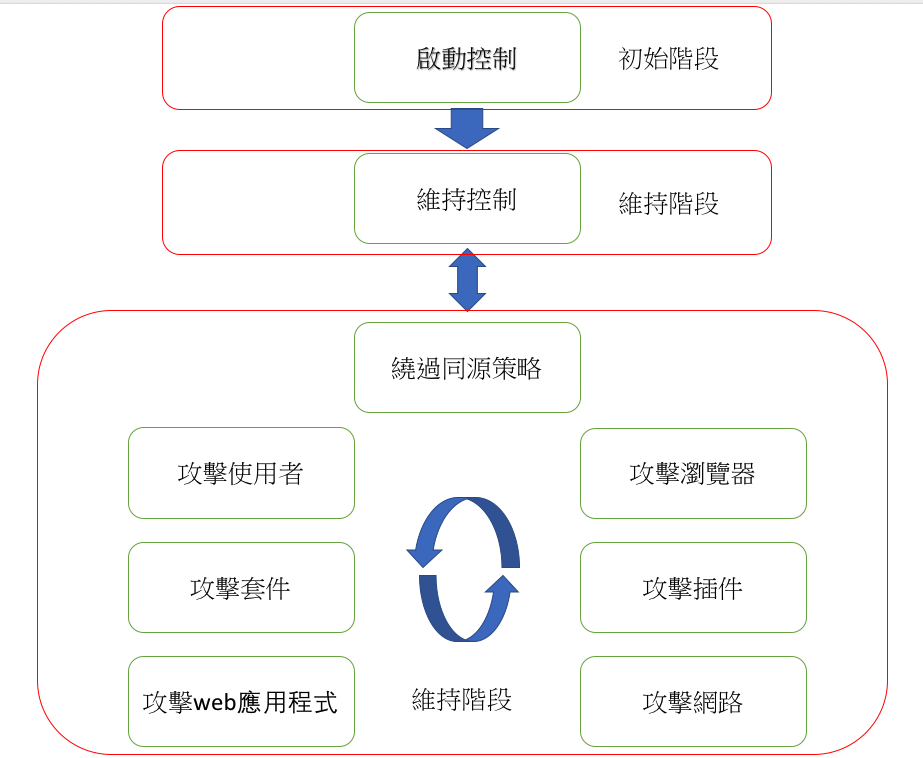

初始階段

萬事起頭難,雖然看似無害,但沒有這個階段,便無法進行任何攻擊

- 啟動控制

任何一種攻擊排列都從瀏覽器運行命令開始,執行我們控制下的命令

維持階段

這個階段必須具備耐心,目標可能連結其他網站,抑或直接關閉瀏覽器

攻擊階段

- 繞過同源策略

SOP被視為主要的沙盒,繞過它代表先前由瀏覽器遮掩的攻擊將成功建立

- 攻擊使用者

可以在網站上建立隱藏的對話框或者透明頁框,以及控制滑鼠事件遮掩使用者介面的真正功能

- 攻擊瀏覽器

可以攻擊許多種類的APIs和抽象化機制,也是漏洞會無法根除的原因之一

- 攻擊套件

若瀏覽器不成功,套件就是接下來考慮的方向,攻擊選擇性安裝的附加元件

- 攻擊插件

瀏覽器最傳統的漏洞大多出自於插件,而套件與插件的差異在於,套件通常為第三方元件,網頁決定使否初始化,不如Java或Flash等插件佔的穩

- 攻擊web應用程式

瀏覽器透過網路運作,代表著能讓瀏覽器內標準的功能攻擊web應用程式

- 攻擊網路