昨日一位邦友說,台灣個資外洩就像喝開水一樣,這也是沒辦法,因為台灣產業形態,大多是服務業為主,研發比較少,所以相對的有關技術資安問題,當然案例就相對的比較少,這就是台灣產業的現況!

====================================================

(1)事件:台灣世紀奧美公司受Petya病毒,內部電腦皆不能連網,只能接手機網路工作 (新聞來源: https://www.cw.com.tw/article/article.action?id=5083416 )

(2)被攻擊單位:台灣世紀奧美公司

(3)系統:windows系統

(4)時間:2017年6月

(5)攻擊方式:Petya病毒

Petya主要是利用windows未更新漏洞進行攻擊,以下摘錄自科技新報:

(新聞連結:http://technews.tw/2017/06/28/petya-virus/ )

只要網絡上有一台機忘記更新或修正 Windows 的 SMBv1 漏洞,這樣 Petya 便會感染那部電腦然後再利用 Windows 客戶端攻擊 (CVE-2017-0199) ,透過 WMIC 及 PSEXEC在網絡上的其他電腦進行安裝 Petya 勒索軟件,只要你的電腦密碼是簡單組合的話,就容易被攻破。

科技新報內容很詳細講解整個中毒的情況,以及如何解決的方式,讀者可以詳讀內容,並且列入資安的重點。

本篇文章開頭所引述的天下雜誌新聞,文末提供四點建議,如果讀者沒有時間閱讀全文,筆者將四個建議轉貼於下文:

一、修補程式儘快更新:修補程式(Patch)指的是透過更新電腦程式或支援檔案,用來修補軟體問題、漏洞的資料程式。對於系統較舊的電腦或者是一些關係到企業生產線、重要運營的主機,可能在更新修補程式上不是那麼容易,那麼還是可利用「虛擬補丁」的技術來做防護。

二、多層次防護:保持電腦上的防毒軟體更新到新技術,除了做好端點防護之外,還需要多層次防護。簡勝財說,在網路環境裡要有一些機制和設備,去過濾網路裡面流竄的流量,把駭客找出來,讓管理者知道哪台電腦已經有駭客在上面活動。

三、強化密碼:強化有關防火牆對所有連外伺服器的管制設定,專家黃敬博則建議設置10碼以上有強度的密碼,最好是採用大小寫數字加上特殊字元。

四、資料備份:重要資料要做好即時備份與異地備援。

筆者現在從稽核面來說明上述轉貼的報導,很多公司的內部流程都會依照上述建議,進行內部控制的流程制定辦法,不意外的是,十家公司有十一家公司相同,為什麼會多了一家? 因為使用公版套用時,忘了改公司名稱,目前如果以稽核是資安的第三道防線(金管會說的)來說,其實存在很多問題。其中一個重要的問題,是在於事後稽核這個問題上。

依照組織功能及權限,內部稽核是不能干涉前端作業,也就說在前端要阻殺很多風險,基本上是很難辦到的,同時,稽核人員也不是每個人都具有資安的知識。此外,法令上所規定的<<公開發行公司建立內部控制制度處理準則>>是103年通過的,針對資安的部分,其實也是不足且有受限的。

其次是,MIS的部分比較特殊,主要因為技術翻新太快,假設還停留在會計或審計的觀念裡面,那麼很多狀況底下,稽核人員很容易變成待宰的羔羊,只要每次資安發生問題,金管會最後一定會有ㄧ條以上指向內部稽核,所以這第三道防線,到底要怎麼解決,目前還沒有定論,只是稽核人員大概就得要很倒楣的承擔『第三道防線的過錯』。

那麼有沒有解決的方式,目前有種觀念,就是將『事後稽核』,往前提到『即時稽核』,也就是事情發生時候,就馬上提出警報,可是,這有難度,光稽核人員資安常識不足這點,就幾乎沒辦法執行。其次,要到事中的稽核,這是要MIS與稽核部門互相配合,假如兩方溝通不良,勢必也無法進行。就以本案例來說,當大家都不能使用windows系統時,MIS忙著處理,稽核也要忙著找問題,結果最有可能的結果,就是吵了起來!因此事中的稽核,本來的好意,就變成了惡意。

有沒有辦法解決呢?答案是有的,可以靠資訊系統軟體來協助,但是,這也有困難,開發一個稽核軟體,不是那麼容易的,舉例來說,以前幾年台灣開始適用國際財務會計準則(IFRS)來說,就出現會計不懂資訊,資訊不懂會計的問題,結果兩方為了修正彼此的溝通,耗時了四年才有了『初步的共識』,所以,當前要提升稽核的功能到事中的稽核,其實是有難度的。

當然,既然有個方向,雖然這個方向很艱難,但是,還是要努力,世界因為電腦的發明而產生大翻轉,誰又能預測,會不會因為資安,再繼續翻轉呢?

關於「即時稽核」,這部分我的理解是類似組態管理(Configuration Management﹞,可能要請您詳細解說一下

在網路環境裡要有一些機制和設備,去過濾網路裡面流竄的流量,把駭客找出來,讓管理者知道哪台電腦已經有駭客在上面活動

這部分就是我寫的網路安全監控可以幫助偵測的地方^^

光稽核人員資安常識不足這點,就幾乎沒辦法執行。

光找懂得IT稽核的稽核人員,可能就已經不多了,以資安為目的進行稽核,更是難找

以前,現在有沒有不知道...以前Visual Studio 裡的VB.net

有提供一個元件,可以用那個元系,監控『硬碟』裡的任一檔案或任一硬碟,當有被存取或新增檔案時,發出警告。

當時用這個小功能,常駐在背景服務,結果,從監控畫面中,看到很多連線,屬於,不知怎麼連進來的駭客...就一直刪Connection,刪到...那個駭客,直接在我們監控的主機,開個文字檔,用英文罵人=.=

回答有關於Sergeyau的問題,我們在"企業"裡面所謂的稽核,是指**『審計』相關的稽核**,而MIS裡面所用的『稽核』不一樣,MIS的稽核方式是檢核單一資訊事件發生,然而企業稽核是看企業流程是否有做到企業部門的控制點是否有層層卡控,Sergeyau的問題正如我文章所說,會計不懂資訊,資訊不懂會計,問題就在這裡!

補充一點,審計方面的稽核,一定去檢視資訊部門所規範出來的制度有沒有問題,所以一定是事後稽核(先有制度才能查核),通常很多問題,是要去逆推的(因為無法知道前因,所以只能由後果去逆推),因此常常會跟第一線MIS產生落差,可是因為現代電腦查核,事後查核根本緩不濟急,所以目前很多電腦稽核(指審計internal control)相關文章,才會提出把稽核點往前挪的想法。

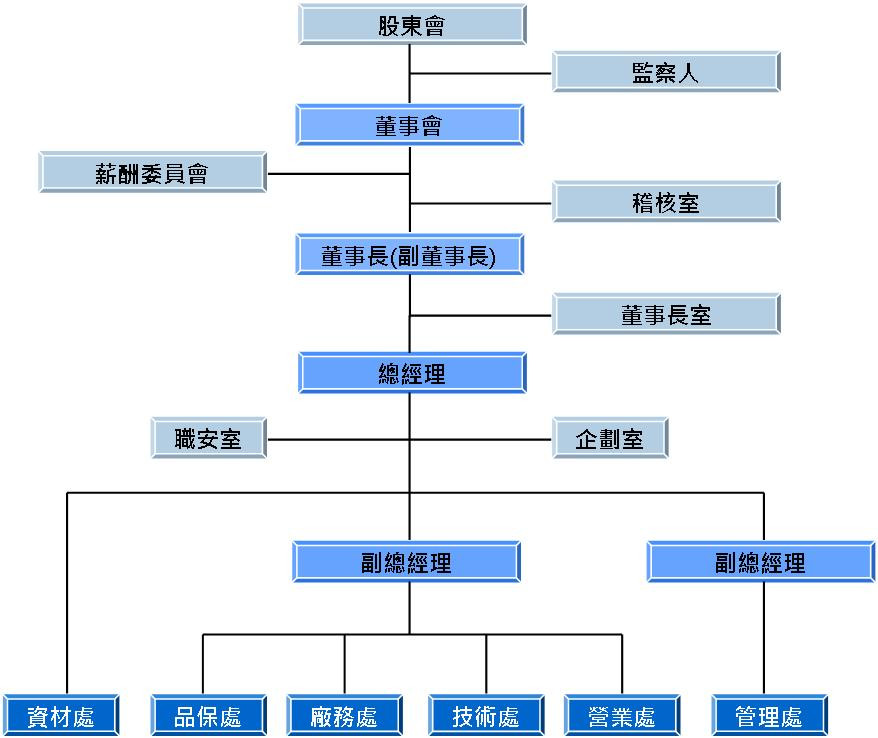

最後,即使企業設立資安長職位,這個資安長仍然要受稽核長(CAE,Chief Audit Executive)的稽核,以企業組織來說,稽核的位置非常特殊,你可以看看以下上市公司的組織圖,看看稽核室的擺放的位置在何處!

SunAllen

好奇請教一下

駭客罵人..然後呢 ? 就離開了 ?

然後...就沒有然後了...當時用防火牆擋掉了他的來源,及斷了他從網站中找到的後門