全球各組織都十分清楚資料外洩可能造成的後果,一旦敏感資料落入有心人士手中,極有可能流入黑市, 最終甚至引發盜用身分的危機。然現今企業安全防護通常著重於防範駭客滲透網路,卻輕忽內部人員盜用資料所引發的危機。

受到信任且有權存取組織可信資料的內部人員,無論在職或離職員工、承包商或業務合作夥伴 ,一旦無意中涉入或蓄意參與破壞資訊安全、防護機制的活動,便稱為內部威脅。 根據 Clearswift 內部威脅指數 (Clearswift Insider Threat Index,CITI) 報告,74% 的安全漏洞源自於大型全球企業內部。

深入探究之下發現,72% 全球安全專業人員相信,公司董事會重視內部安全威脅的程度,不如面對外部威脅時的戒慎恐懼。

電子郵件並不安全

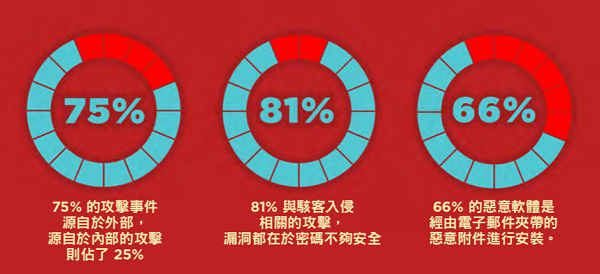

多數漏洞的罪魁禍首都是外部駭客,但讓犯罪者得以在網路橫行的元凶,卻是公司內部渾然不覺的員工。不夠安全的密碼以及惡意電子郵件,是外部攻擊的主要管道,前提是要讓您的使用者上鉤。

不過,電子郵件所衍生的問題遠不止於惡意電子郵件附件,除非伺服器端和傳輸過程全數加密,否則不該以電子郵件傳送敏感資料。Office 365 和其他軟體會提供這項功能,但有些裝置則不然,重點是要小心使用的電子郵件服務。

電子郵件最大的問題,在於第三方可在寄件人或收件人不知情下攔截,即便使用全世界最安全的電子郵件伺服器,但只要資料通過公司防火牆的安全防線,再安全的電子郵件伺服器也無用武之地。因為,資料收件人可能不重視安全問題,一旦寄出電子郵件後,根本無法控制哪些人可以看見郵件內容。

盡量降低內部威脅

現代的企業已經擺脫了國界的束縛,因此各公司行號需要能夠定期透過安全的管道,與外部第三方交換敏感資訊。一旦敏感資料傳出防火牆,就會出現遭到攔截及盜用的風險。安全可靠的管理式檔案傳輸 (MFT) 解決方案,是非常重要的投資,除能夠保證準時將檔案傳送給經過授權的收件人外,也能讓 IT 人員監控及擷取所有檔案傳輸活動。

選擇對外分享資料所用的工具時,應慎重考慮帳戶存取、警示和報告,與防毒及其他安全機制的整合程度等功能。

**帳戶存取 **

未經授權存取敏感資料,是嚴重破壞網路資訊防護機制的行為。企業應該針對有權存取特定系統的使用者,進行一致又輕鬆的管理控制,方法之一就是將帳戶存取權限與 Active Directory (AD) 資料庫合併。這種做法讓 IT 團隊得以控制及監視,員工有權存取敏感資訊的伺服器。

**警示、資訊主頁與報告 **

管理式檔案傳輸系統必須能記錄所有檔案傳輸活動,並觸發提醒 IT 人員注意惡意使用者行為的警示。控制與深入瞭解帳戶存取與檔案傳輸事件,有助於將內部威脅攻擊可能造成的損失降到最低。防竄改稽核記錄的特徵,即便發生攻擊事件,仍然會留下事發經過記錄,也能據以回溯發動攻擊的元凶。

**與防毒功能的整合 **

運用網路散播間諜軟體,是駭客攻擊和侵入系統的常見手法,有可能造成許多破壞,也能在 IT 人員掌控情況之前,將最敏感的資訊外洩。IT 團隊需要靠最新防毒軟體,降低發生惡意攻擊的機率,若管理式檔案傳輸系統可整合網路防毒軟體,就有助於預防透過網路散播的惡意軟體。

**資料加密 **

將資料傳出組織時,資料加密是非常重要的關鍵。即使 IT 團隊能夠限制授權使用者存取,但需要與公司外部人士分享資料時,仍然必須確定沒有任何人能夠居中讀取或修改資料。 這個過程也很容易遭伺機惡意攔截,及濫用受保護資訊的內部人員利用。IT團隊必須備妥管理式檔案傳輸工作流程,這個工作流程必須能保證閒置及傳輸中的資料,都有經過加密保護。即使未經授權的使用者可存取檔案存放區,只要資料加密得當,依然能夠防範使用者不當使用有意義的資料,同時也能避免資料完整性遭到任何方式的破壞。

**多階段驗證 **

多階段驗證 (MFA) 是非常好的安全防護機制,能保證唯有經授權人員得以存取敏感資訊。 這項程序會將安全碼傳送到與該人員連結的來源,如電話、 電子郵件,可避免員工共用密碼,也能防範未經授權的使用者,先破解帳戶密碼再存取敏感資訊。

**雲端服務 **

現今透過雲端提供的應用程式越來越多。檔案傳輸活動若採用雲端式 SaaS 解決方案,即可保證所有軟體通訊協定都是最新。採用 SaaS 雲端服務時,惡意內部攻擊就無法趁機存取機密資訊。若採用內部服務,從有可用的軟體更新或修補程式,到 IT 排定並在網路套用等的空擋,得以趁虛而入。

**自動化 **

自動化創造「交握式」資料傳輸方法,這種方法能降低蓄意或無意間發生指令碼錯誤,而導致敏感檔案 落入未經授權人士之手的機率。健全自動化系統可讓 IT 人員管理及追蹤檔案傳輸活動,一旦發生疑似詐騙活動時,也能迅速停用或停止傳輸程序。

**第三方帳戶存取 **

現代的企業往往會與第三方廠商和合作夥伴,培養出緊密的關係,而這些第三訪需要資訊存取權限的。遺憾的是,網路犯罪者往往會利用這類存取權限,入侵防護機制。通常,只要能在網路 DMZ 終止傳入及傳出驗證與傳輸作業,以利禁止 外部存取可信任網路的「閘道 Proxy」伺服器,就能預防發生這樣的情形。

根據 2017 年資料入侵調查報告第 10 版指出,66% 惡意軟體是經由電子郵件夾帶的惡意附件進行安裝。 另外,81% 與駭客入侵相關攻擊, 漏洞都在於密碼不夠安全。

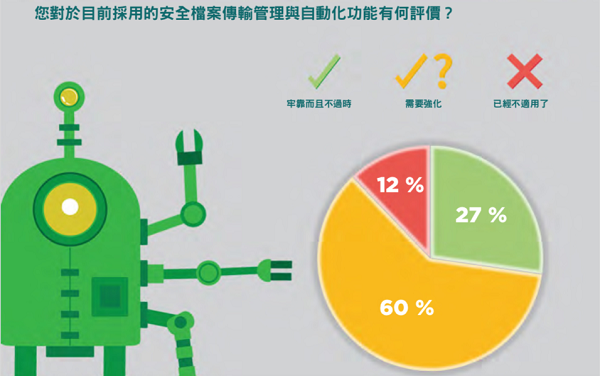

高達 60% 受訪者認為公司公司採用的安全檔案傳輸管理與自動化功能,已經明顯不符合營運需求,需要添購新世代的解決方案。