到客戶端修補第八天 終於把數量多的弱點修補完畢 高風險的弱點也修的差不多了 開始修復中風險等級弱點。

弱點名稱:

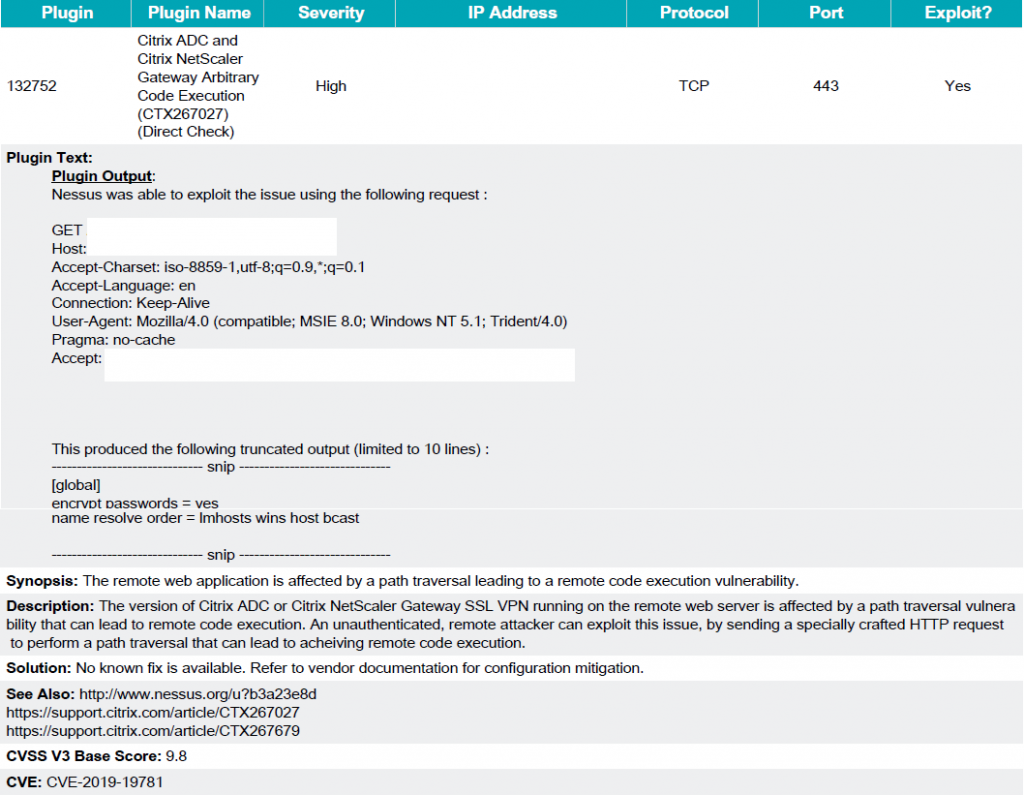

Citrix ADC and Citrix NetScaler Gateway Arbitrary Code Execution (CTX267027) (Direct Check)

插件編號: 132752

風險程度: 高

風險原因:

Web應用程式受路徑遍歷的影響,該路徑遍歷導致遠端執行漏洞。

Web服務器上執行的Citrix ADC或Citrix NetScaler Gateway SSL VPN的版本受路徑遍歷漏洞的影響,該漏洞可能導致遠端執行代碼。可通過遠端攻擊發送特殊的HTTP請求來執行路徑遍歷,從而導致實現遠端代碼執行,從而利用此問題。

修補方式:

該弱點目前尚未有修補方式,在推出修補程式之前供應商提供了緩解方式,有關緩解方式請參考供應商文件檔

參考網址:

https://support.citrix.com/article/CTX267027

弱點名稱:

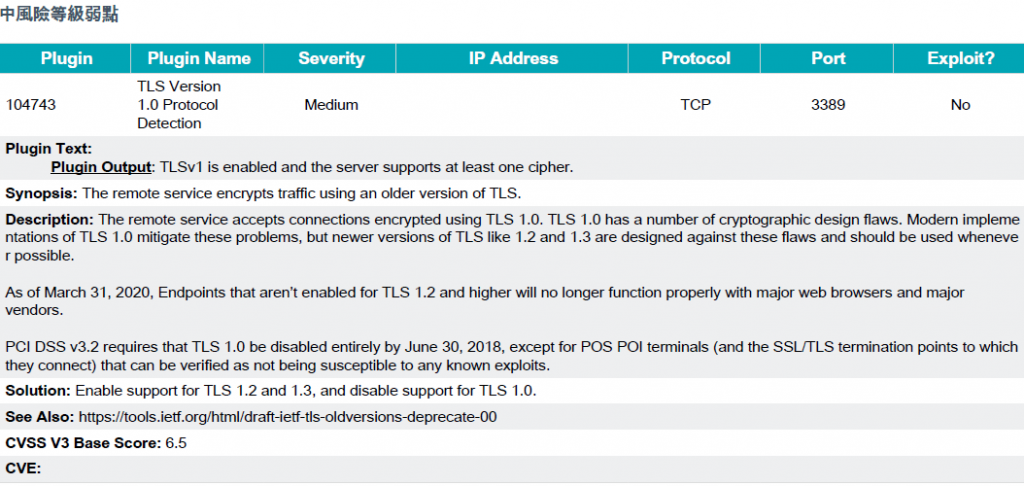

TLS Version 1.0 Protocol Detection

插件編號: 104743

風險程度: 中等

風險原因:

服務使用較舊版本的TLS加密通信。

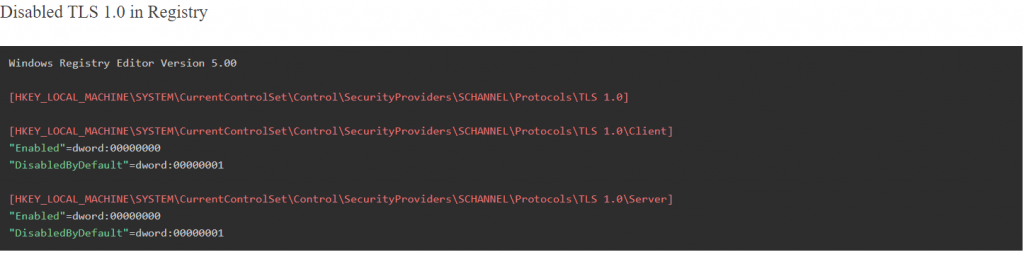

修補方式:

關閉 TLS 1.0協定

今天修補進度就到這裡,明天開始修補中等級弱點。