今天是到客戶端處理弱點的第15天,而鐵人賽剩下倒數3天了。

繼續加油下去中風險等級也快要修完了![]() ,今天要修補的弱點有這些。

,今天要修補的弱點有這些。

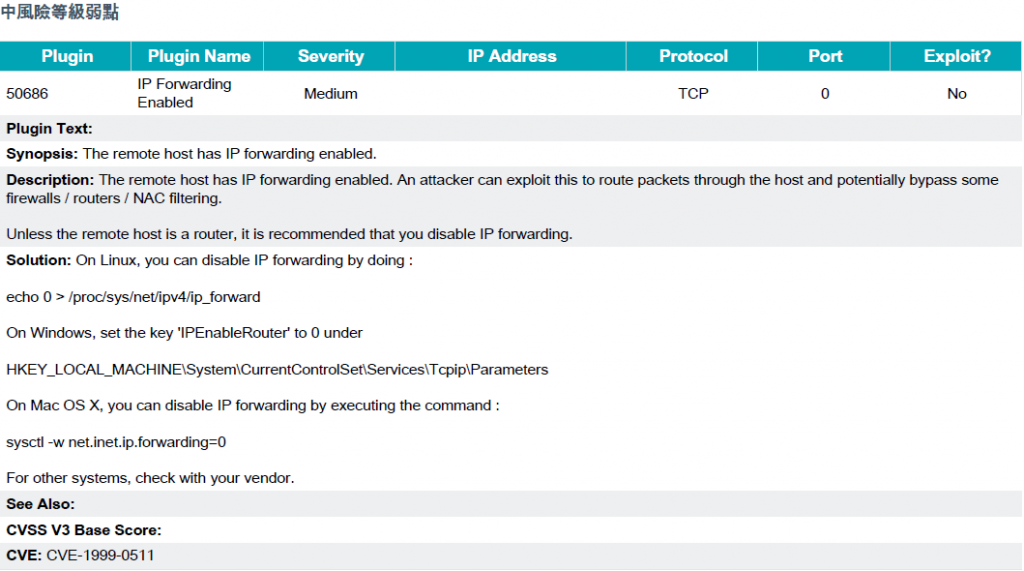

弱點名稱:

IP Forwarding Enabled

插件編號: 50686

風險程度: 中等

風險原因:

主機已啟用IP轉發。攻擊者可以利用此漏洞通過主機路由數據包,並可能繞過某些防火牆/路由器/ NAC過濾攻擊。 除非是路由器,否則建議您禁用IP轉發。

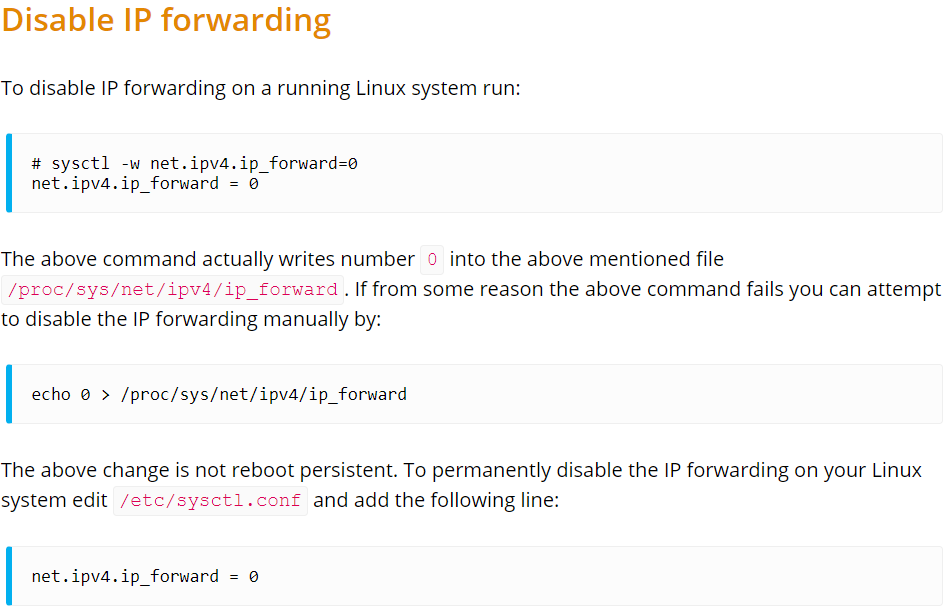

修補方式:

Linux修補方式:

資料來源:

https://linuxconfig.org/how-to-turn-on-off-ip-forwarding-in-linux

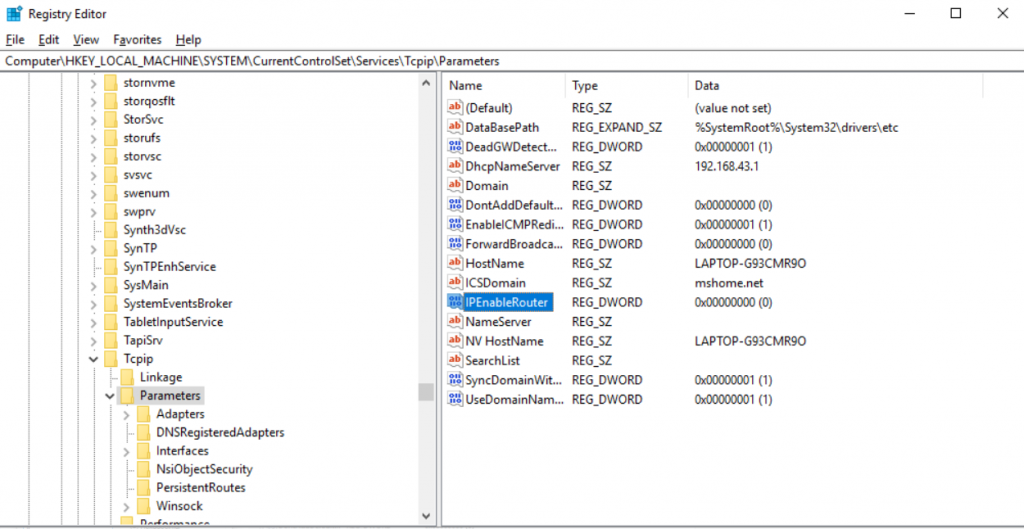

Winodws修補方式:

資料來源:

https://answers.microsoft.com/en-us/windows/forum/all/how-to-disable-ip-routing-in-windows-7-ultimate/50d3a376-2e72-4c47-8ead-fade7895356f

(Win7、Win10、Windows Server都適用)

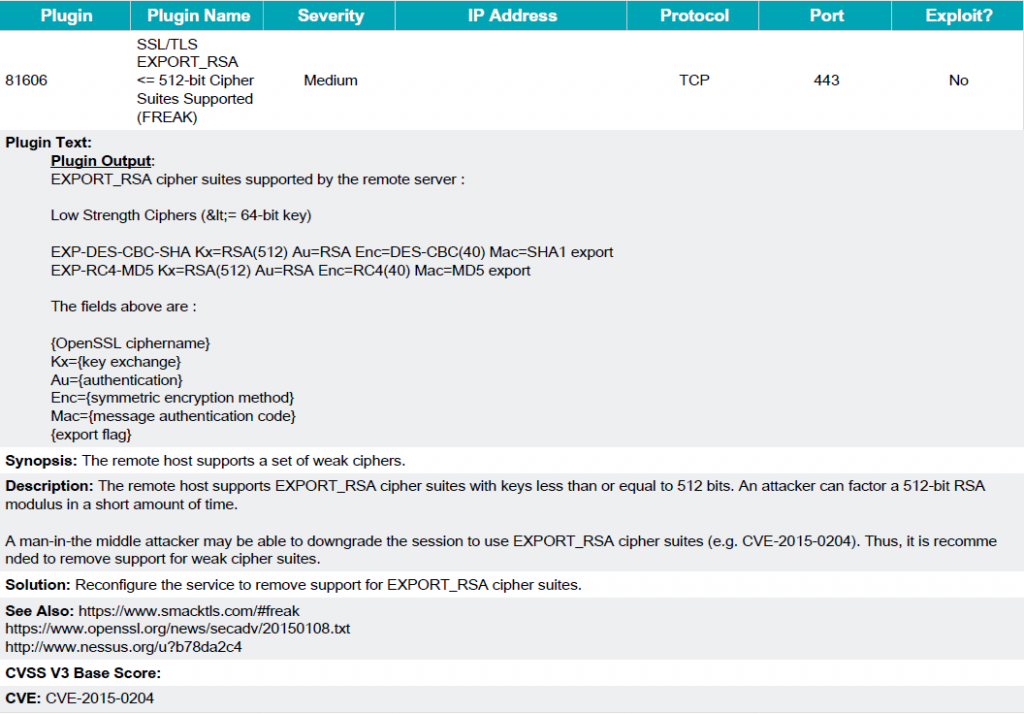

弱點名稱:

SSL/TLS EXPORT_RSA <= 512-bit Cipher Suites Supported (FREAK)

插件編號: 81606

風險程度: 中等

風險原因:

主機支援密鑰小於或等於512位的EXPORT_RSA密碼套件。攻擊者可以在短時間內分解512位RSA模組。攻擊者可能可以將會話降級為使用EXPORT_RSA密碼套件(例如CVE-2015-0204)。因此,建議刪除對弱密碼套件的支援。

修補方式:

重新設定服務以刪除對EXPORT_RSA密碼套件的支援。

中風險等級的弱點已全數修補完了,接下來明天開始修補低風險弱點 (客戶要求)。