-滲透側試方法

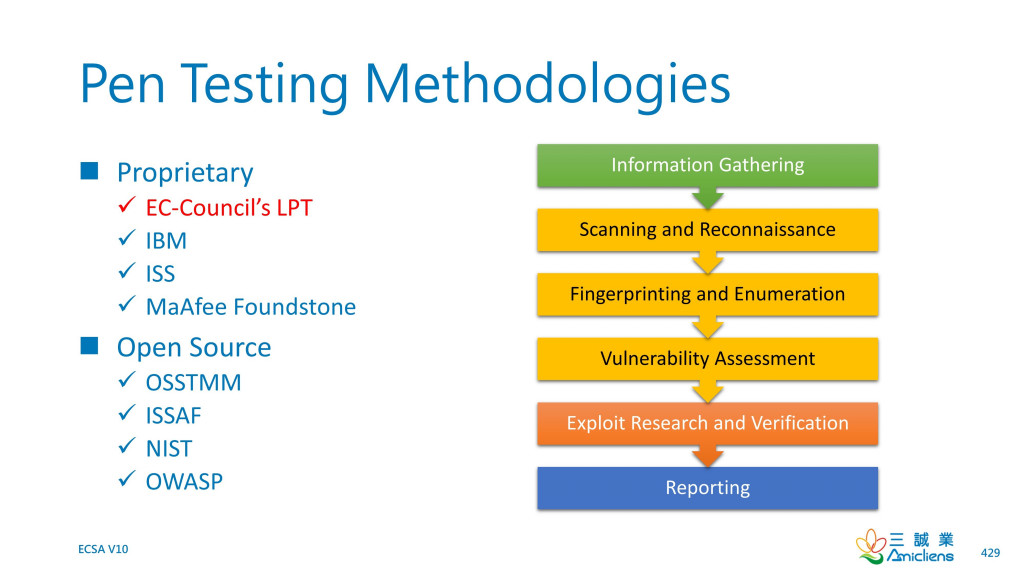

設計該問題的目的是指出存在多種滲透測試方法,滲透測試人員可能會不一致地使用這些術語或行話。但是,以下術語通常被接受:

. 指紋識別(Fingerprinting)是一種識別主機或服務的技術。例如,諸如生存時間(TTL),標頭或標語之類的信息可以確定操作系統,服務或守護程序的名稱和版本以及其他信息。

. 端口掃描(Port scanning)是一種確定打開或關閉哪些TCP或UDP端口的技術。

枚舉(Enumeration)

滲透測試通常在收集信息/情報,掃描IP,確定設備和操作系統的類型,掃描端口並發現可用服務之後,枚舉由主機上的服務提供的資源。

根據InfoSec Institute的統計,枚舉用於收集以下內容:

. 用戶名,組名

. 主機名

. 網絡共享和服務

. IP表和路由表

. 服務設置和審核配置

. 申請和標語

. SNMP和DNS詳細信息

偵察(Reconnaissance)

偵察(簡稱“偵察Recon”)是常用術語,但沒有統一的定義。大多數滲透測試人員可能會同意這會在滲透測試的早期階段發生。有些人可能將其等同於OSINT,有些人可能會將其視為一個階段,而不是一種技術,而另一些人可能會將其視為方法的組合。

. 偵察情報。這是一種更為被動的方法,可以從開放源代碼中收集信息或情報,稱為OSINT(開放源代碼情報)。

. 偵查目標信息。有些人可能會採取更積極的方法來進行偵察,方法是與被評估的目標進行互動以收集信息。有鑑於此,可以使用指紋識別作為一種技術。

參考

. 滲透測試各階段的完整指南

. 什麼是枚舉?[2021年更新]

. 第2階段–枚舉:查找攻擊向量

. 安全測試–枚舉

. 網絡安全指紋技術和OS-網絡指紋工具

資料來源: Wentz Wu QOTD-20210201