故事主角:小新

小新的 IT 同事小王最近轉部門跑去做 RD 了,

但他們感情還是很好,偶爾還是會閒聊,

有一天小王跟小新說:「我發現我現在還能修改公司 GPO 的設定耶」

小新:「不是阿,你換部門的時候不是把你移出 IT 群組了嗎」

小王:「對阿,我也沒辦法存取其他原本 IT 部門的資料了,但 GPO 還能改耶」

小新:

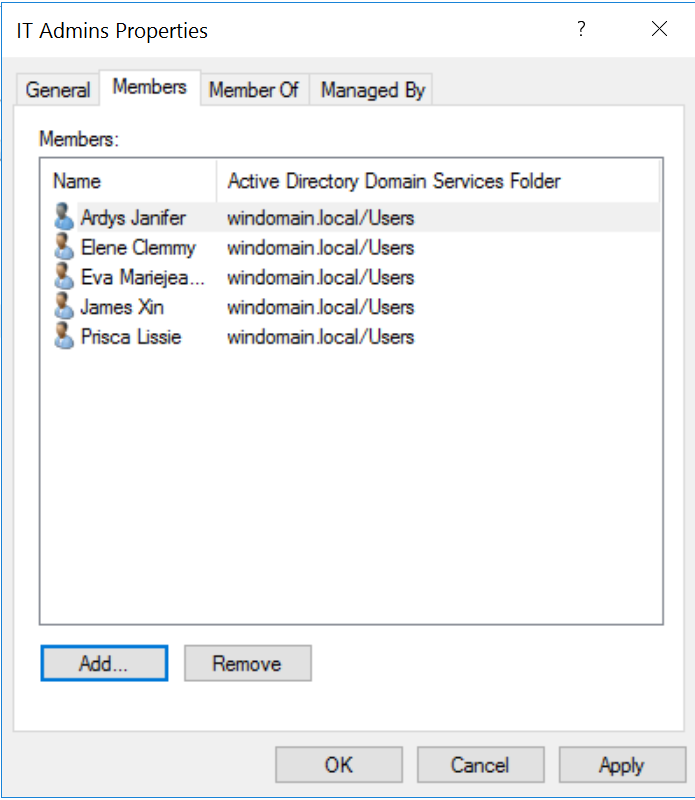

首先當然是檢查小王是不是不在 IT 管理員群組了

那我們可以清楚看到小王的帳號不在群組了,這時候我們就要去檢查 GPO 的權限

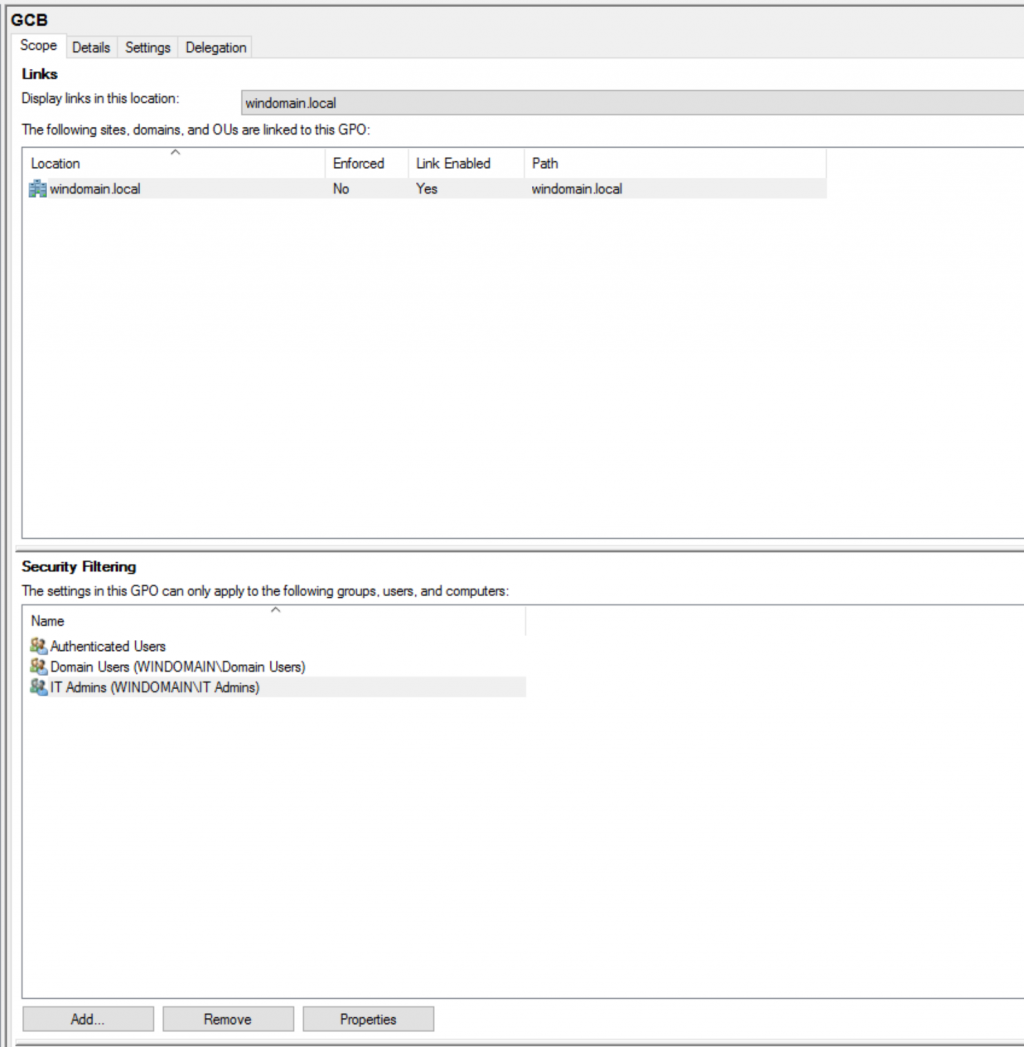

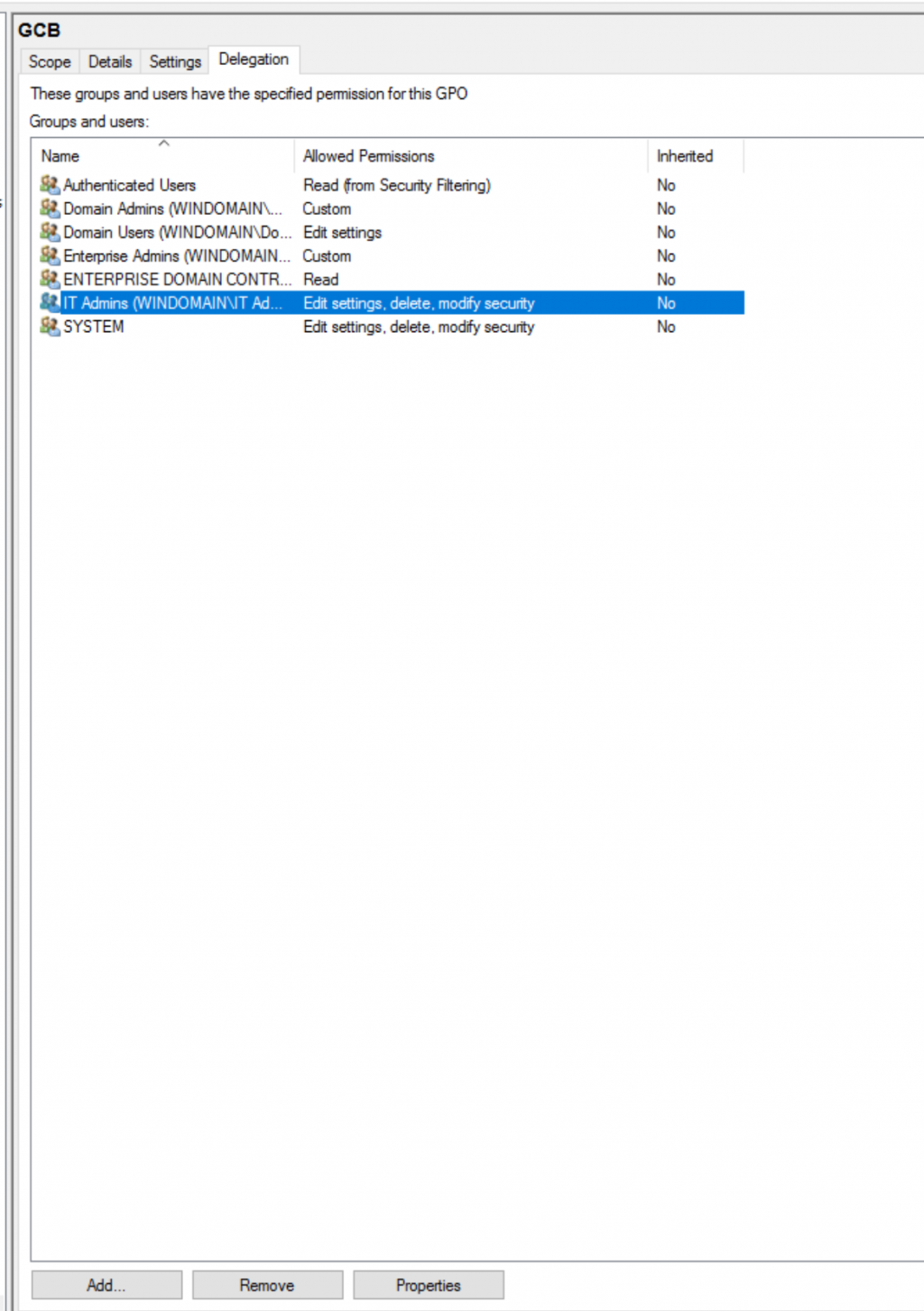

在這邊提供兩張畫面截圖,讓各位想想到底是哪裡出錯了

解答:

問題出現在最後一張圖,Domain Users 被設定了可以修改 GPO 權限,

這種錯誤常發生在不熟悉 GPO 的人員操作,

或許你會認為這種錯誤怎麼可能出現在企業裡面,

但現實是由於公司早期的網路管理可能沒那麼嚴格,

或是 IT 是半路出家,沒有受過相關訓練,只發現設定能動的情況下就做了類似設定。

而將第二張圖 Security Filtering 的設定也是多餘的,

已驗證使用者 Authenticated Users 等於是全網域的驗證使用者,

根本沒必要重複允許 Domain Users,

當駭客能夠獲取修改 GPO 的權限的時候是十分危險的,

駭客透過 GPO 能夠將惡意程式植入或是修改電腦權限。