如果顧問對客戶說:「尊敬的貴賓,您說的都對...(後略○○字),但我們需要聚焦在關鍵○○○...(後略)」。

表示公司治理自有貴公司的一階主管審核、監督,唯獨在 ISMS 框架下有些程序有彈性(例如:有錢可以買服務、買技術...),有些則沒有(例如:不做違法的事),當ISMS專案疑似偏離軌道時,顧問會有確認、釐清、拉回軌道的動作。

平常習慣要求供應商配合的長官們也要明白一件事,企業或機構要在指定的時限內取得國際認證(公平、公正、公開原則),好比驗車程序中的各個檢驗項目,車輛本體未達合格標準是無法如期通過驗車程序的。

.

.

.

(忙翻了,後續找時間補完QQ)

資料來源:

日誌分析

活用開源工具 打造日誌分析管理系統

記錄和日誌分析

10年2020種以上最佳日誌分析工具和日誌分析器(收費,免費和開源)

五大超強開源的網絡監控工具盤點,你一定需要

網絡工程師利器,七大提供深度數據包分析的網絡監控系統

2018年5大可視化BI工具選型對比分析

如何使用網絡分析來監控你的網絡?

六款最佳的sFlow收集和分析工具,高性能網絡必備!

網絡流量分析神器:SecBI

網絡管理員必備的10大最佳日誌分析工具

Day 13 傾聽日誌的聲音 : Log Analysis & Monitor日誌分析與監控 (1)

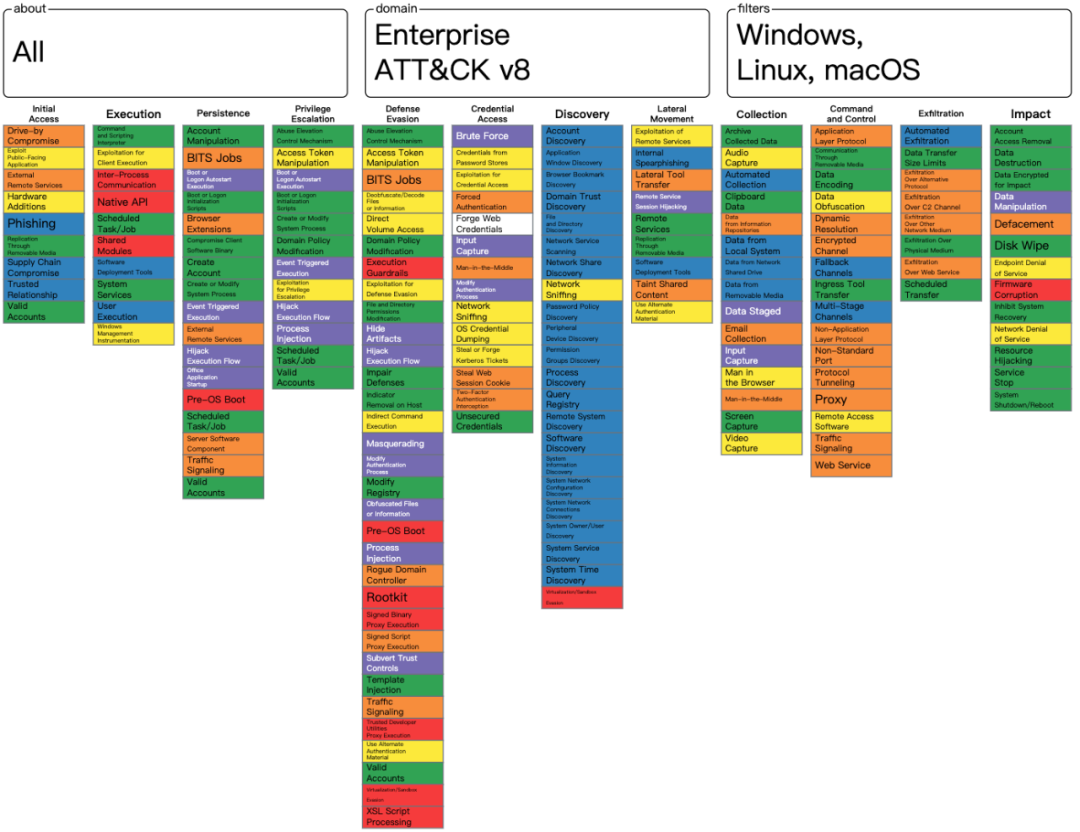

红蓝对抗之ATT&CK框架入门和解读

威胁建模概念及基本威胁建模流程