AD網域的環境下,要做跨Server的工作排程,通常為了管理方便會建立一個domain user然後拿來做排程使用者,或者啟動Service的帳號,問題是這個帳號通常權限都不小。設定工作排程後最大的問題是往館幾乎就很難改密碼,因為要改密碼每一台Server上面的排程就要重新打一次。

如果管的Server夠多,這就會變成資安的大漏洞。 個人拿gMSA來解決這個問題,因為她的密碼是動態產生的。

參考以下

Add-KdsRootKey –EffectiveImmediately

同步要等10小時

Add-KdsRootKey –EffectiveTime ((get-date).addhours(-10))

改用這個會馬上生效

建立帳號

New-ADServiceAccount "gMSAShareU" -DNSHostName "web.MARVEL.local" -PrincipalsAllowedToRetrieveManagedPassword "gMSAGroup"

gMSAShareU 是帳號, gMSAGroup 是可以用這個帳號的群組

建立成功畫面不會有回應,可以在UI上面查

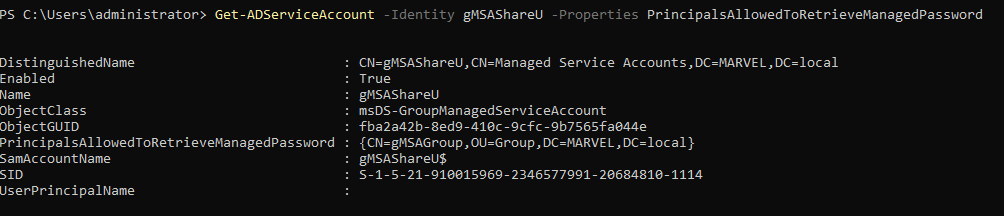

確認一下帳號沒問題

Get-ADServiceAccount -Identity gMSAShareU -Properties PrincipalsAllowedToRetrieveManagedPassword

下這行指令前,要先確定這台電腦有在gMSAGroup裡面,如果剛加入群組要記得重開機。

Install-ADServiceAccount -Identity

這樣就可以了

到這邊應該就差不多完成一半了,不過後面上排程的時候還有一點眉角,下篇後續。