Day28: OSINT 和 6 大開源情報工具

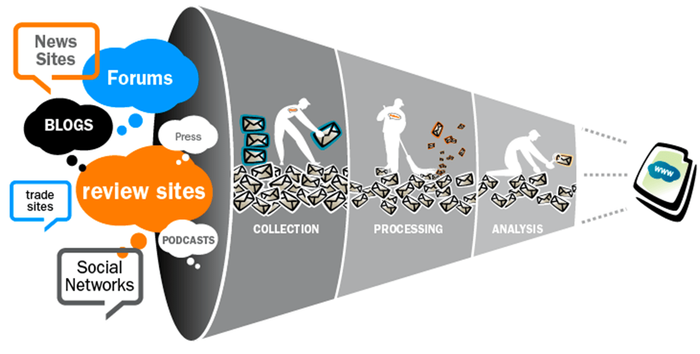

OSINT 是開源情報的字母縮寫,從已發布的資源或網路上收集可用的資訊。

OSINT 技術可以分為兩大類,主動 OSINT 和被動 OSINT

主動 OSINT:端口 port 和系統掃描與目標的直接聯繫。結果更可靠,檢測風險也很高。

被動 OSINT:是在第三方服務的幫助下聯繫的。搜索結果較不可靠,包含許多誤報。被動 OSINT 中被檢測到的風險非常低。

6個我常用的開源情報工具:

Shodan: Shodan 是一種網路安全監控和專用搜索引擎,用於在 IoT 上查找資料和情報。Shodan 也被稱為駭客搜索引擎,它可以查找和探索連接到網路的不同設備,檢測和找攻擊面上的開放端口和漏洞。

Shodan 提供有關 HTTP、SSP、SNMP 和 RTSP 的資料,這些資訊對作業系統、國家/地區、網路和端口。

theHarvester:

theHarvester 提供任何組織的虛擬主機、子域名、電子郵件地址和開放端口的有價值資料。作為滲透測試之前的偵察步驟。theHarvester 使用搜索引擎(如 Google、Duck Duck Go、Bing 和社交媒體)來收集 OSINT。

Censys:這是一個很棒的工具,可以充當搜索引擎來獲取有關連接到 Internet 的任何設備或網路系統的訊息。

還可以找到服務器運行的 80 和 443 端口的資料、目標網站的 HTTP 映射、SSL 、TLS 握手和 WHOIS 的資料 。

OpenVAS:開放漏洞評估是一個安全框架,漏洞掃描器,供 IT 專業人員檢測系統中的威脅和漏洞。它用於身份驗證和未經身份驗證的測試、連續的每日資料源中執行漏洞測試。通過對網路系統和應用程序的威脅和漏洞進行持續監控來加強安全性。

Spiderfoot:

Spiderfoot 是一款免費的 OSINT 偵察工具,Spiderfoot 收集和分析有關域、IP 地址、CIDR 範圍、電話號碼、用戶名和其他敏感數據。成為紅隊偵察活動的理想選擇。可以用 Spiderfoot 發現你的目標或更多資訊是否無意中暴露在公開環境,讓任何人都能取得。

Creepy: Creepy 是一個用 python 編寫的工具,透過社交平台和託管服務提出的查詢,幫助收集任何個人的地理位置數據。Creepy 使用戶能夠在地圖上呈現或繪製收集的數據。它允許用戶下載或過濾資料。CSV 或 .KML 格式。