在上一篇講到了資訊安全的重要工具:防火牆、VPN 和入侵偵測/防禦系統~

隨著現代科技迅速發展,資訊安全也變得越來越重要。

保護數據免受未經授權的訪問和損害是我們每個人都應該關心的事情。

為了確保台灣的資訊不受侵害,入侵偵測系統(IDS)應運而生,成為一道強而有力的安全防線。

這篇就針對入侵偵測系統來深入了解!![]()

本篇大綱

一、什麼是入侵偵測系統?

二、為什麼我們需要入侵偵測系統?

三、入侵偵測系統的類型

四、主機型入侵偵測系統(HIDS,Host-based IDS)

五、網路型入侵偵測系統(NIDS,Network-based IDS)

六、網路節點入侵偵測系統(NNIDS,Network Node IDS)

七、誘捕型防禦系統(DDS,Deception Defense System)

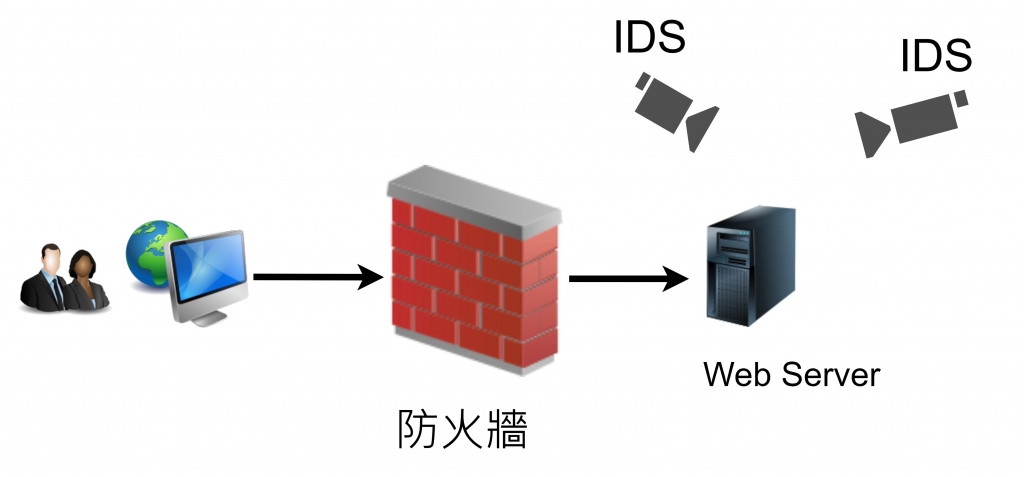

一般我們最常聽到的就是「防火牆」,而防火牆較偏重在防護的功能,它能夠限制封包進出私有網路。

但入侵者往往還是可透過防護漏洞或偽裝,入侵私有網路。

而「入侵偵測(Intrusion Detection)」主要的任務是檢視是否有入侵者進入私有網路內,從事未經授權允許的行為。

透過入侵偵測收集主機系統中或網路流通的訊息,進行分析、比對,從中尋找是否有違反安全政策或是破壞的行為,而專門從事這任務的設備(硬體或軟體)就稱為「入侵偵測系統(IDS,Intrusion Detection System)」。

防火牆就像警衛室,在門口確認大家的通行證,驗證通過者才能進入城牆內;

入侵偵測系統就像在城牆內到處走動的侍衛,檢查是否有非法入侵者。

防火牆與入侵偵測系統相輔相成,一起守護資安。

什麼是封包?

封包(packet)是能在網路上進行傳輸的最小資訊單位,且是由一個標頭與一段資料所組成。

我們正處於訊息化社會的浪潮中,無論是企業、政府還是個人,都儲存了龐大的數據和資訊。

這些資訊包含敏感的個人資料、企業的商業機密,以及國家安全相關的訊息。若這些資訊遭到未經授權的訪問、破壞或竊取,將對個人和組織帶來嚴重的損害。

主要兩個我們需要 IDS 的原因:

1. 補足防火牆功能的不足

2. 入侵容易

因此我們需要入侵偵測系統,幫我們監控數據流量,以及識別異常或惡意活動的跡象。當系統偵測到潛在入侵威脅時,它會發出警報,讓我們能夠迅速採取行動,防止損害擴大。

我們可以把「入侵者進入主機內,從事破壞或盜取」的整個過程,分為兩個階段:

(1)第一階段:入侵者僅是窺視網路,還未真正進入主機系統;

(2)第二階段:入侵者成功進入主機內。

因為我們無法保證永遠能完全阻擋入侵者,不如製作一個陷阱讓入侵者進入再將其逮捕。

因此,入侵偵測系統在製作方面可區分為這幾大類:

1. 主機型入侵偵測系統(HIDS,Host-based IDS)

(a) 防火牆入侵偵測

(b) 主機入侵偵測

2. 網路型入侵偵測系統(NIDS,Network-based IDS)

3. 網路節點入侵偵測系統(NNIDS,Network Node IDS)

4. 誘捕型防禦系統(DDS,Deception Defense System)

以下針對這幾種,進行各自的功能介紹。

延伸閱讀:NIDS 網路型入侵偵測系統

這次這篇文章主要帶大家入門入侵偵測系統,以及介紹常見類型的入侵偵測系統。

接下來的會陸續帶大家看這些系統的架構和技術。![]()