前言

當我們講解完整個資安事件的生命週期之後,還有幾個要點需要注意也就是─後續追蹤與復原:如何確保資訊系統恢復正常運作並防止再次發生同樣的資安事件。

談復原之前,要先談復原什麼,假設我們需要談復原資料,就要先提你的資料從哪裡復原?

因此本篇的內容來討論「資料安全以及針對資料如何保護」

針對資安資料的影響

資安事件的影響多半是個資外洩、個資被加密、個資損毀,而針對資料的安全性問題,不一定是「資安事件」造成的。

最常見的會是硬碟故障、軟體故障損壞、甚至人為不小心刪除資料,還有遇過不小心「格式化」。

自然災害、突然停電可能會以「物理」性的方式影響到資料,最後才是駭客入侵、病毒或惡意軟體的影響。

跟資料有關的法規

- 個人資料保護法

- GDPR (General Data Protection Regulation):

- HIPAA (Health Insurance Portability and Accountability Act)

- PIPEDA (Personal Information Protection and Electronic Documents Act)

是否有關於資料框架可以參考

國際資料管理協會 DAMA (Data Management Association) 針對資料治理有進行定義:資料治領是指對資料資產管理行使權利和控制的活動集合包含規劃、間度、執行。

DAMA 有出版一本針對 DMBOK2 (Data Management Body of Knowledge) 資料管理的知識體系的內容,可以去參考相對應的內容,本書也有提到針對資料生命週期的內容,從資料新增到結束的過程。

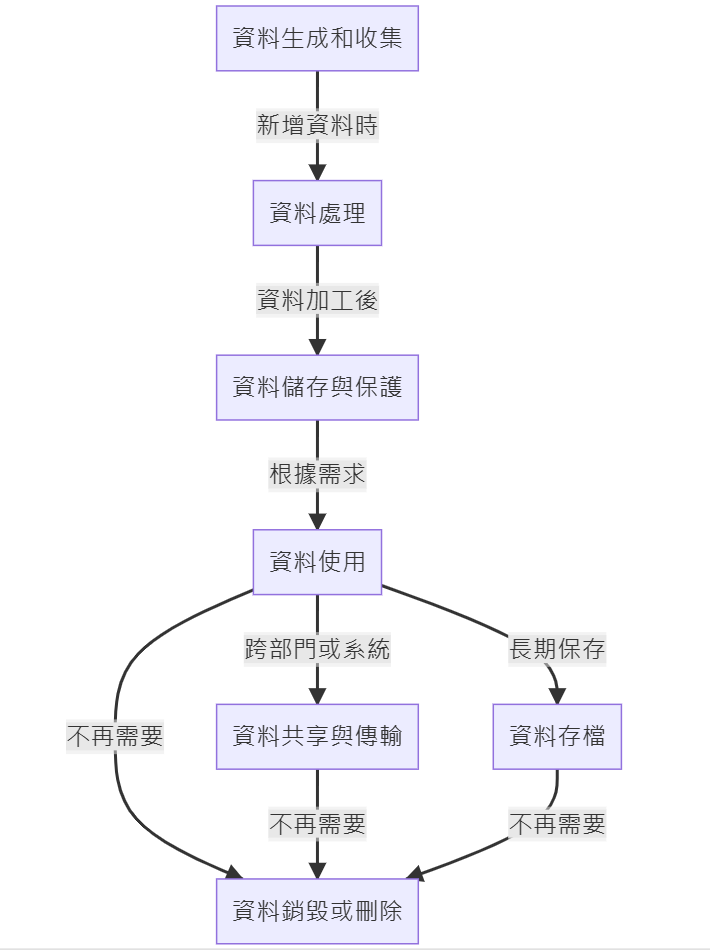

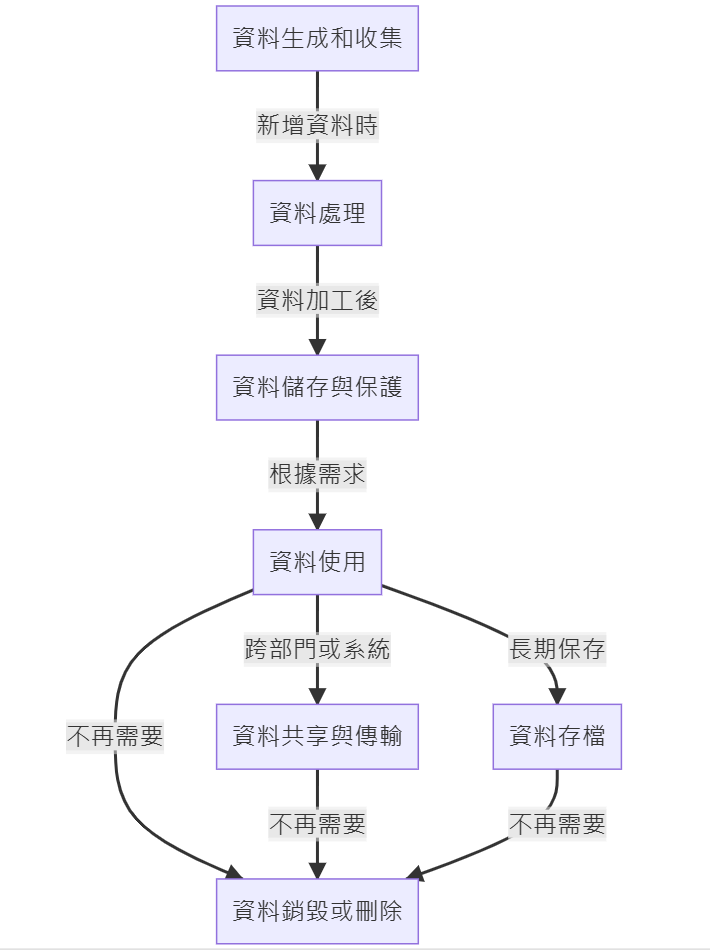

資料生命週期

每一個生命週期的階段都會有特定的安全需求,且隨著資料到達生命週期的每一個階段,對應的威脅與風險都有可能改變。

在資料的生命週期中,需要能確保資料的完整性與可用性,包含資料被新增、修改、傳輸、儲存、刪除都不能遺失或損毀。

資料生成和收集

資料開始的地方,當資料第一次被建立或被收集時,比如透過使用者輸入的內容或是使用感測器收集的資料也包含資料庫初始化。

資料處理

原始的資料可能會被清洗、轉換、整合或進行其他形式的加工,以使資料適合進一步的使用或分析。

資料儲存與保護

將資料儲存在適當媒介或系統中,並實施安全的措施確保資料的完整性、可用性和機密性。

資料使用

資料被取出、查詢和分析,用來各種業務目的或決策。

資料共享與傳輸

資料會需要在不同部門、企業或系統之間共享或移動。

此階段,需確保資料的安全和完整性。

資料存檔

隨著資料變得不再經常使用,但仍具有某種價值或需要滿足法規要求,它們可能會被移至長期儲存於系統。

資料銷毀或刪除

當資料不再需要,且沒有必要再進行儲存時,它應被適當地刪除,以保護其敏感性並釋放儲存資源。

資料也屬於資產的一部分

因為資料有價值,透過資料可以進行決策了解市場、客戶與業務效率,而收集、儲存、處理資料都有成本,失去資料有機會造成風險(金錢損失、法律、品牌損害)。

因為是資產因此資料需要被識別、分類、標記、保護和適當處置。

- 資產清冊:列出資料來源、資料儲存位置、使用資料的情境、其他合規要求。

- 資訊分級:確定其敏感性和重要性

- 資產標記或標籤:資料被分類需要被標記

- 資訊處置:資料不被需要時、適當銷毀

資產清冊

資產清冊是確認和記錄企業中所有資產的首要步驟。

- 識別:確認企業中存在哪些資料內容。

- 說明:為每一個資料內容提供描述。

- 擁有者:誰對該資料負有主要的責任?

- 儲存位置:資料存在哪裡?

- 資料來源:從哪裡獲得的資料?

- 合規性要求:是否有法律、法規或政策要求必須遵守?

資訊分級

資訊分級確保了企業識別資料敏感與重要性,並根據等級採取適當保護措施。

- 公開資料:如公開發布的行銷資料。

- 內部資料:僅供公司內部員工使用的資料。

- 敏感資料:如客戶個人資訊、財務報告等。

- 極度敏感資料:如合約、法律文件或專利。

需要制定資料的分級制度與建議。

資產標記

資料被分類之後,需要標上記號,目的是確保所有相關者都知道如何處理它。

- 物理標籤:如列印文件的標籤。

- 數位標籤:例如資料庫中的標籤或 metadata。

- 存取控制:基於標籤設定誰可以存取資料。

資訊處置

當資料不再需要時,確保安全且合適被銷毀是非常重要的。

- 銷毀政策:確定何時和如何銷毀資料。

- 物理銷毀:例如碎紙機、光碟硬碟。

- 數位銷毀:如永久刪除檔案或使用專業軟體徹底擦除資料。

資料如何被保護

可以依據資料現在的狀態,在針對這些狀態進行分別保護的行為。

- 停止使用或暫停使用 (At Rest)

- 傳遞中/傳輸中 (In Transit)

- 使用中 (In Use)

停止使用或暫停使用

- 利用密碼加密

- 壓縮檔鎖密碼

- 資料庫加密碼

- 硬碟加密

- Windows - BitLocker

- MacOs - FileVault

- Linux - Dm-crypt /LUKS

- 雙因素身分驗證

- 定時更新確認是否為最新版本與有上 Patch

傳遞中/傳輸中

- 傳送網頁: HTTPs

- 檔案傳輸: SFTP、SCP

- 遠端連線: RDP、SSH

- 瀏覽:VPN

使用中 (In Use)

- 存取控制:確保只有獲得授權的人員可以存取和使用資料。

- 資料遮蔽和匿名化:在生產或測試環境中使用遮蔽或匿名的資料。

- 安全設定:確保操作系統、應用程式和資料庫都根據進行了安全設定。

- 活動監控和日誌:監控對資料的存取和修改,並保存日誌以進行後續的分析或調查。

資料保護方法

- 資料損失防護 (DLP):識別、監控和保護儲存和傳輸中的敏感資料

- 數位權利管理 (DRM):限制虛擬內容的使用和分發。

- 網路隔離與防火牆:防止未經授權的存取和攻擊。

如何防範資料外洩

- 身份和存取管理:確保只有獲得授權的使用者能夠存取敏感資料。

- 資料加密:無論資料是儲存還是傳輸,都應該加密。

- 使用資料損失防護 (DLP) 工具:預防敏感資料外洩。

- 定期培訓和教育員工:確保員工了解如何安全處理資料。

如何保護數位版權

- 數位水印:在內容中加入難以檢測的標記。

- 數位權利管理 (DRM):限制數字內容的使用和分發。

- 定期監控和審核:檢查是否有未經授權的內容使用。

備份技巧

為什麼要備份

防止資料遺失:由於硬體故障、人為錯誤、惡意軟體或自然災害等原因。

如何備份

定期備份:設定固定的時間週期進行備份。

選擇適當的備份工具和媒體。

- 使用雲備份服務:如AWS S3、Google Cloud Storage等。

- 本地備份:使用外部硬碟或NAS。

傳統備份技術 vs 現在備份技術

- 傳統備份技術:過去使用磁片備份,需要人工干預,恢復速度較慢。

- 現在備份技術:現在使用雲端儲存或者專業的備份軟體,支持即時備份和快速恢復,還支持增量備份和去重複技術。

RPO vs RTO

- RPO (Recovery Point Objective):是一個組織在發生故障後願意接受的資料丟失的最大時間。例如,如果RPO是4小時,那麼備份應該每4小時執行一次。

- RTO (Recovery Time Objective):是一個組織希望在發生故障後恢復正常運作的時間。例如,如果RTO是1小時,那麼應該在1小時內恢復所有關鍵服務。

備份類型

- 完整備份:備份所有資料。

- 增量備份:僅備份自上次完整或增量備份後發生變更的資料。

- 差異備份:備份自上次完整備份後發生變更的資料。

備份策略

- 目的: 確保所有關鍵業務資料的可用性和完整性,並在災難情況下提供快速恢復。

- 範圍: 此政策涵蓋所有公司資料,包括客戶資料庫、財務系統和員工電子郵件。

- 備份頻率: 每日進行增量備份,每周進行完整備份。

- 儲存和保存: 所有備份存放於遠端的資料中心,保存期限為3年。

- 加密: 所有備份資料都需經過256位AES加密。

- 測試: 每季度執行一次完整的恢復測試。

- 責任: IT部門的備份團隊負責所有備份和恢復任務。

- 審查: 每年進行一次備份策略的審核和更新。

範例實作導入範例

- 需求分析: 與各部門協商,確定需要備份的資料和系統。

- 選擇工具: 選用AcmeBackup工具,因其支援雲端備份和 256 位 AES 加密。

- 設定儲存廠商: 選擇了 Google Cloud Provider作為備份儲存廠商。

- 實施培訓: 為 IT 團隊提供 AcmeBackup 的培訓課程。

- 執行初次備份: 計劃在本週日執行首次完整備份。

- 監控和警報設定: 設定警報以通知任何備份錯誤或問題。

還原

還原的重要性

還原是備份策略的終極目標。在發生資料丟失或災難時,能夠快速和有效地還原資料對業務連續性至關重要。

如何還原

- 確定恢復點:選擇合適的備份版本以還原。

- 選擇恢復位置:可能是原始位置或新位置。

- 執行還原:使用備份工具或服務進行還原操作。

- 驗證:確保還原的資料完整且可用。

參考資料