JumpServer 是一套開源解決方案幫助企業以更安全的方式管控和登錄各種類型的資產,允許使用者通過堡壘主機安全地訪問目標伺服器,而無需直接連接到目標伺服器。這種方法可以提高網絡安全性,減少潛在的攻擊面,確保敏感數據的保密性。

上一篇已經教大家如何在 Ubuntu 20.04 安裝 JumpServer,今天我們將簡單的介紹 JumpServer 的功能與操作。

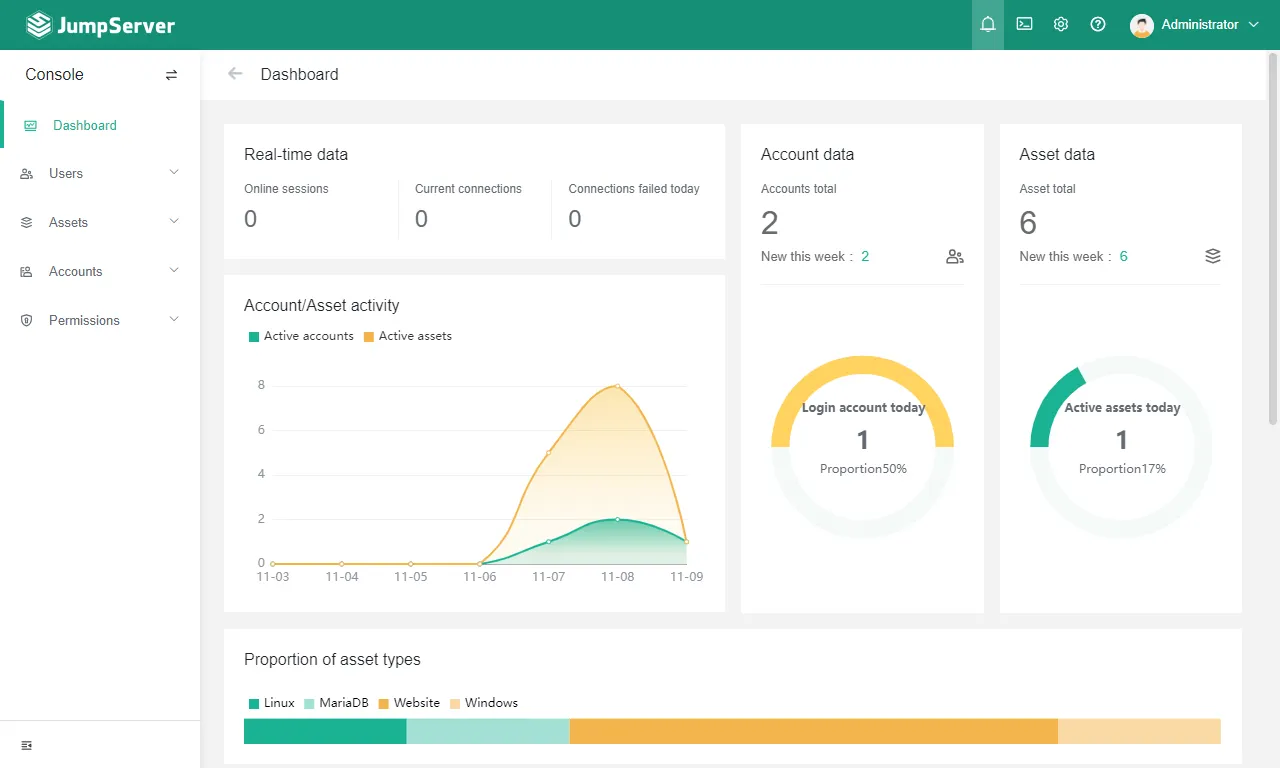

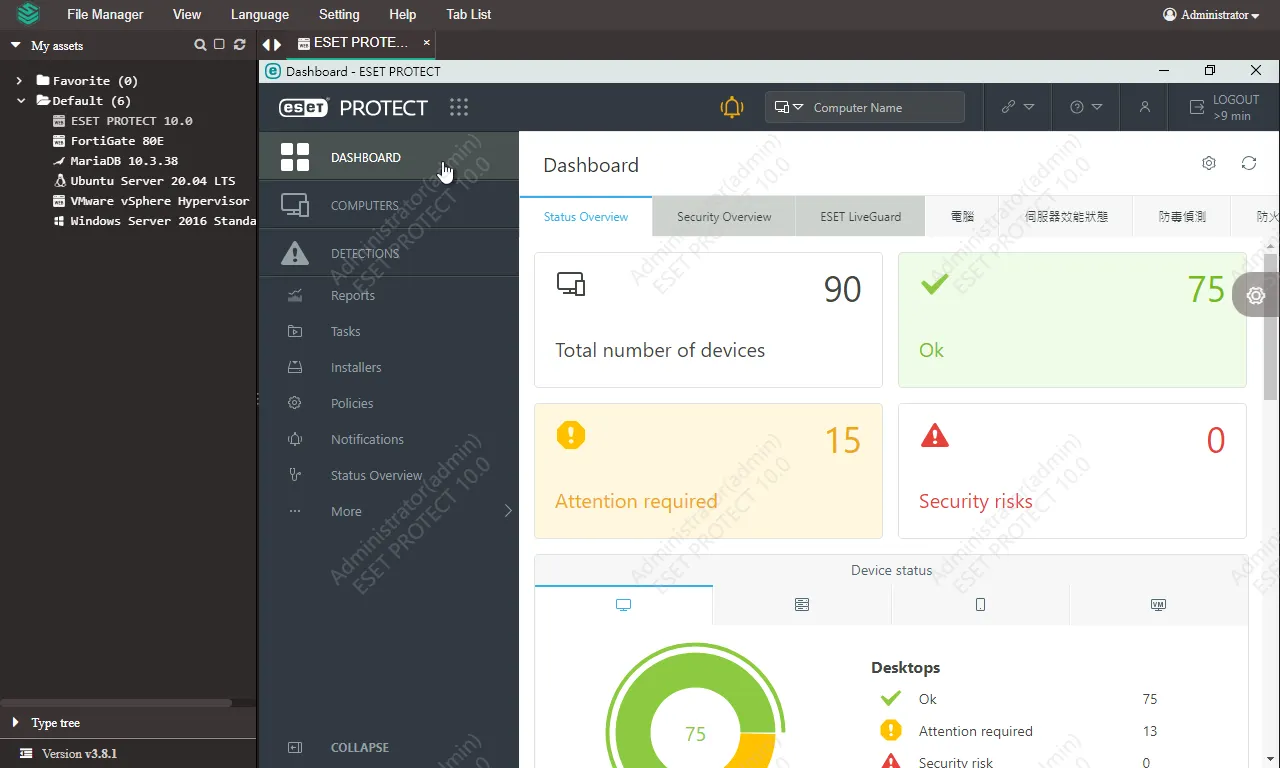

登入後會先來到 Dashboard,我們可以看到資產與登入帳號的統計資訊。

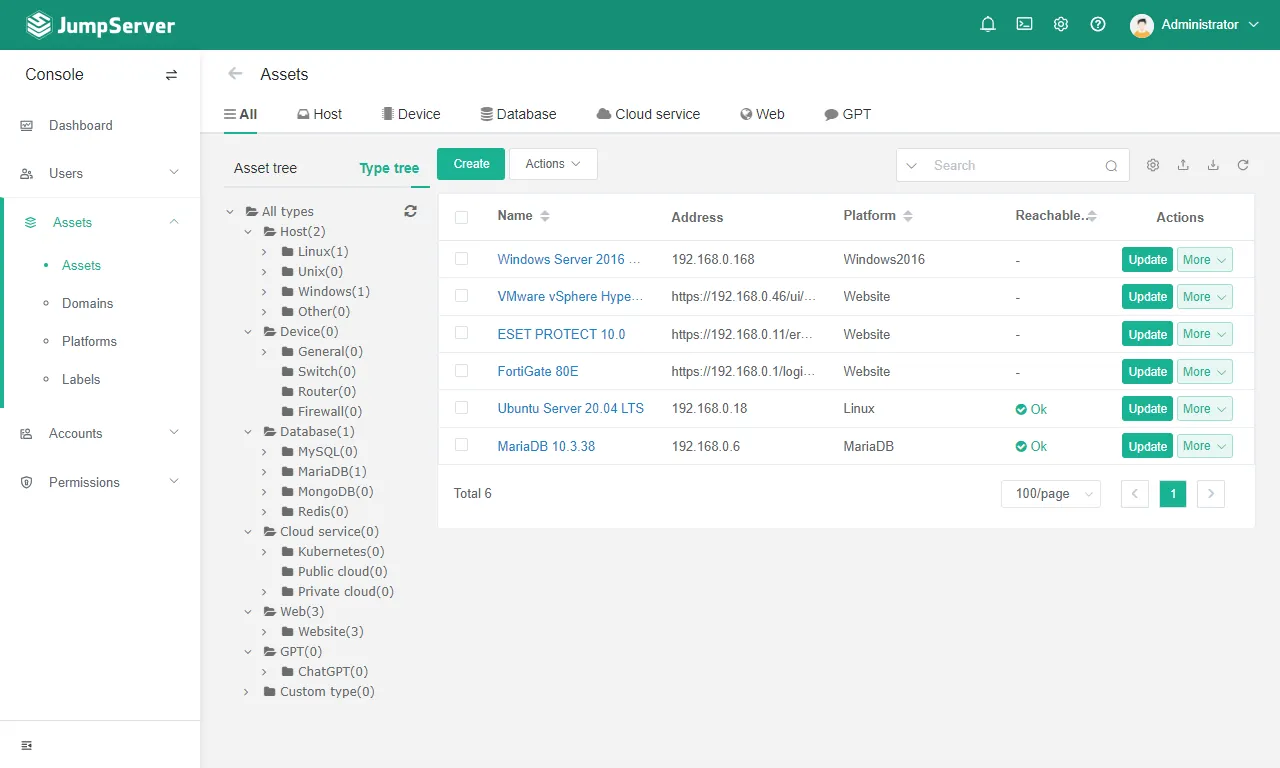

新增資產

我們新增一筆 Linux 伺服器來進行演示

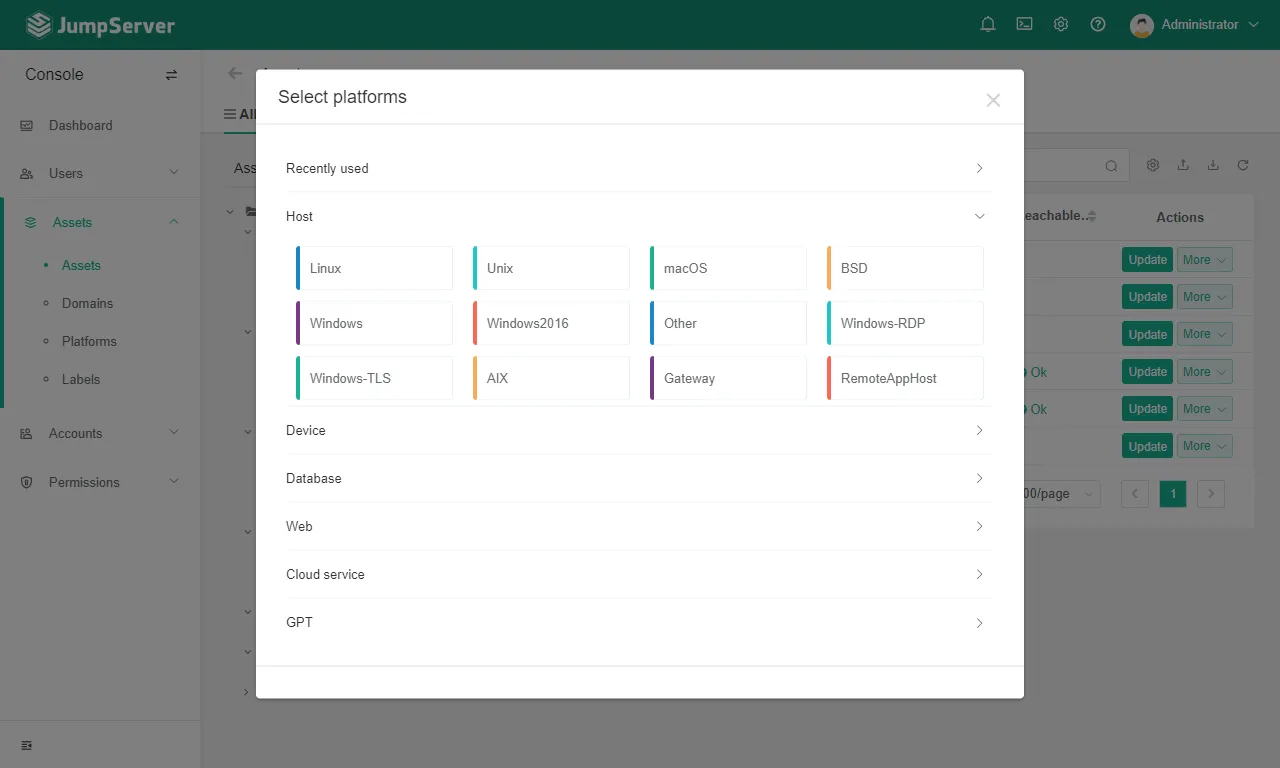

選擇資產的類型,我們選擇 Linux。

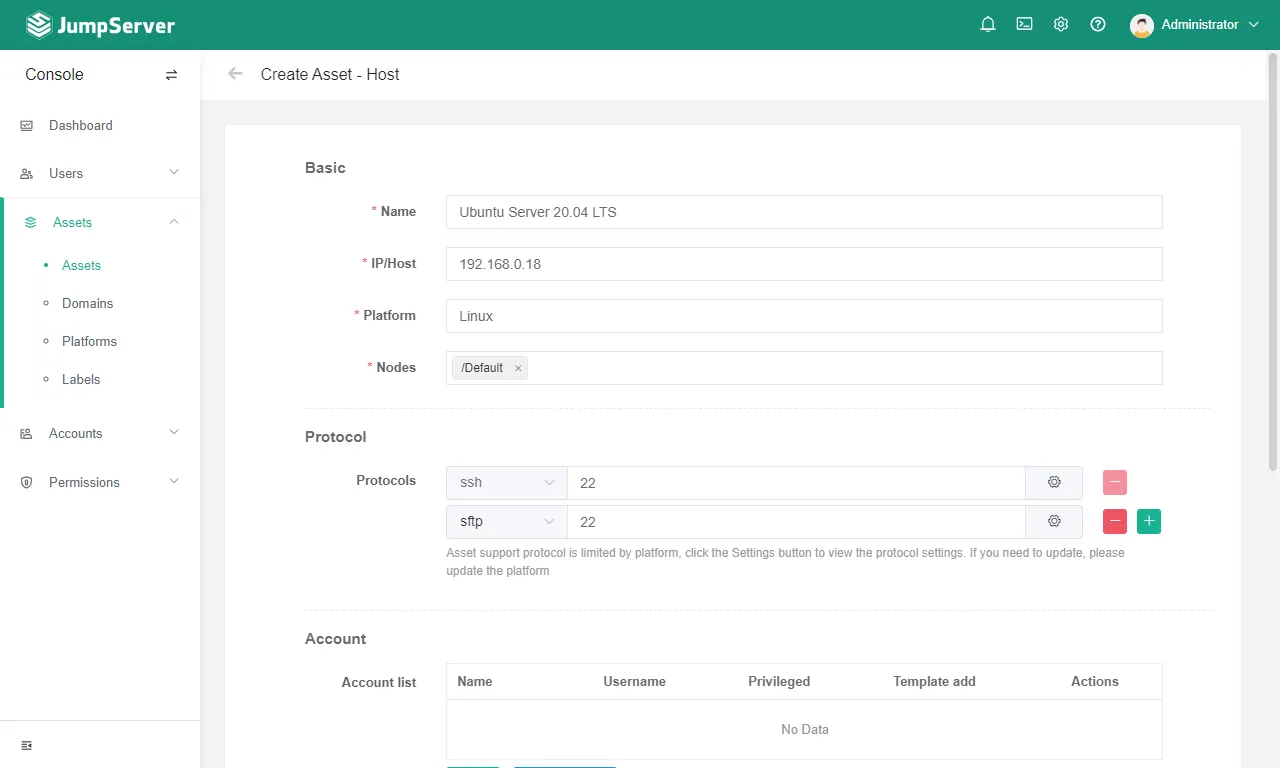

填入以下資訊

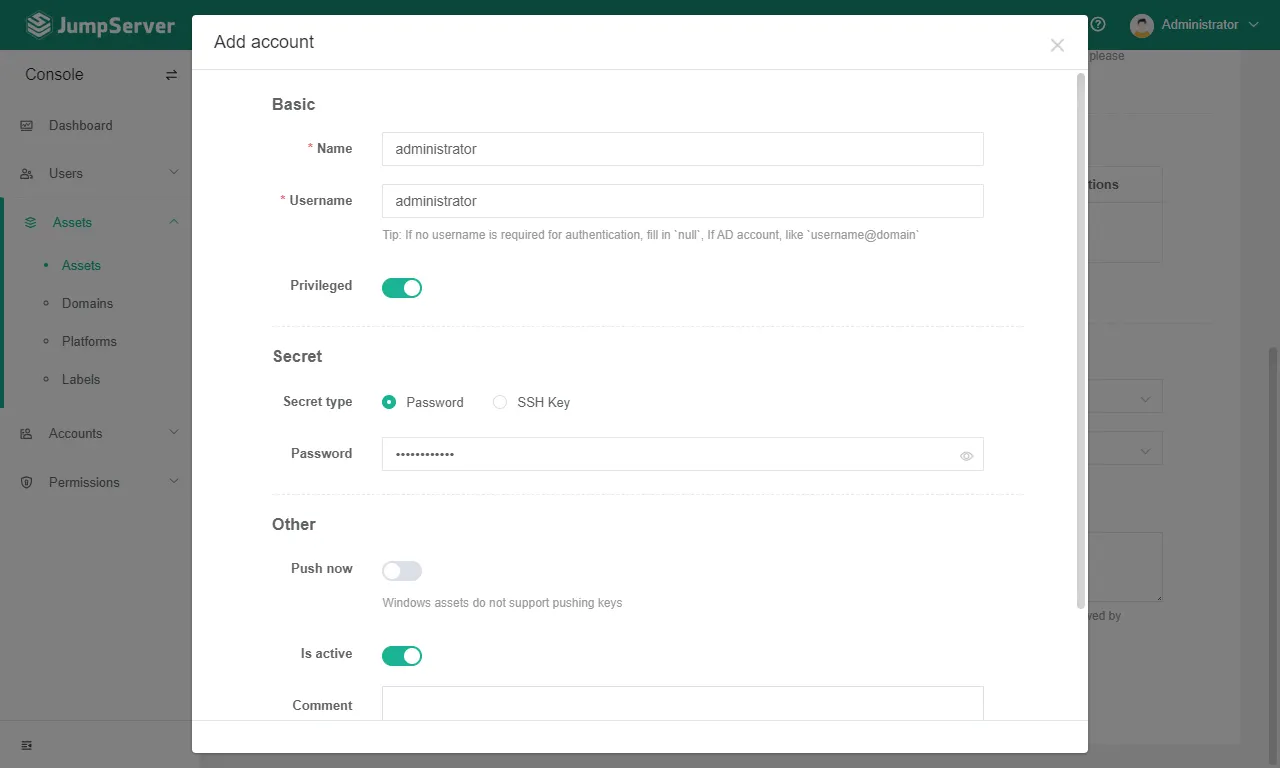

在 Account 輸入該資產的登入帳號與密碼

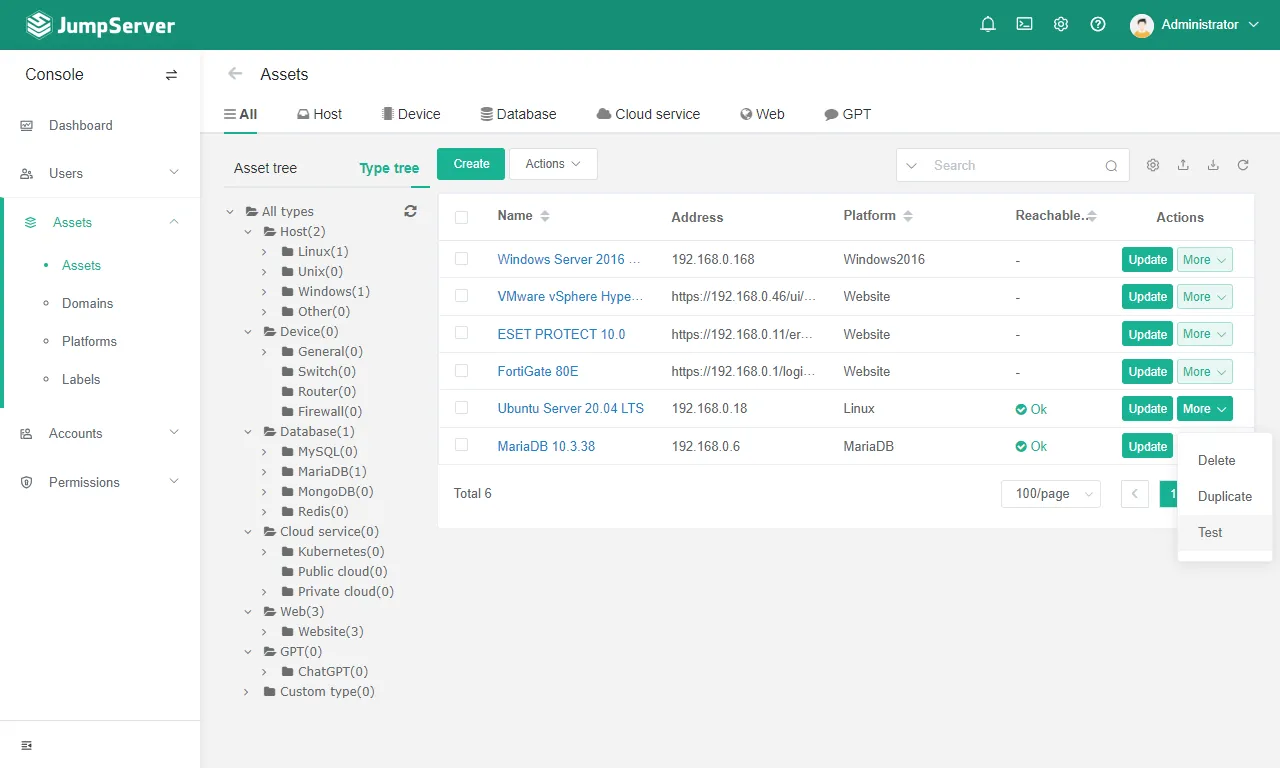

資產建立完畢後可以進行測試

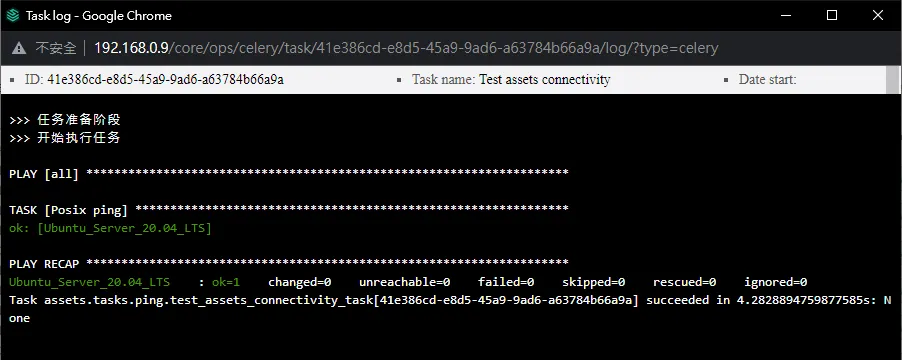

連線測試正常

配置資產權限

填入以下資訊

我的資產

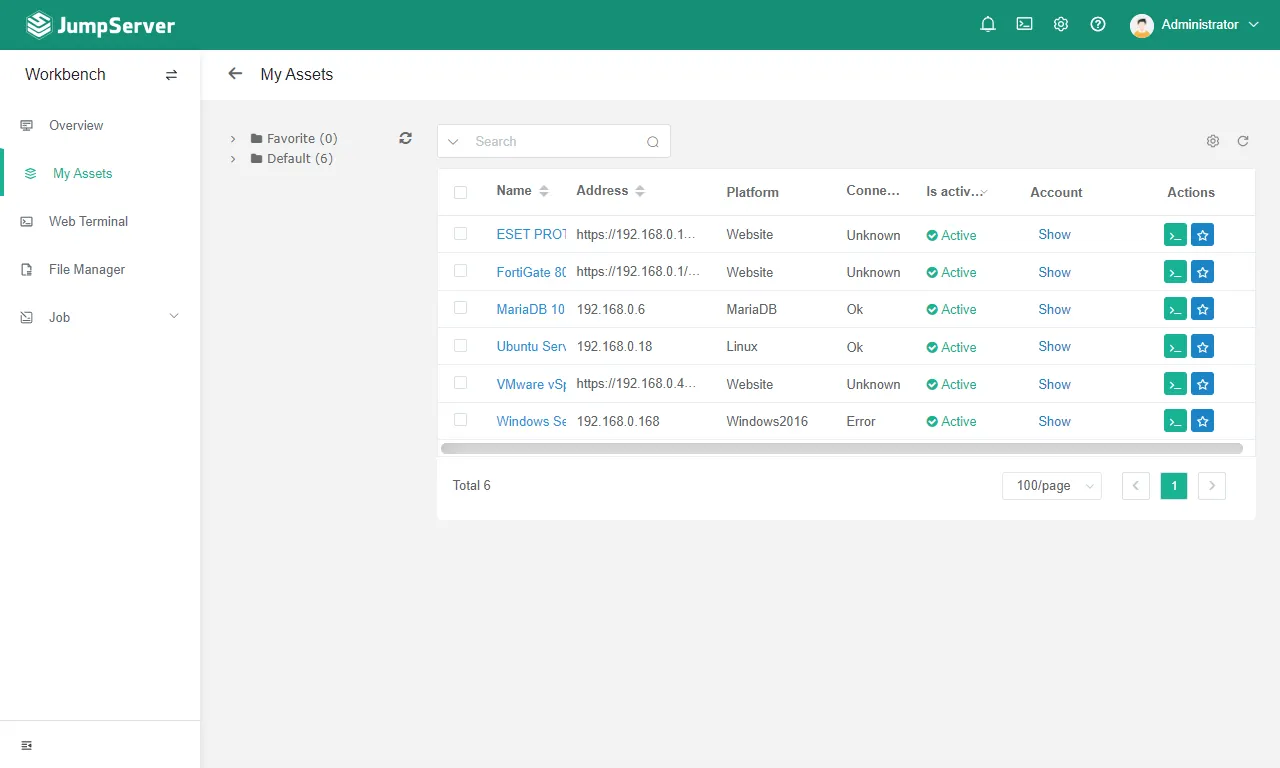

切到 Workbench 點選 My Assets 就可以看到被授予了哪些資產,我們可以點選 >_ 進行連線。

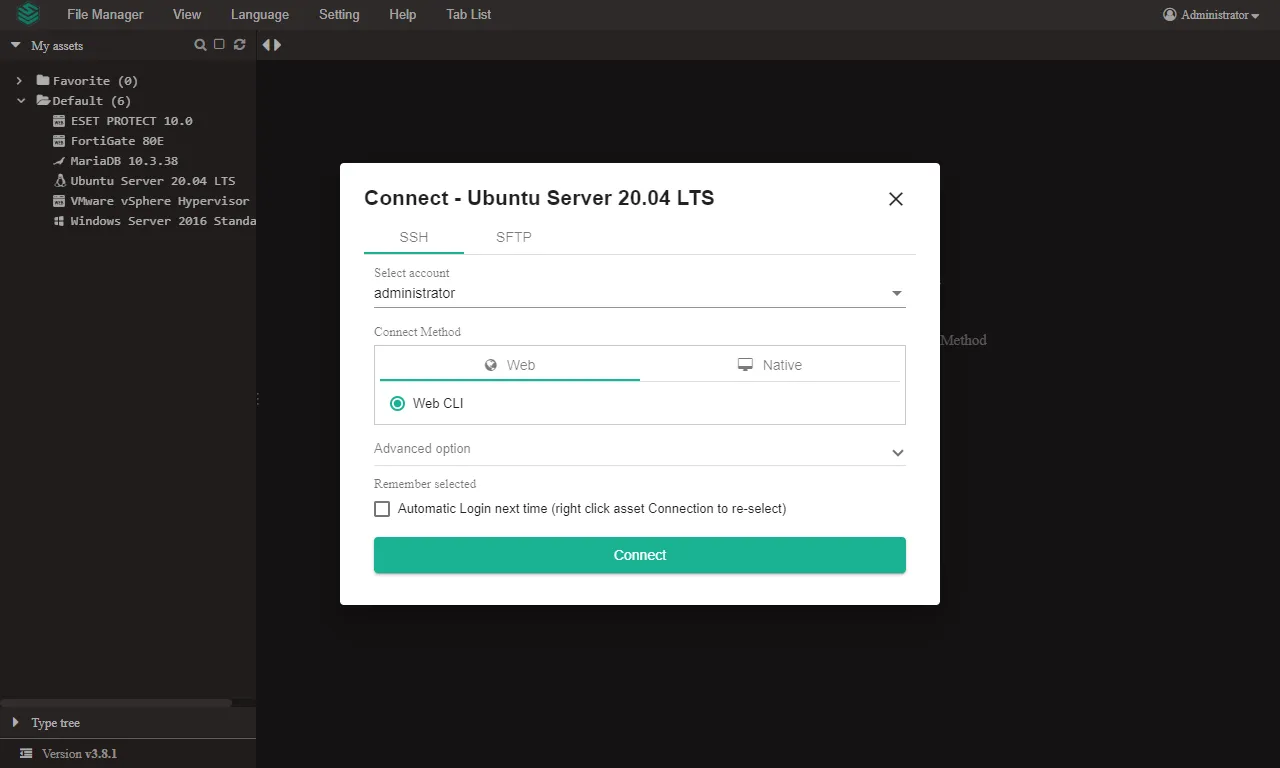

選擇 SSH 協定,選擇 Web 連線方式,點選 Connect。

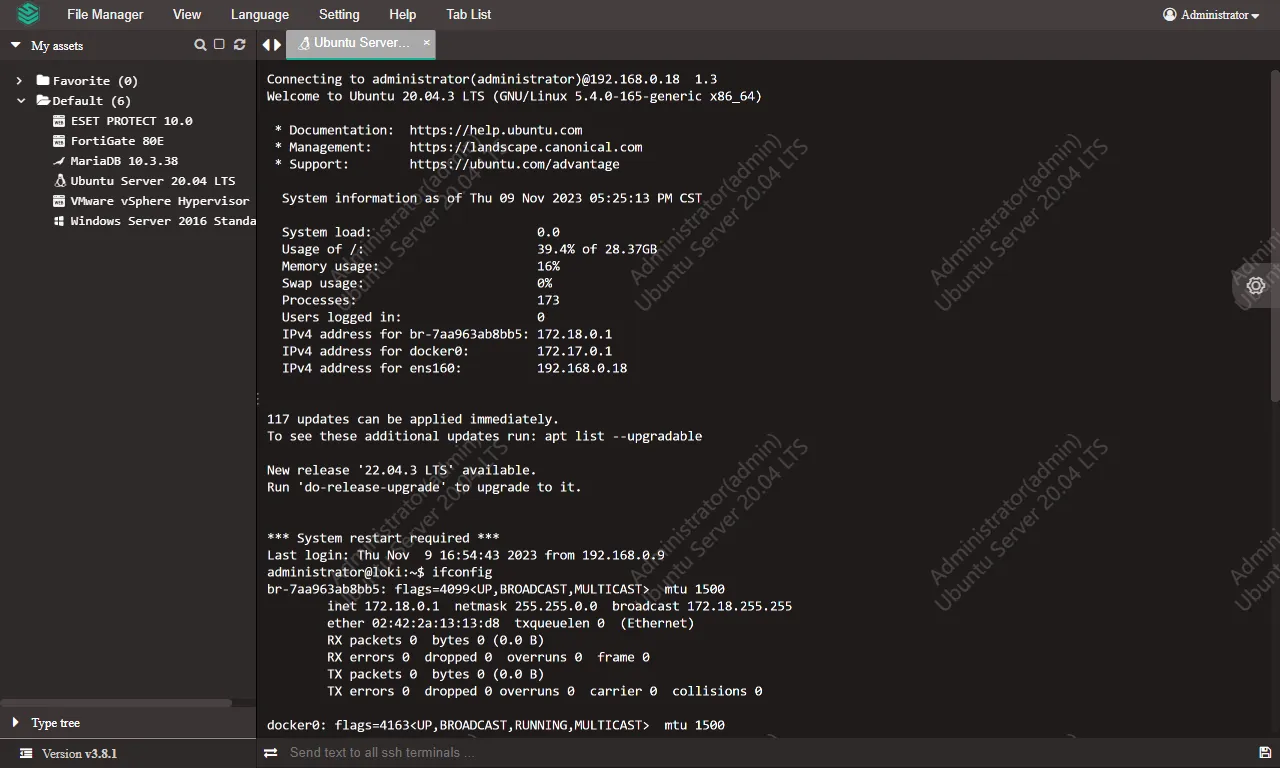

就可以連線到目標伺服器進操作,背景同時也會加上浮水印。

我們先隨便輸入一些指令後關閉連線視窗

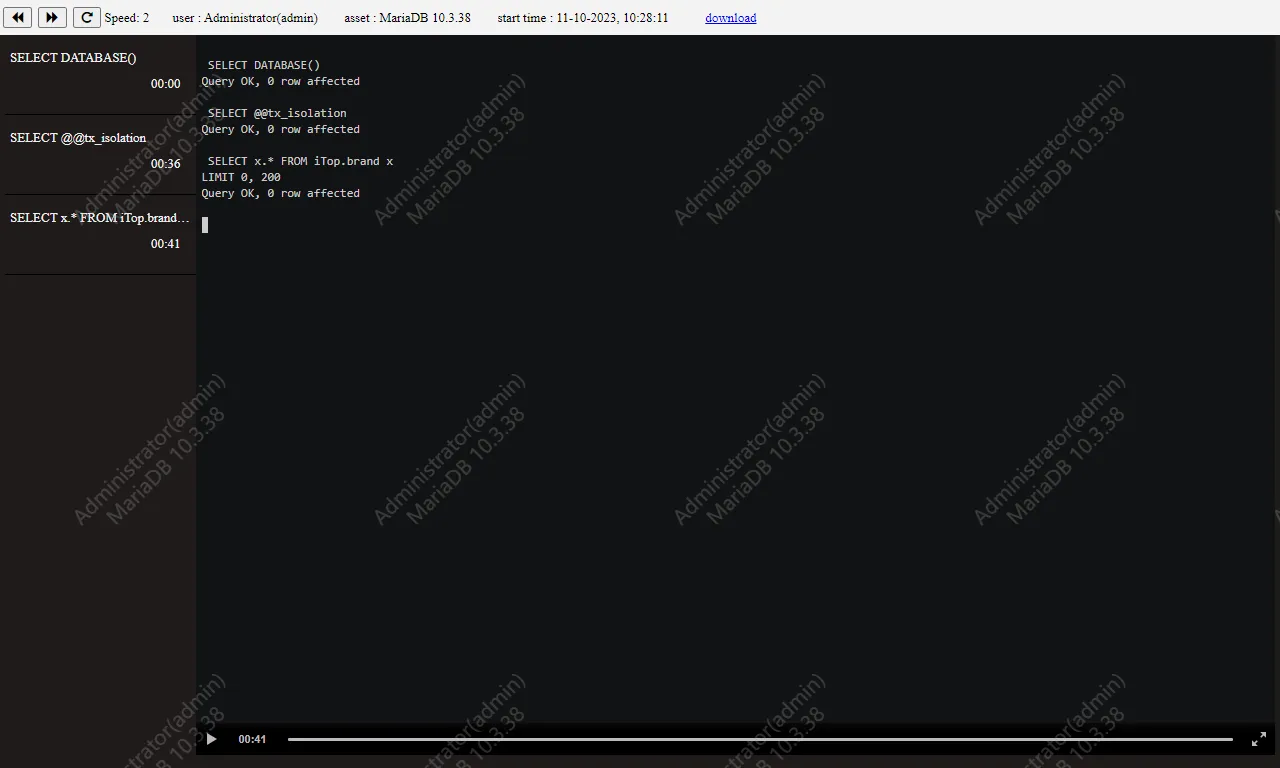

連線側錄

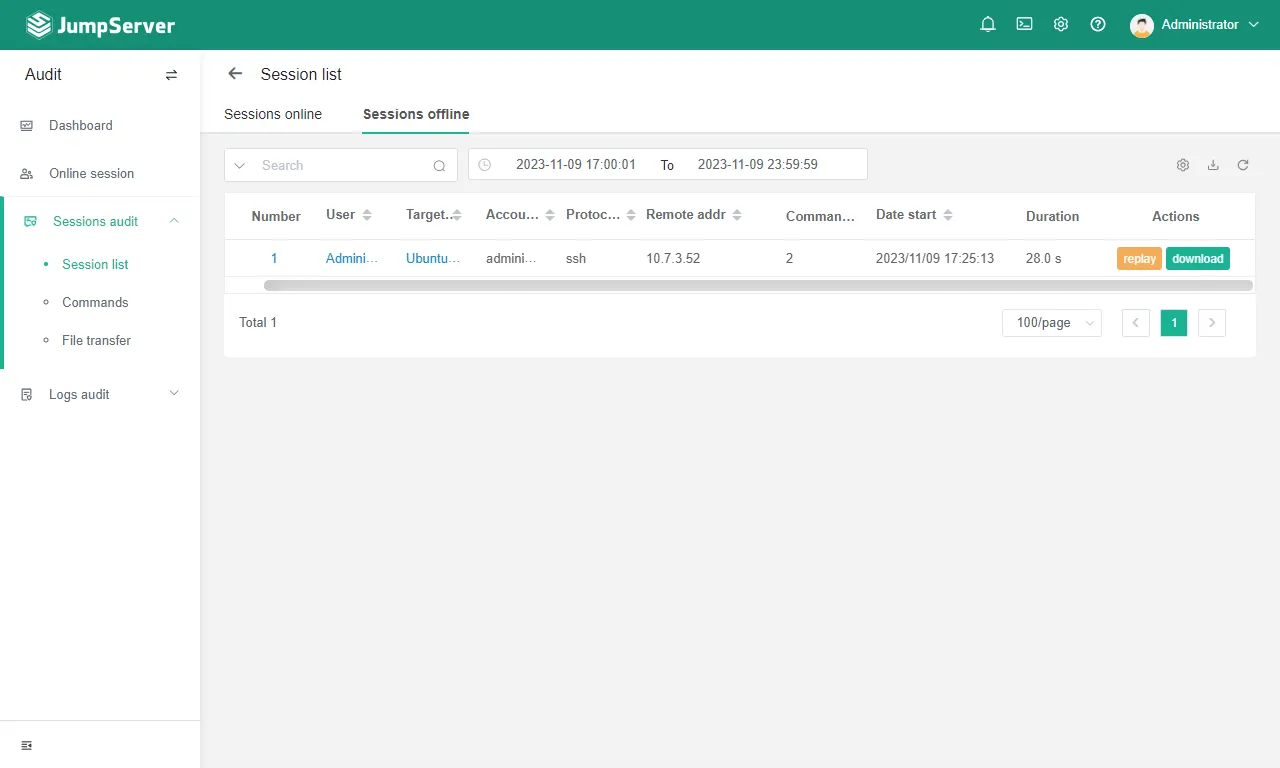

切到 Audit 點選 Session Audit 的 Session List,切到 Session Offine 就可以看到之前的連線紀錄了。

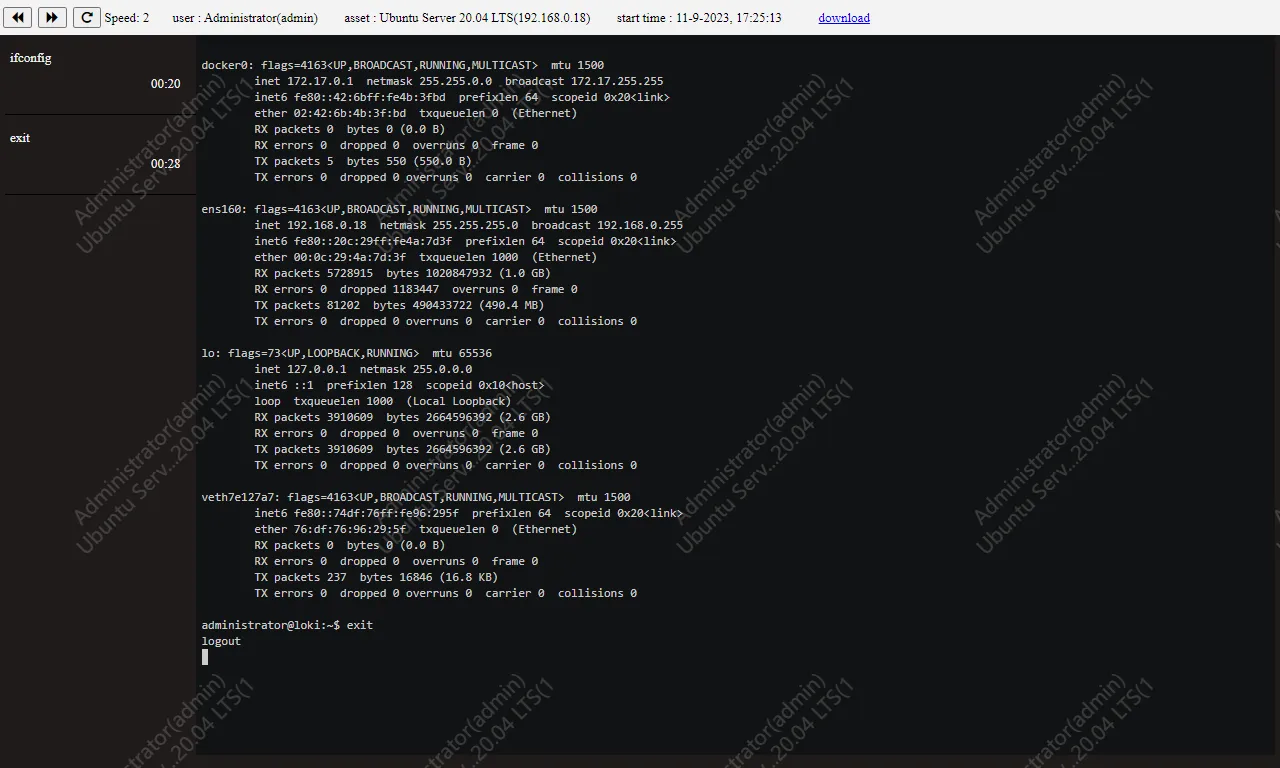

點選 Replay 就可以播放側錄的畫面,左邊有輸入的指令時間可以進行畫面跳轉。

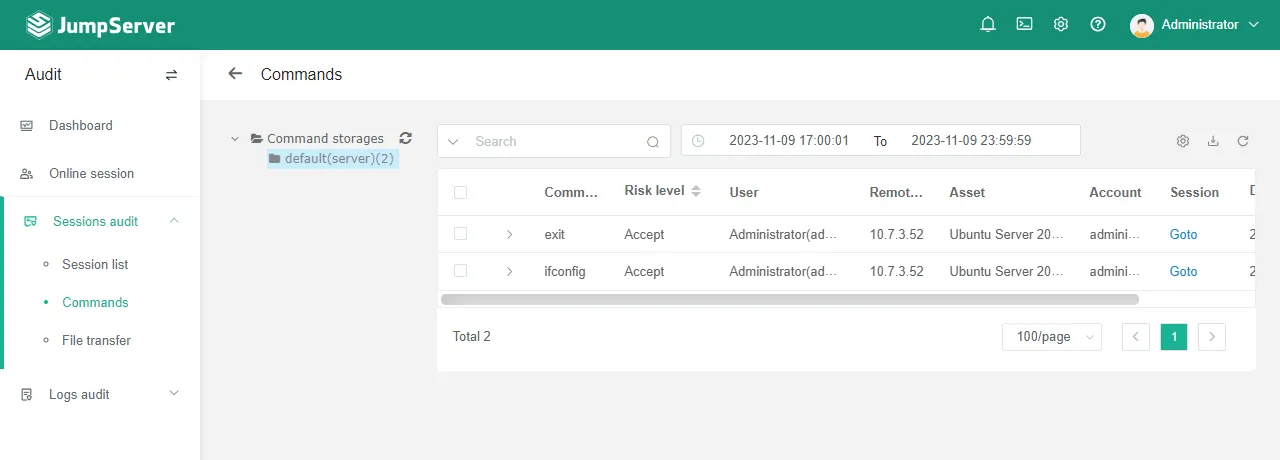

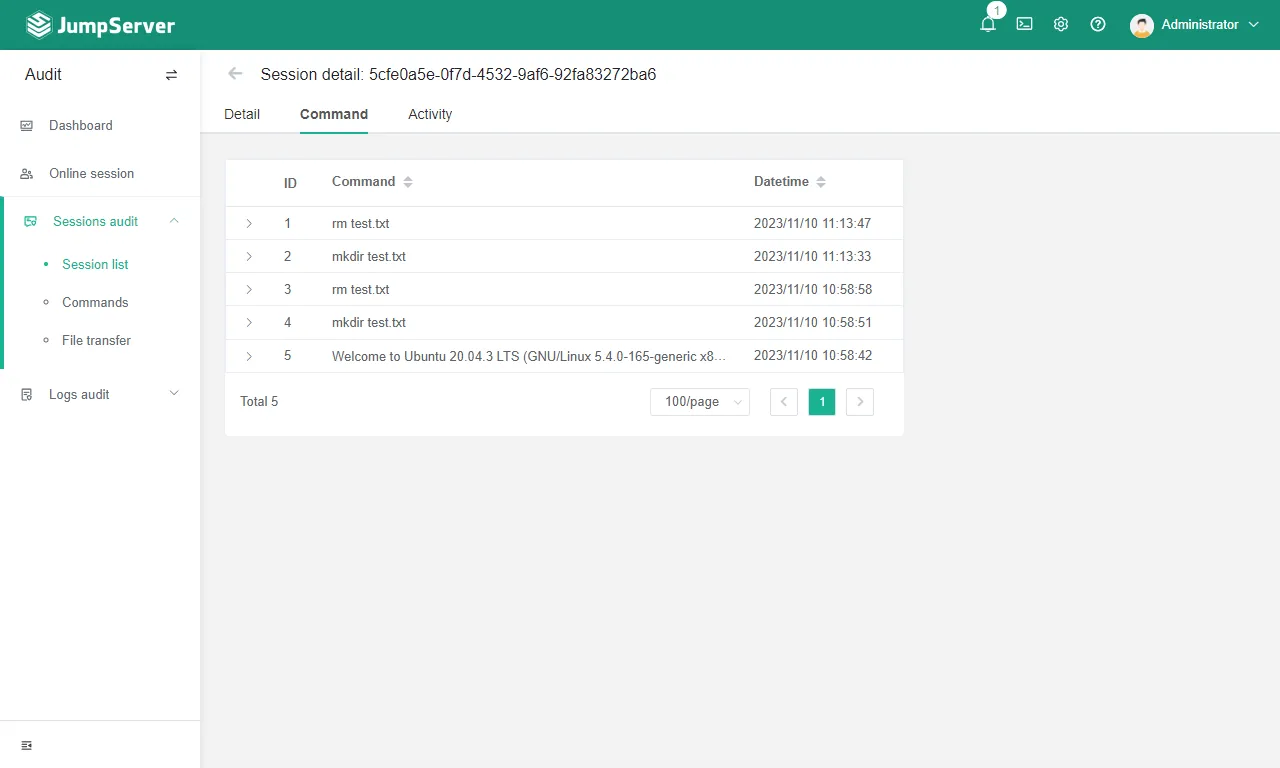

也可以在 Session Audit 的 Commands 尋找輸入過的指令,點選 Goto 就可以直接跳轉到側錄的時間點進行撥放。

不同的資產

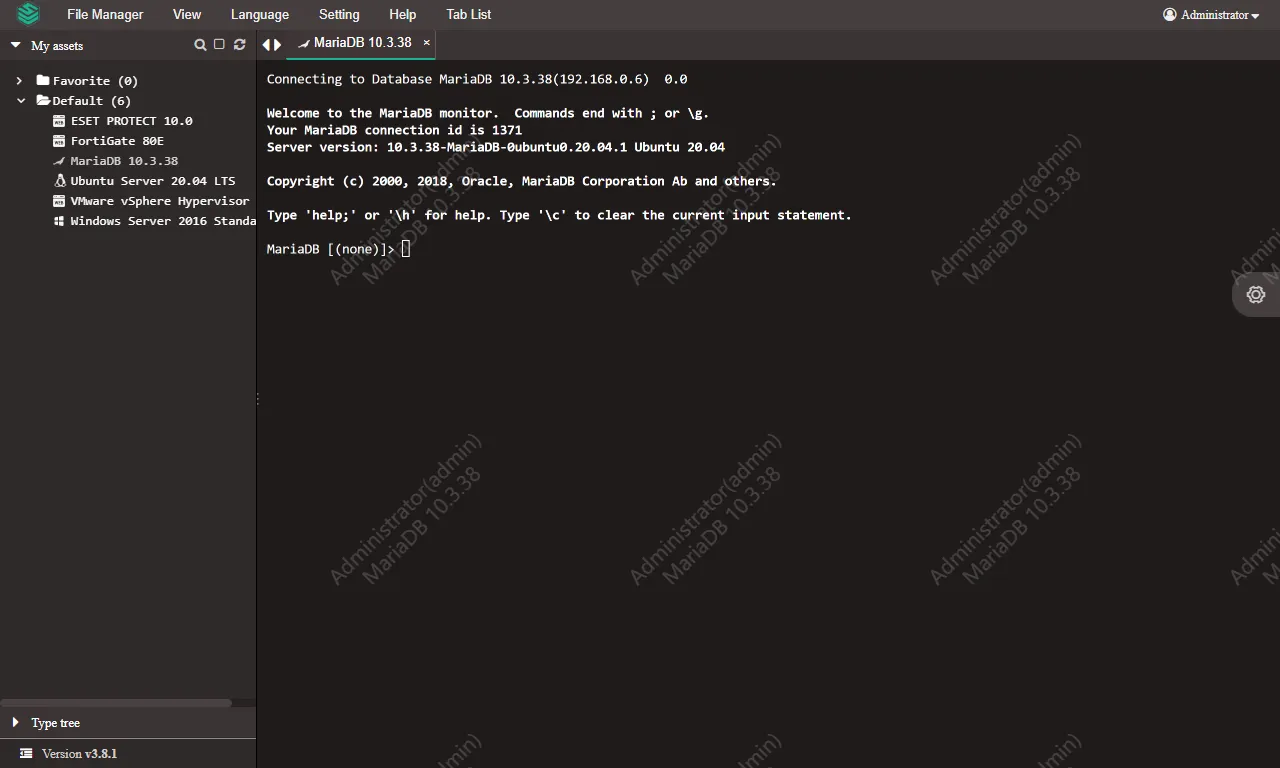

使用 Web DB 連線至 MariaDB 資產畫面

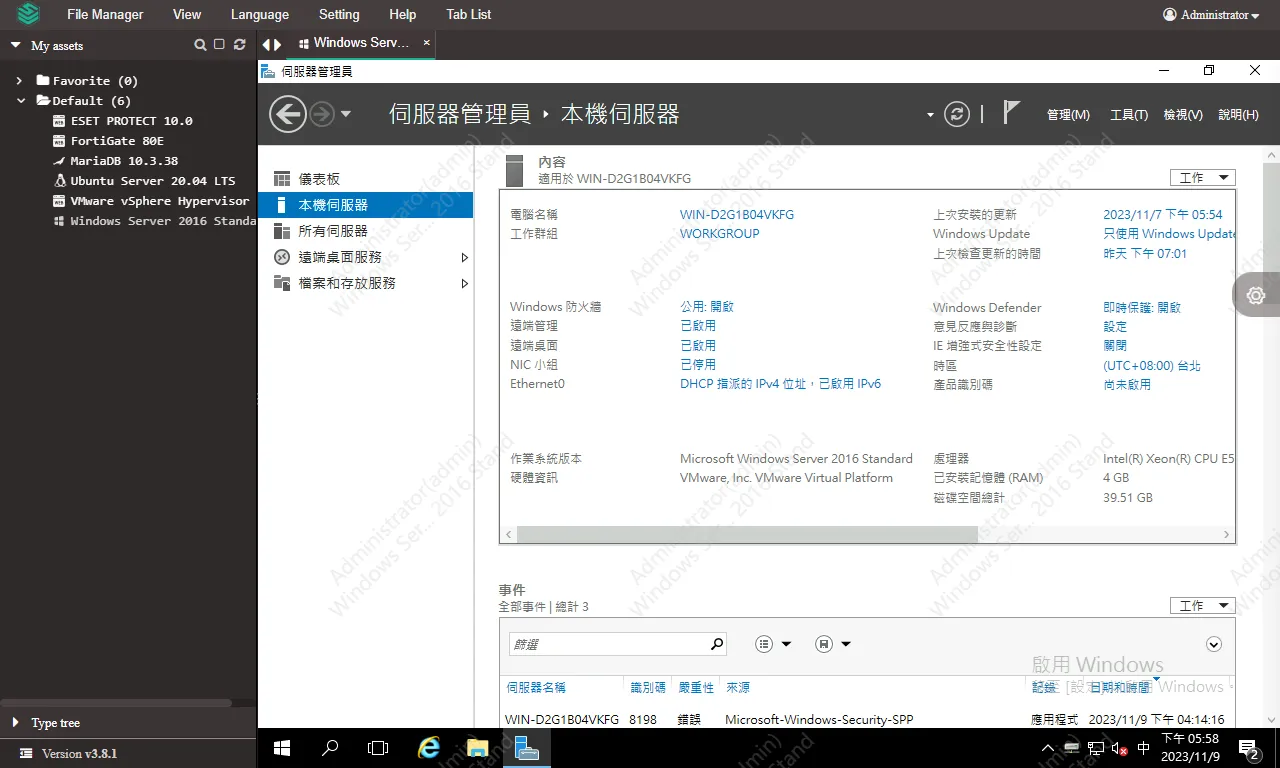

使用 Web RDP 連線至 Windows Server 資產畫面

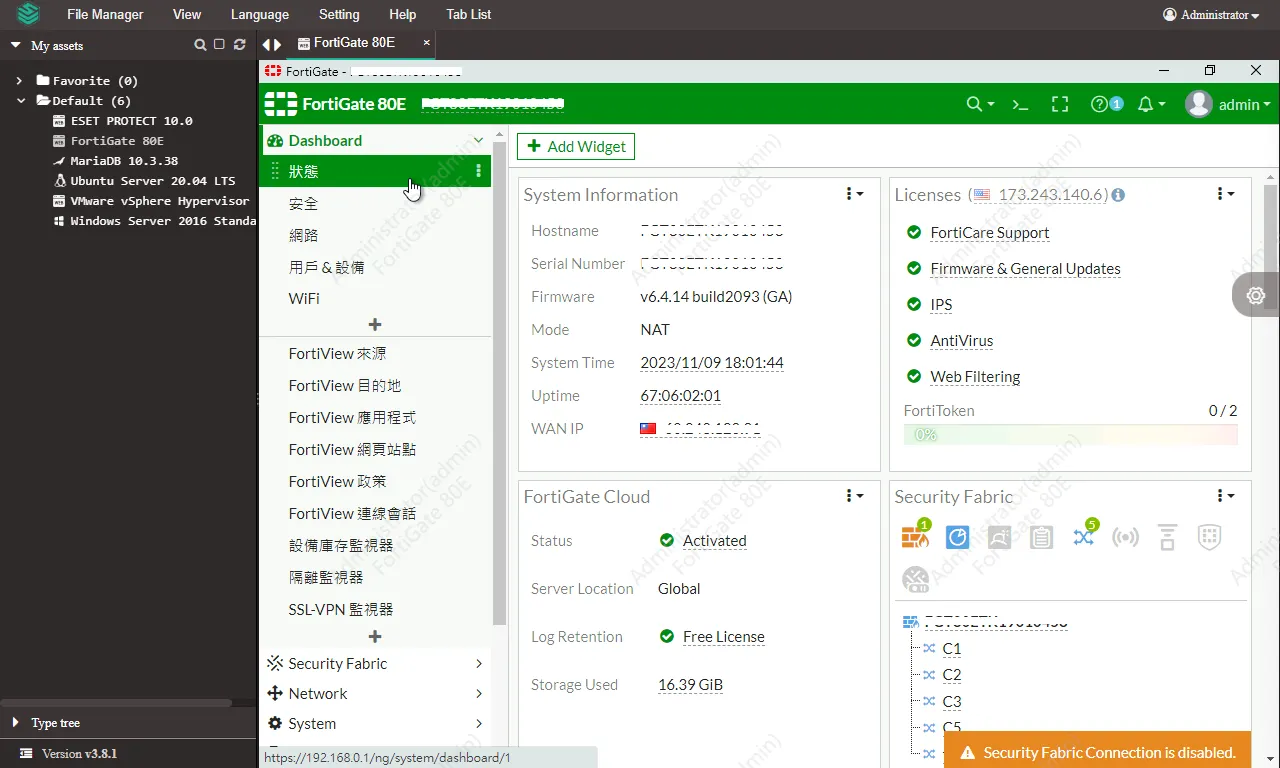

使用 Remote Apps 連線至 Web 資產畫面

不同的連線方式

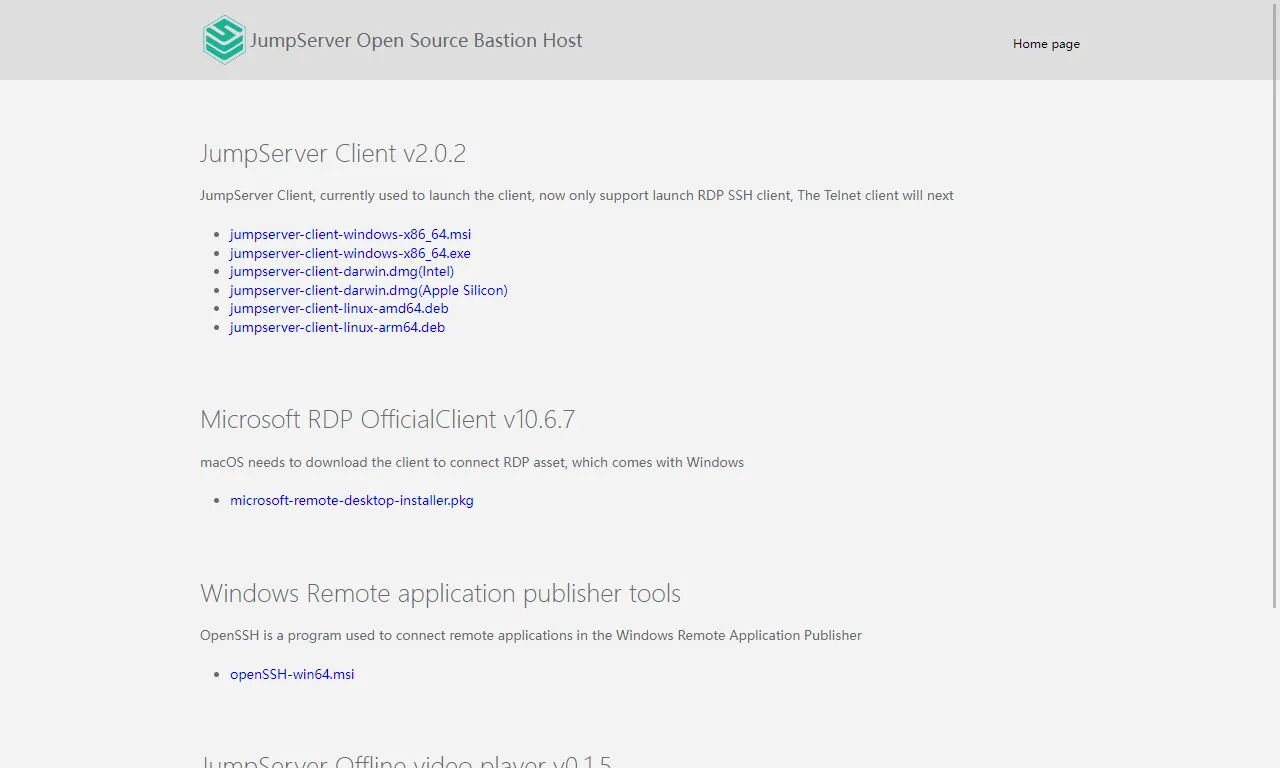

若不習慣使用 Web 的連線方式,我們也可以安裝 JumpServer Client 來進行 Client 工具的配置。可以在 http://your_jumpserver_ip/core/download/ 下載工具

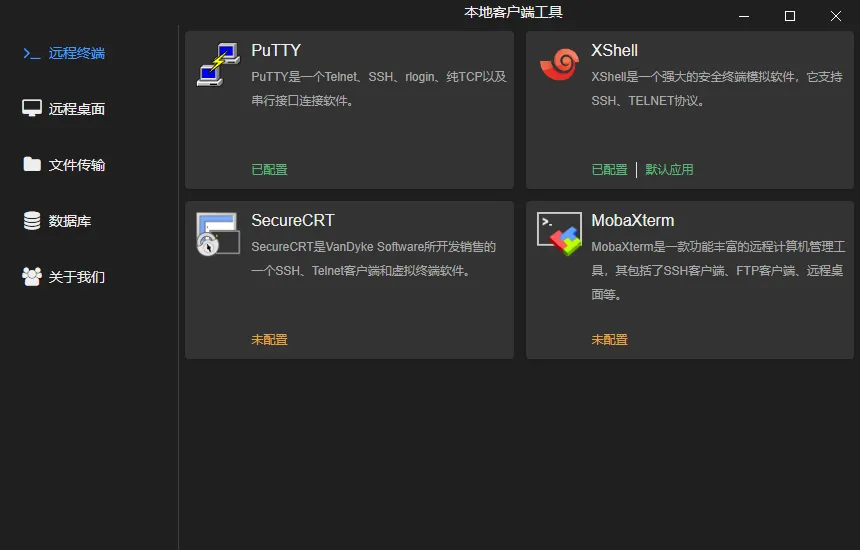

例如遠程終端支援以下 Client 工具

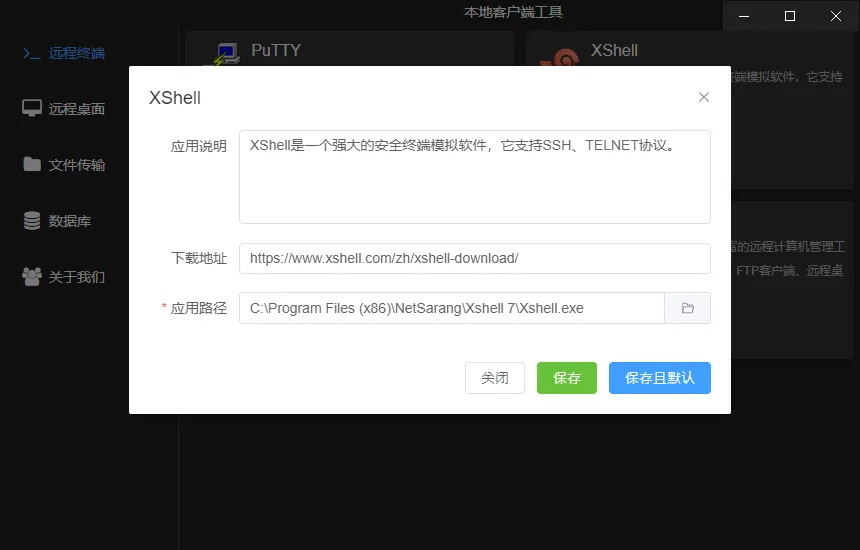

我們配置 XShell,保存且預設。

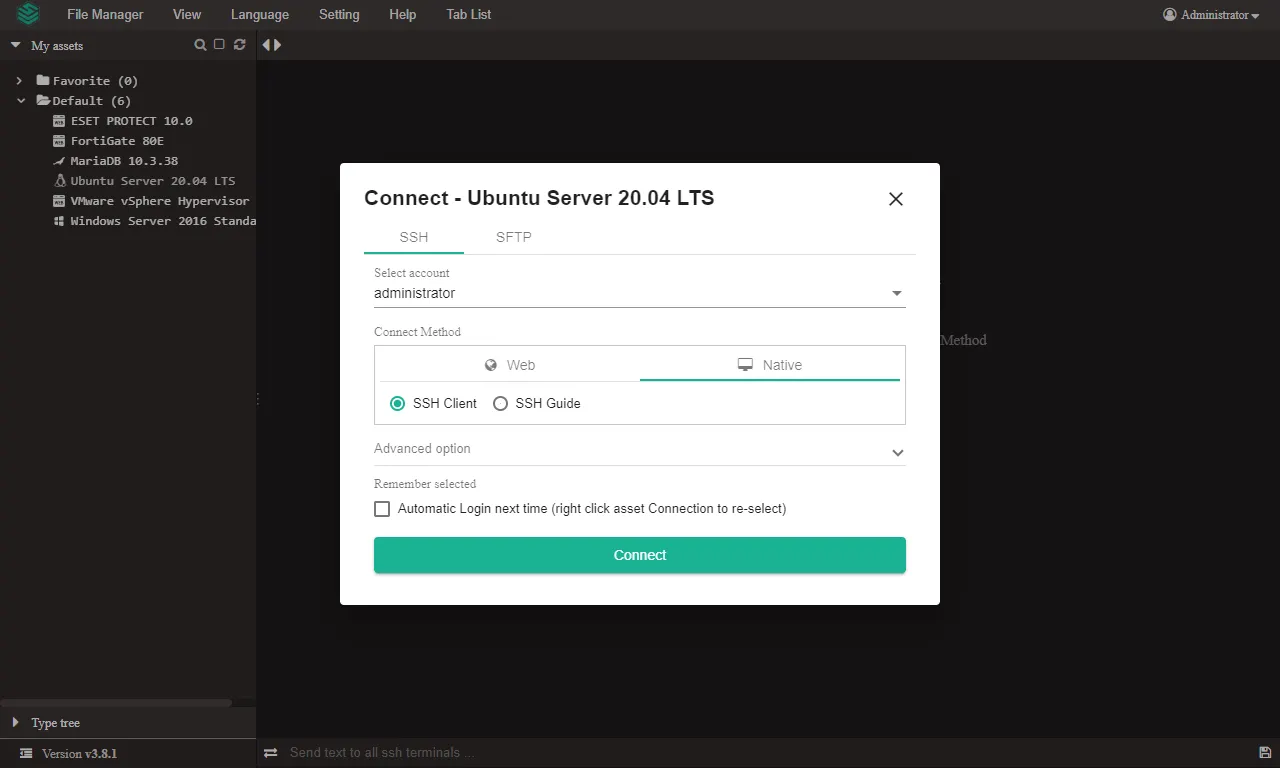

使用 SSH,選擇 Native 連線方式,點選 Connect。

會自動啟動 XShell 進行連線,指令複製貼上的部分就方便多了。

選擇 Native 連線方式,同樣的連線也是會被側錄的喔。

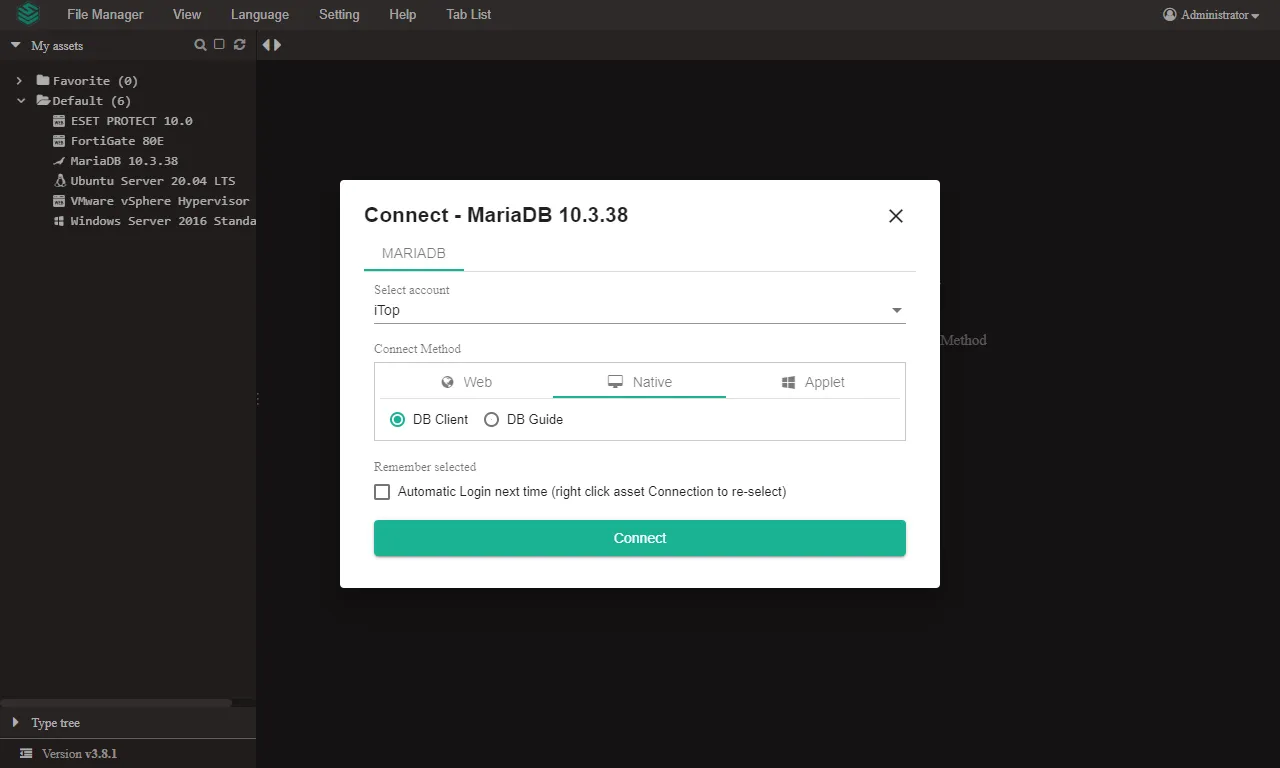

資料庫可以配置 DBeaver Community,保存。

使用 MARIADB,選擇 Native 連線方式,點選 Connect。

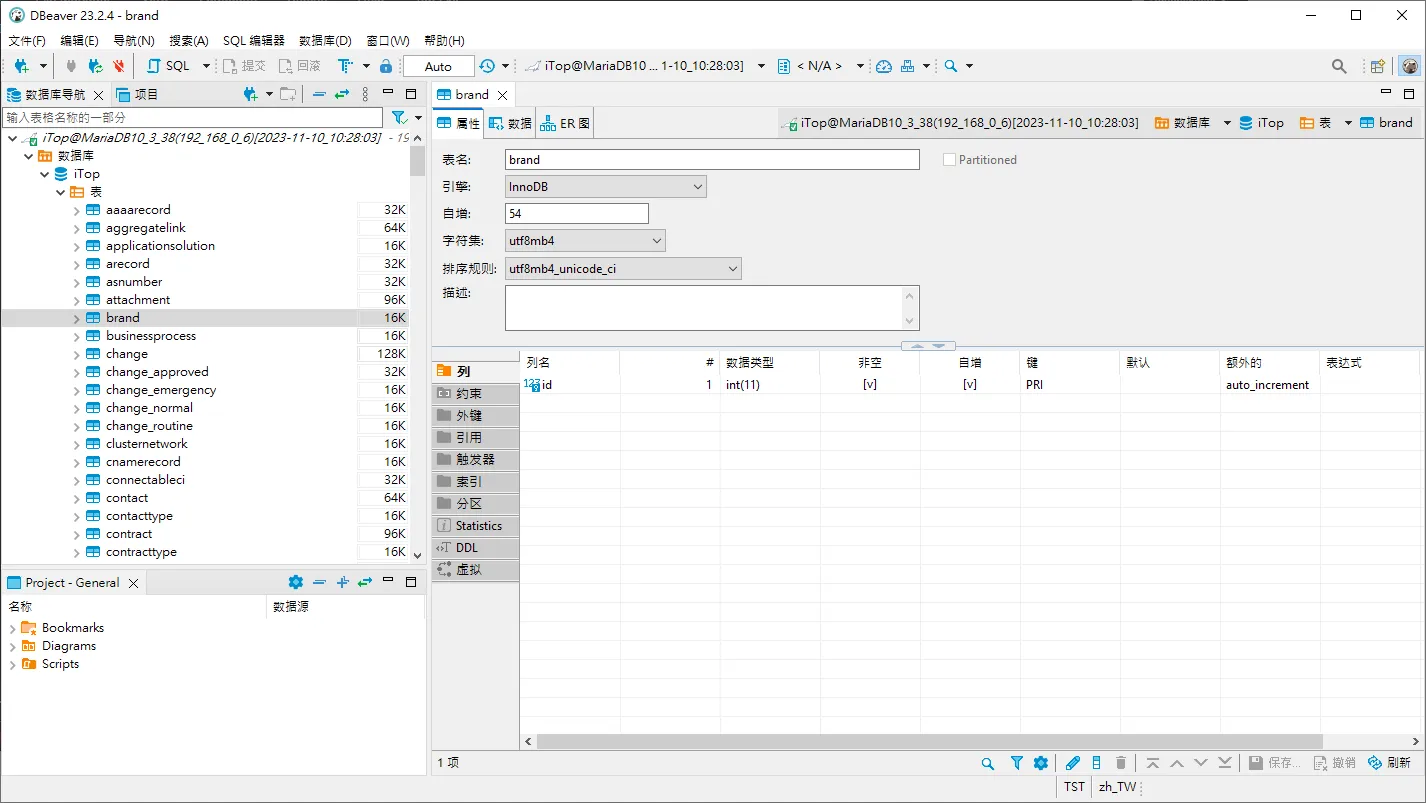

自動啟動 DBeaver 進行連線,我們就可以很方便的存取資料庫。

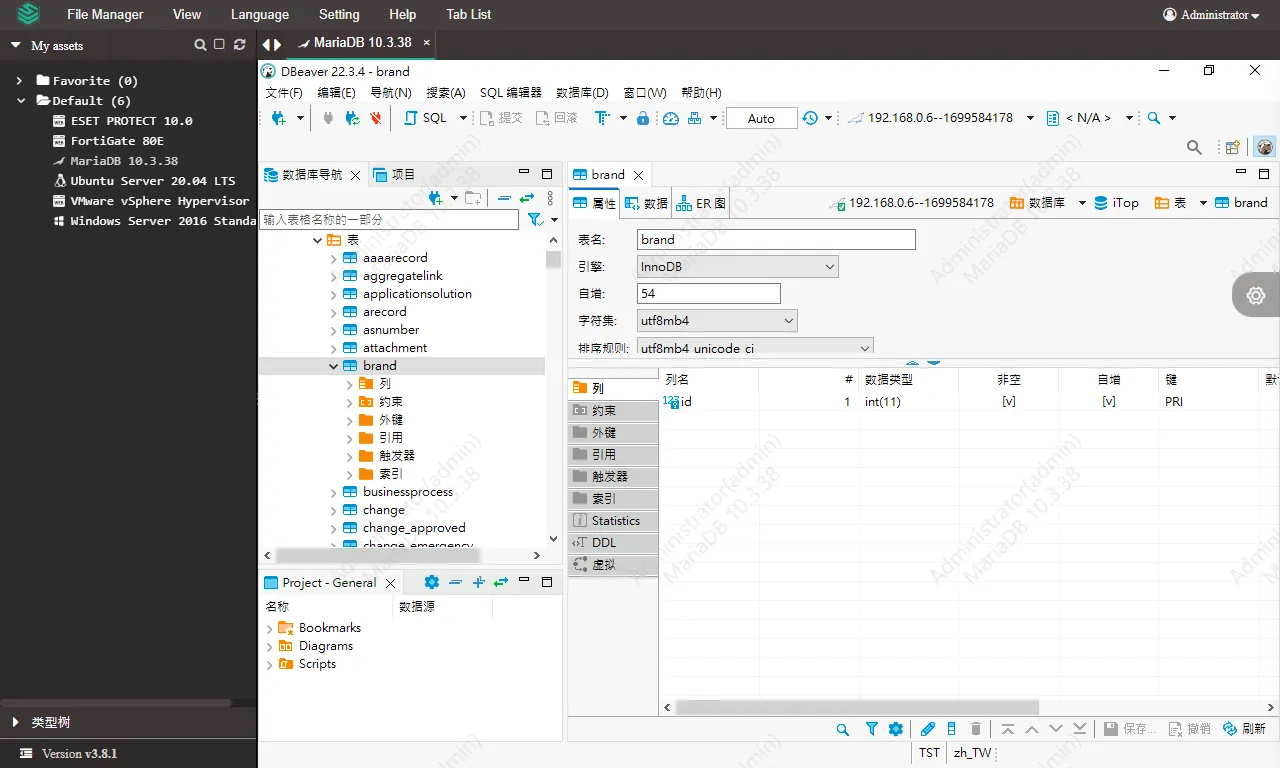

即便選擇 Native 透過 Client 工具進行操作,在 Session Audit 仍然可以找到之前的連線的側錄畫面喔。

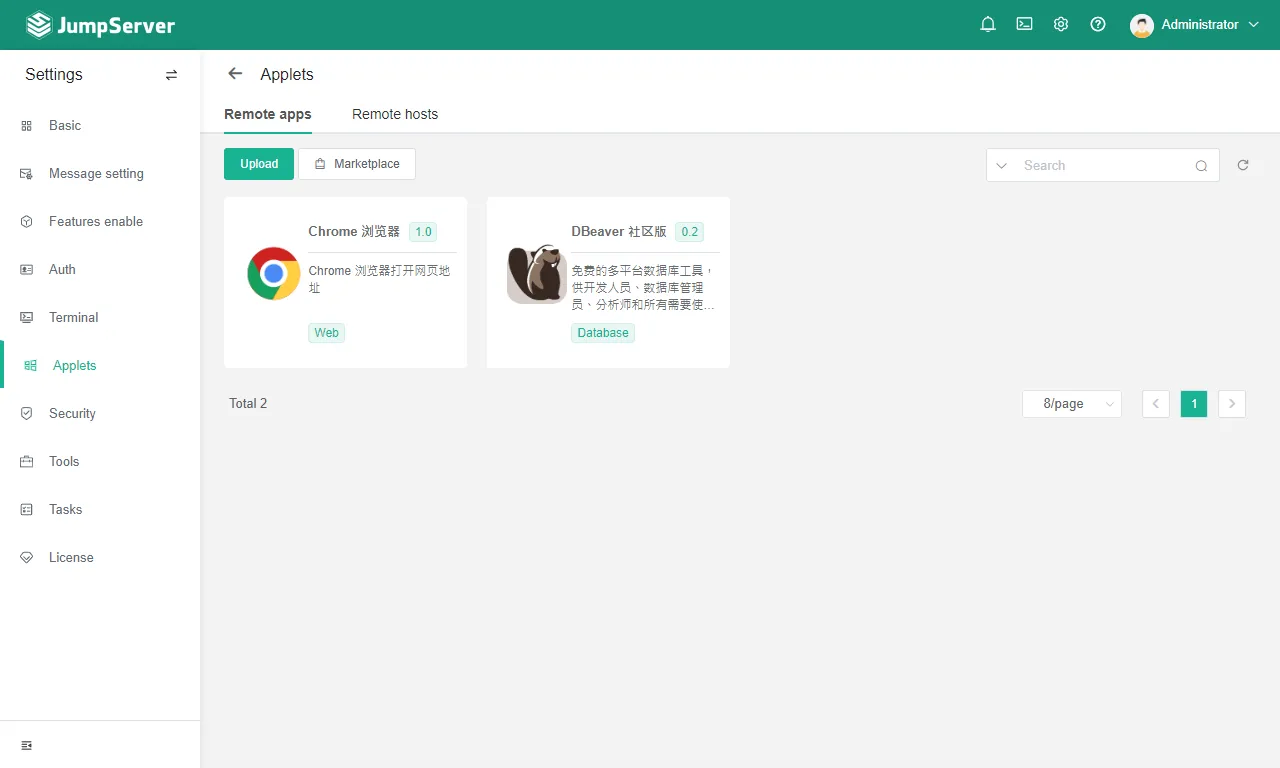

Remote Apps

如果大家都想要透過 Native 的方式連線,我們就必須在每個人的電腦安裝相對應的工具與配置,勢必會增加管理人員維運的負擔。

因此 JumpServer 也可以整合 Remote Apps 的方式,我們可以新增一台 Remote Host 並部署 Marketplace 提供的 Remote Apps,就可以把 Client 的連線工具集中化管理。

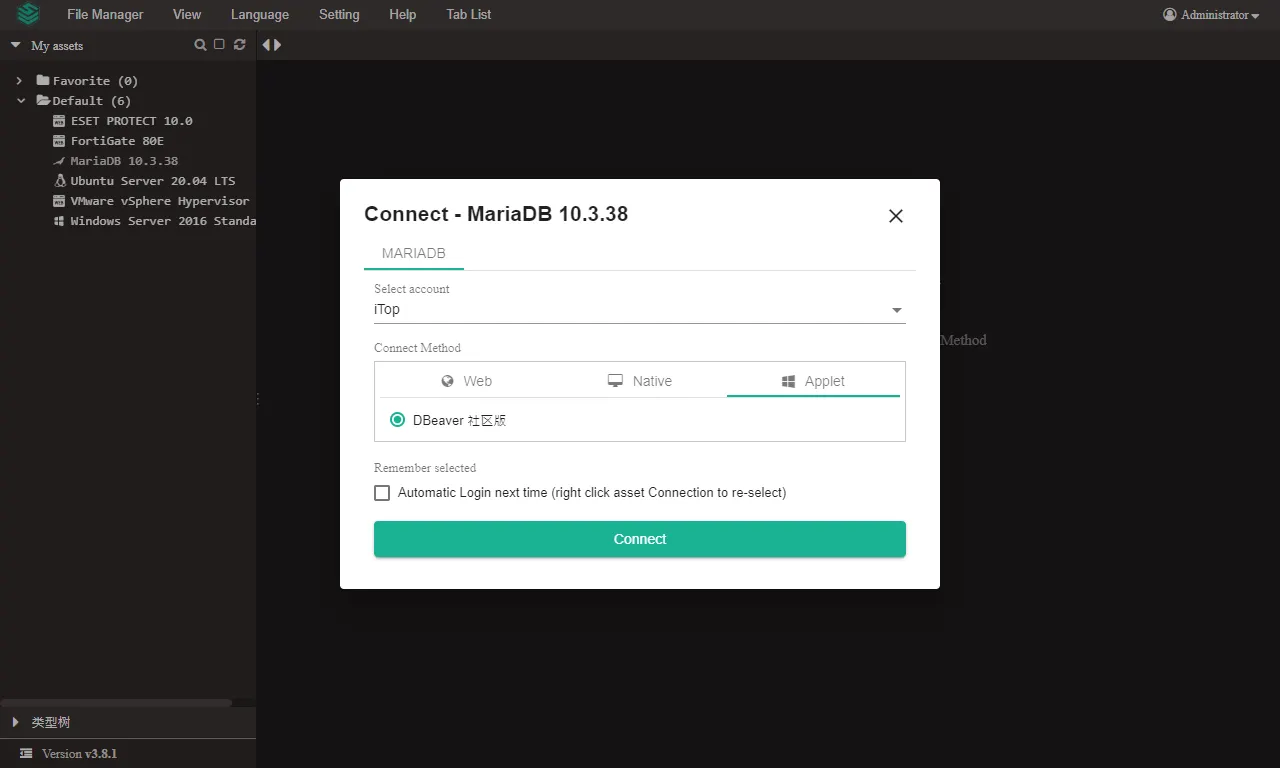

使用 MARIADB,選擇 Applet 連線方式,點選 Connect。

自動啟動 Remote Host 所提供的 DBeaver 進行連線,本機端就不需要安裝與配置 DBeaver Community 囉。

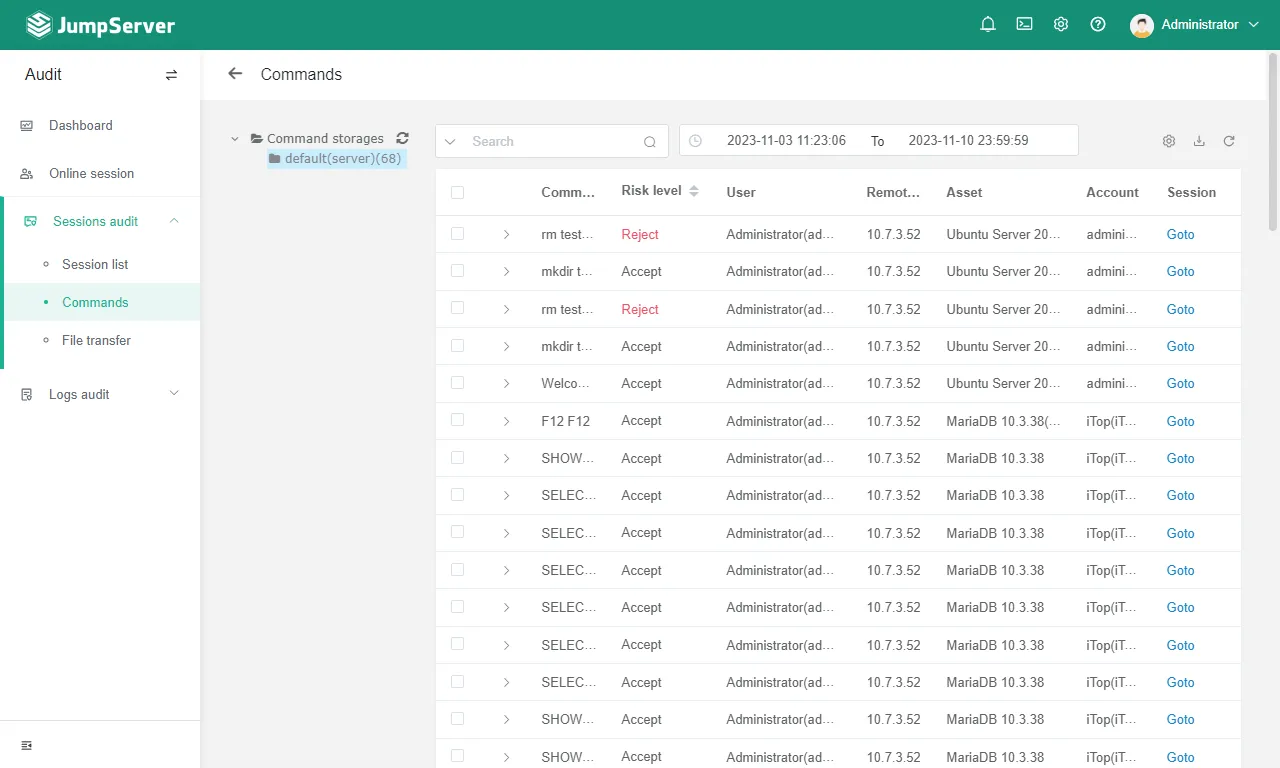

Command ACL

JumpServer 也有提供指令的存取控制清單的功能

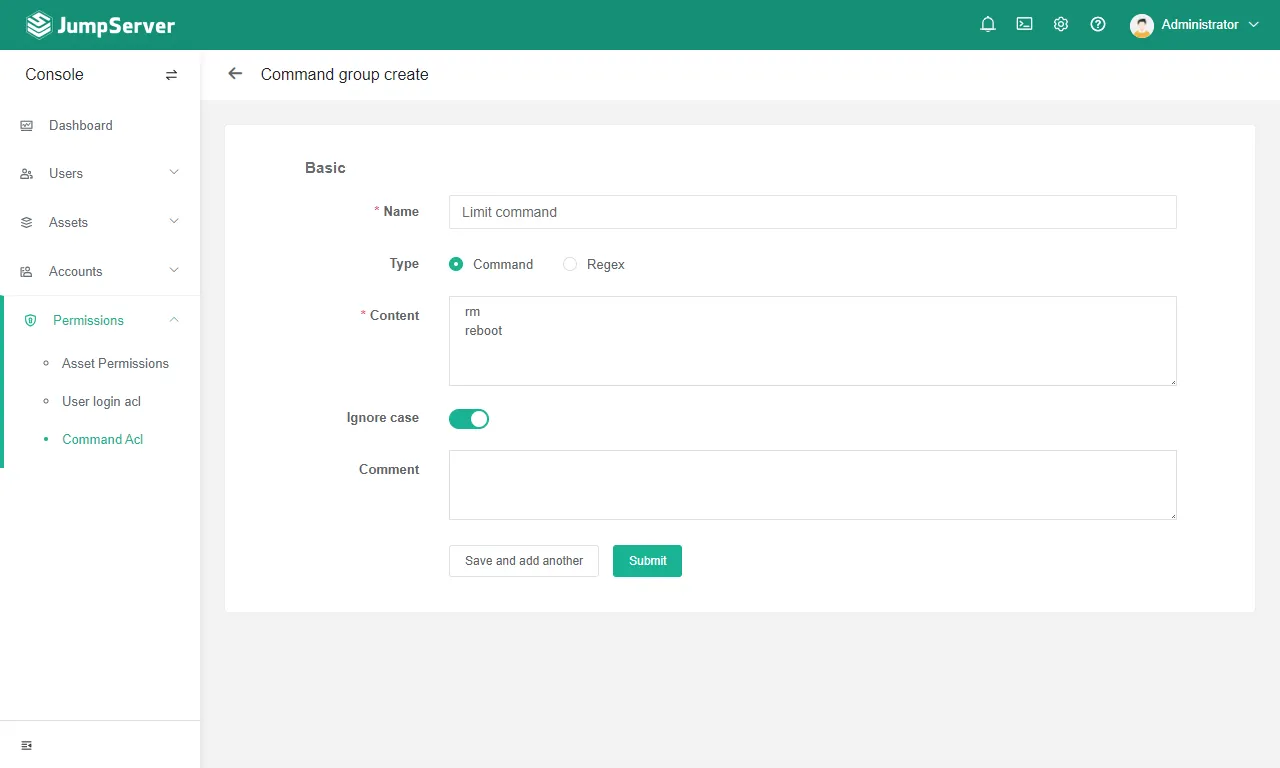

切換到 Prermissions 的 Command ACL,新增一個 Command Group,例如想要限制 rm 與 reboot 這兩個指令。

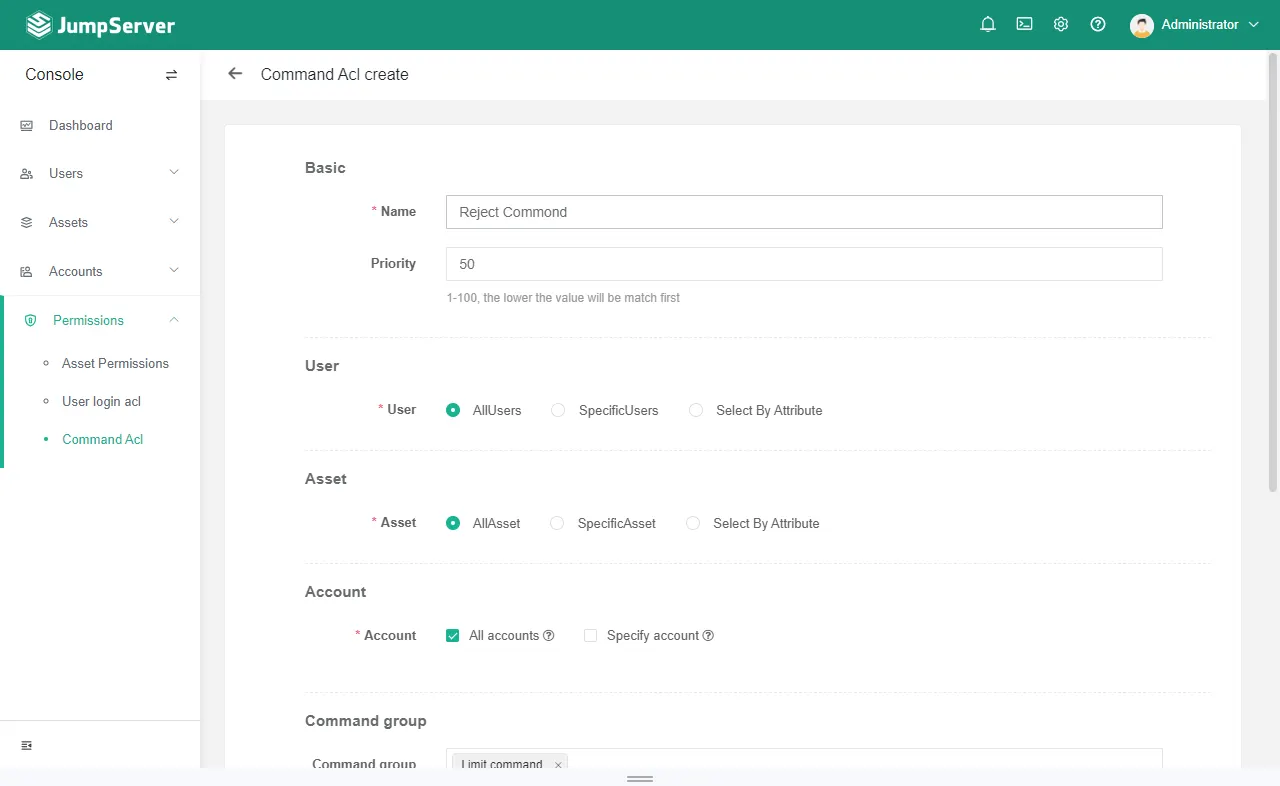

新增一個 Command Filter,在這邊可以決定哪些使用者、資產或者帳號套用剛剛設定的 Command Group。

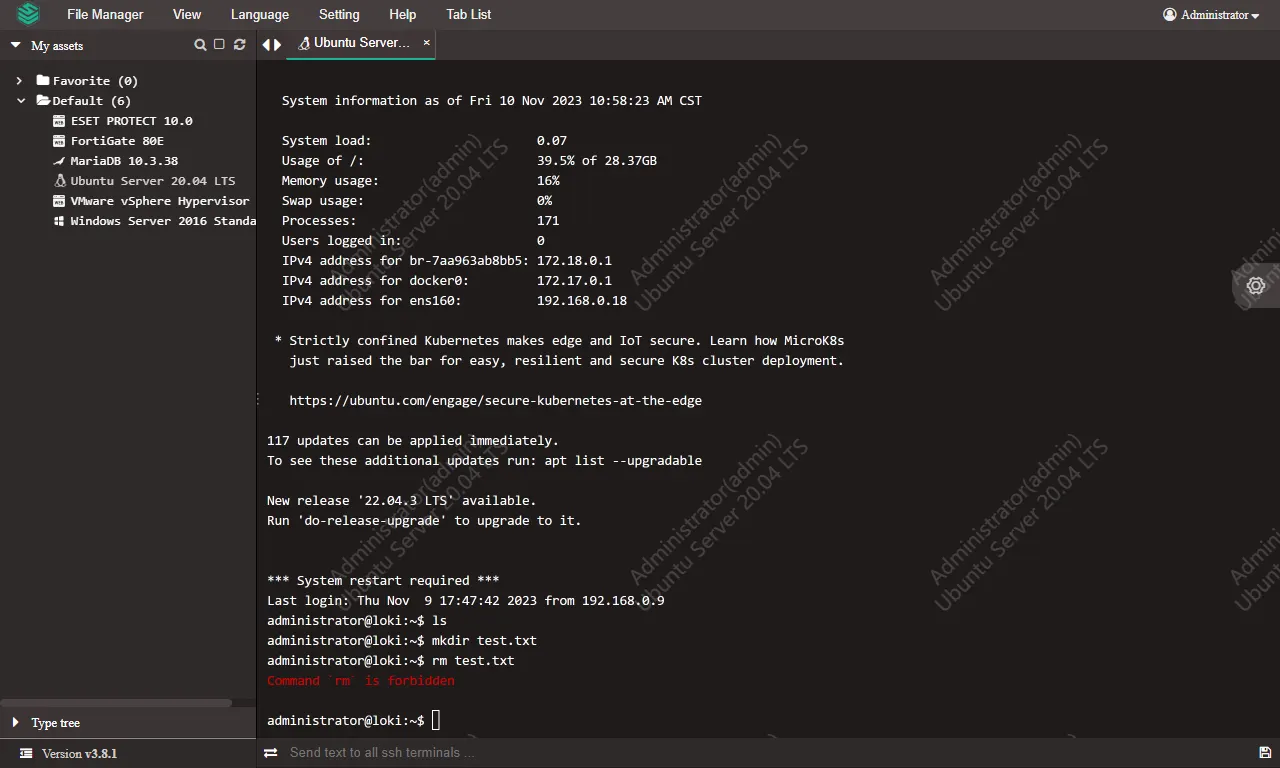

嘗試使用 rm 指令,可以看到已被禁止。

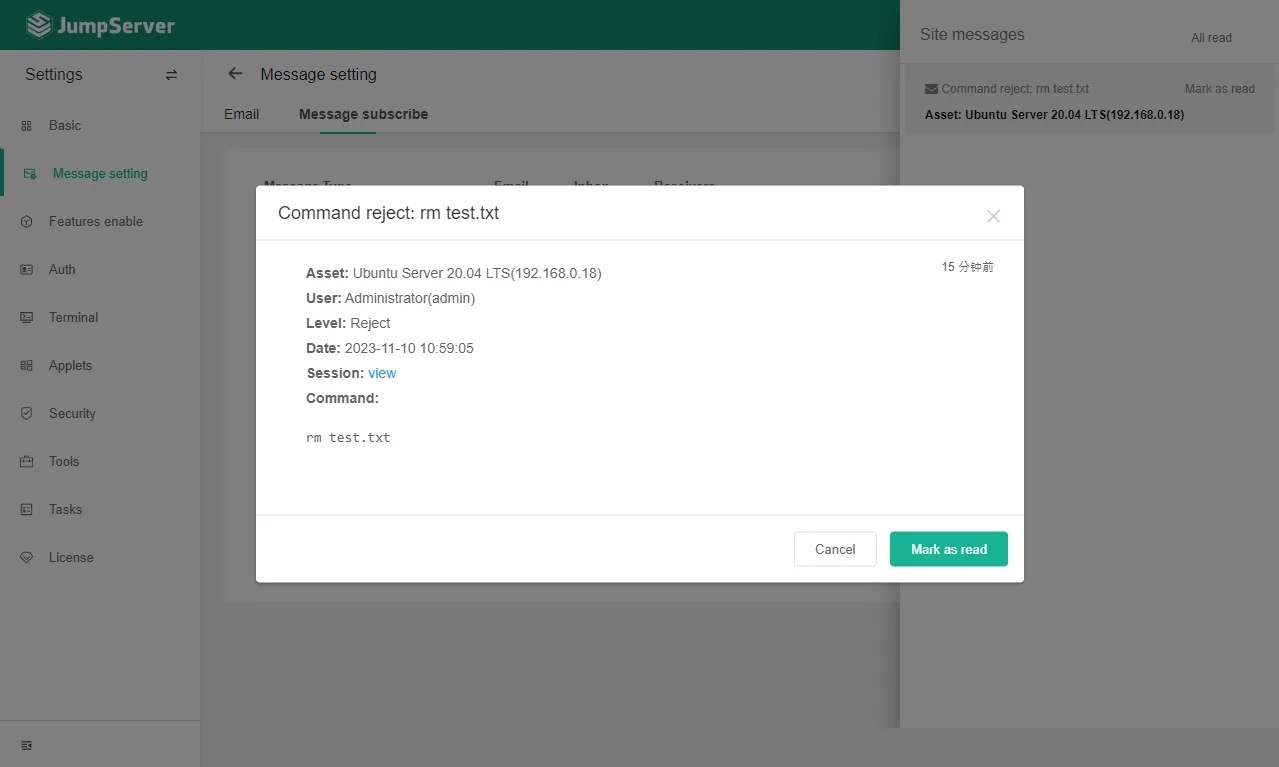

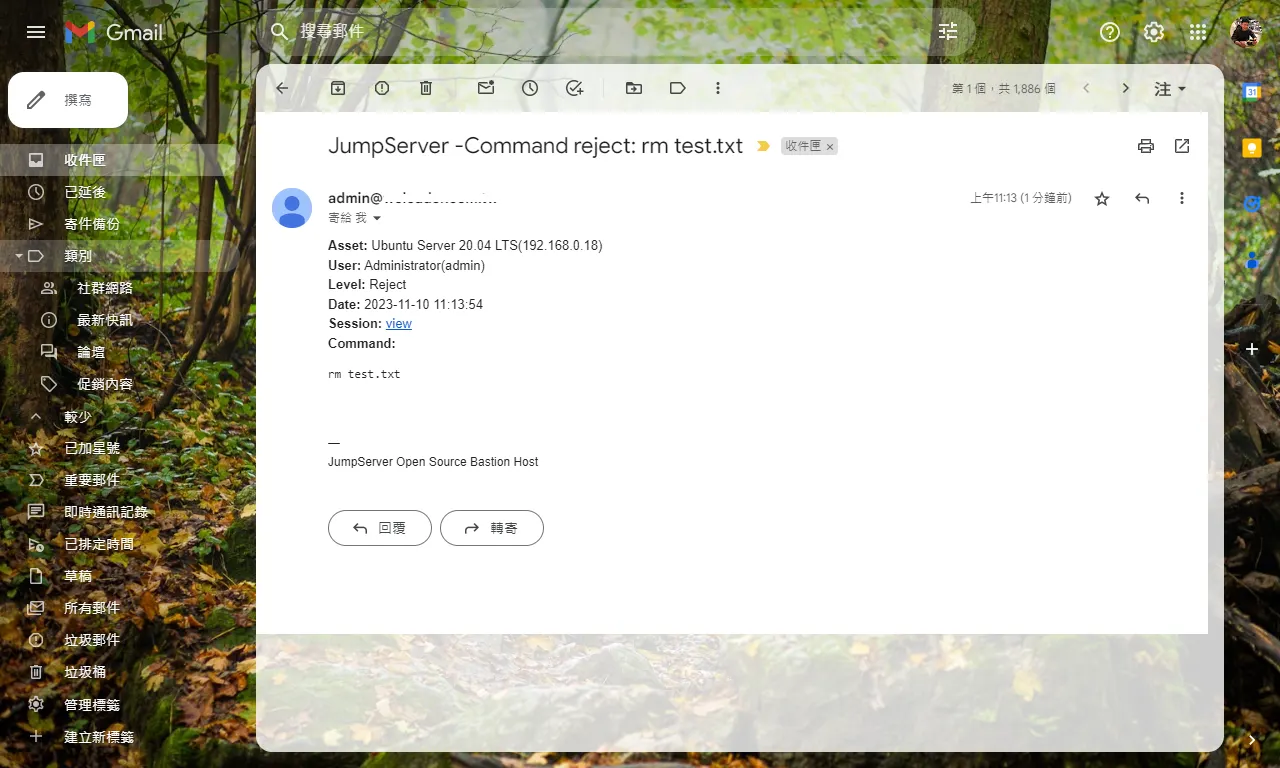

管理人員則可以在 Site Message 看到告警的提示訊息

也支援郵件發送告警

點選 View 則可以看到輸入的指令

也可以到 Session Audit 使用 Risk Levele 過濾找到該筆資訊,點選 Goto 就可以跳轉到側錄的時間點進行查看。

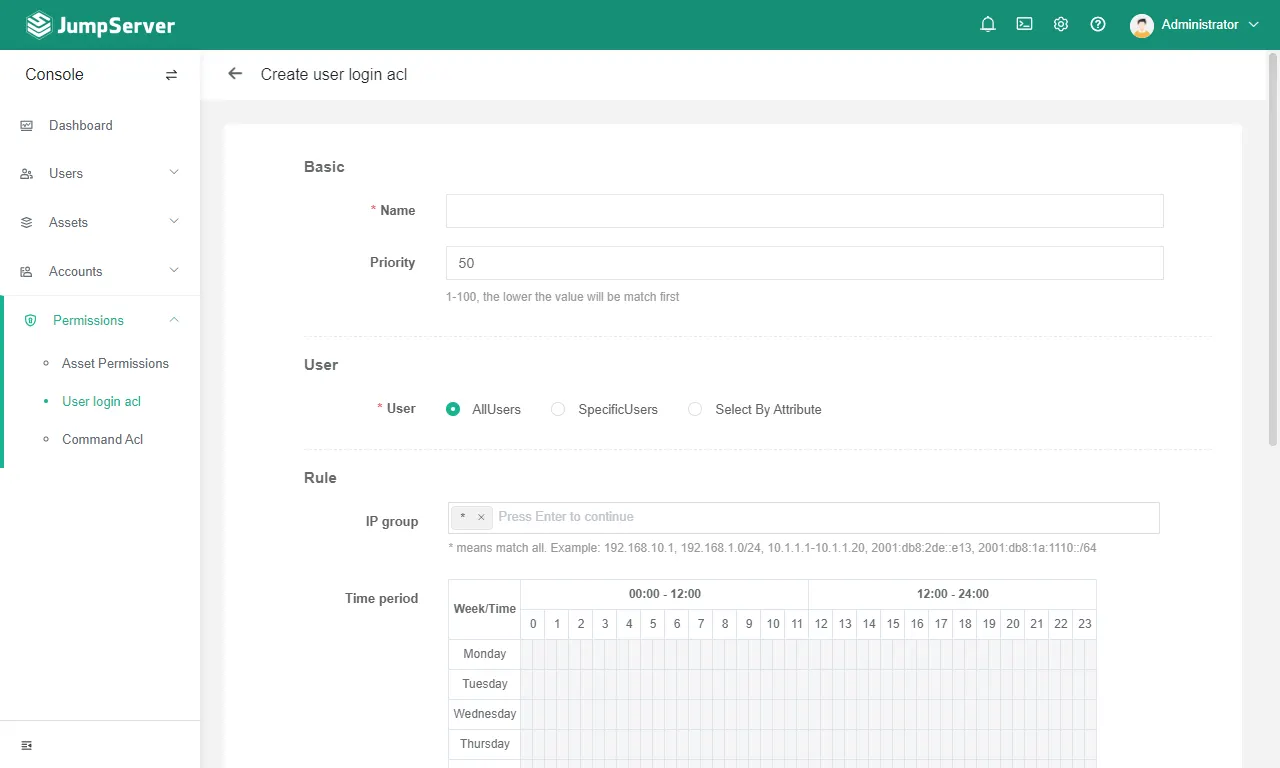

User Login ACL

JumpServer 也有提供使用者登入的存取控制清單的功能

根據不同時段上班的使用者設定存取資產的時間,遵守最小特權原則只提供在需要的時間開放來減少資安風險。

最後再複習一下導入 Bastion Host 的好處

今天的分享就到這邊,感謝收看。

參考文件

https://docs.jumpserver.org/zh/v3

使用者知道軟體安全簡單使用功能多,但不知道的是軟體帶來好與壞,

若這套軟體本身存在危險,我們該如何第一時間防範資料外洩.