大家好!我目前正在就讀資訊類科系,平常以接觸程式撰寫居多,對於資安領域的技術沒有太多了解![]() 因此希望藉由這30天的機會,以OWASP ZAP作為主要工具,從實際操作和分析,從環境架設、基本掃描到進階弱點發掘,一步步建立資安思維。

因此希望藉由這30天的機會,以OWASP ZAP作為主要工具,從實際操作和分析,從環境架設、基本掃描到進階弱點發掘,一步步建立資安思維。

我將學習如何利用ZAP自動化及主動/被動掃描常見的資安漏洞,並理解其背後的原理,以及該如何修復,例如SQL Injection、XSS等,讓我從「資安小白」進化成具備基本滲透測試技能的「資安入門者」。

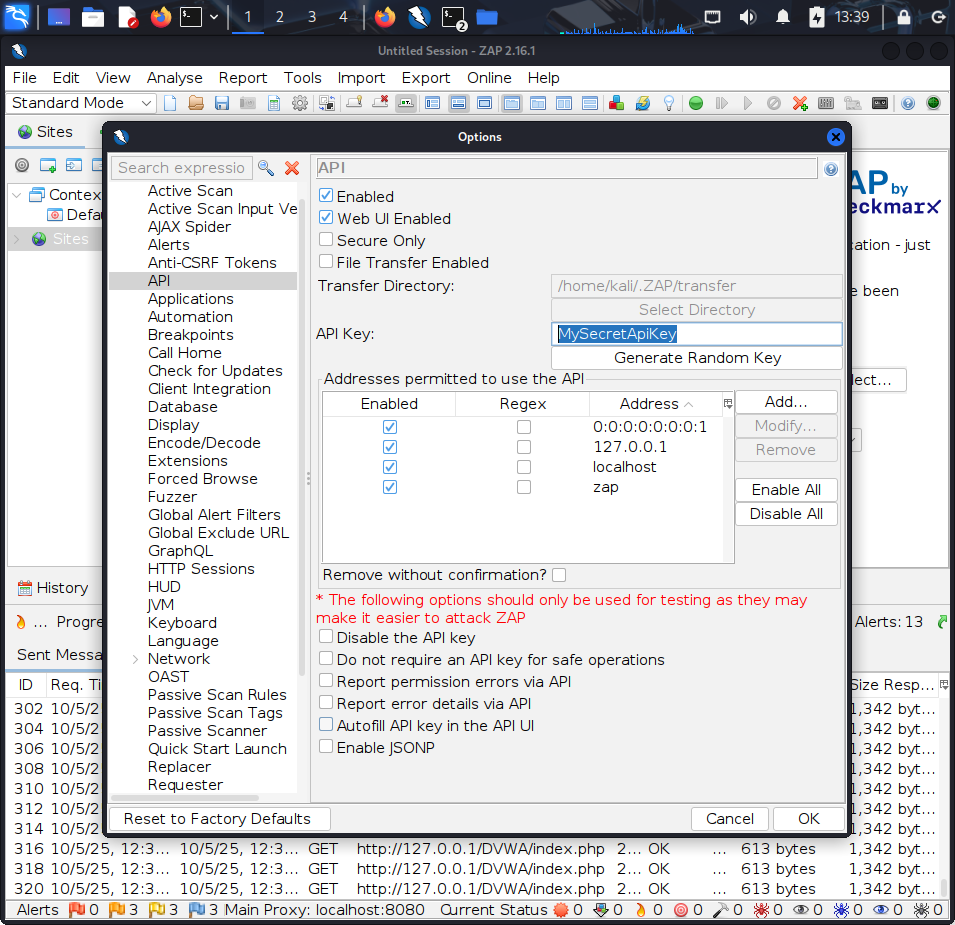

為OWASP ZAP提供的REST API,允許使用者透過標準HTTP請求遠端控制ZAP的大部分核心功能,例如啟動自動掃描、獲取漏洞報告、配置代理設定等;其結構是基於RESTful原則的「無狀態」架構,透過URL、HTTP方法和參數來傳達指令,並透過API金鑰保護API的安全性。

為了方便銜接之後的計畫,我選擇安裝OpenJDK 17和Maven,以下是安裝步驟:

更新Kali系統:sudo apt update

安裝OpenJDK 17:sudo apt install -y openjdk-17-jdk

java -version可用於檢查Java版本。sudo apt install -y maven

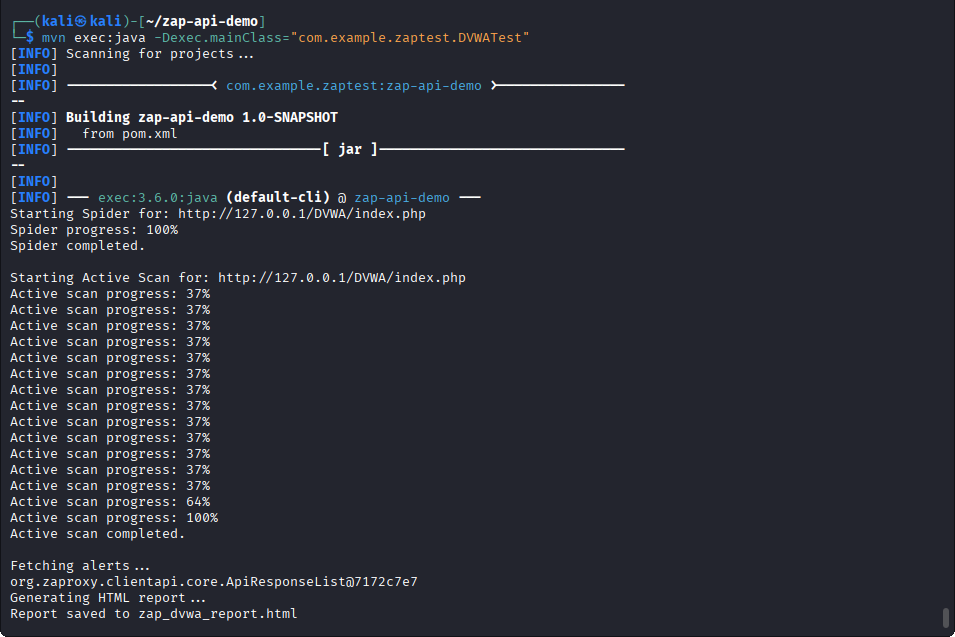

mvn -version可用於檢查Maven版本。mvn archetype:generate -DgroupId=com.example.zaptest \ -DartifactId=zap-api-demo \ -DarchetypeArtifactId=maven-archetype-quickstart \ -DinteractiveMode=false

在pom.xml中加入ZAP Java API依賴:

(nano:打開文字編輯器)

cd zap-api-demo、nano pom.xml打開文字編輯器編輯pom.xml。<dependencies>區塊內加入<dependency> <groupId>org.zaproxy</groupId> <artifactId>zap-clientapi</artifactId> <version>1.15.0</version> <!-- 版本根據ZAP官方更新調整 --> </dependency>

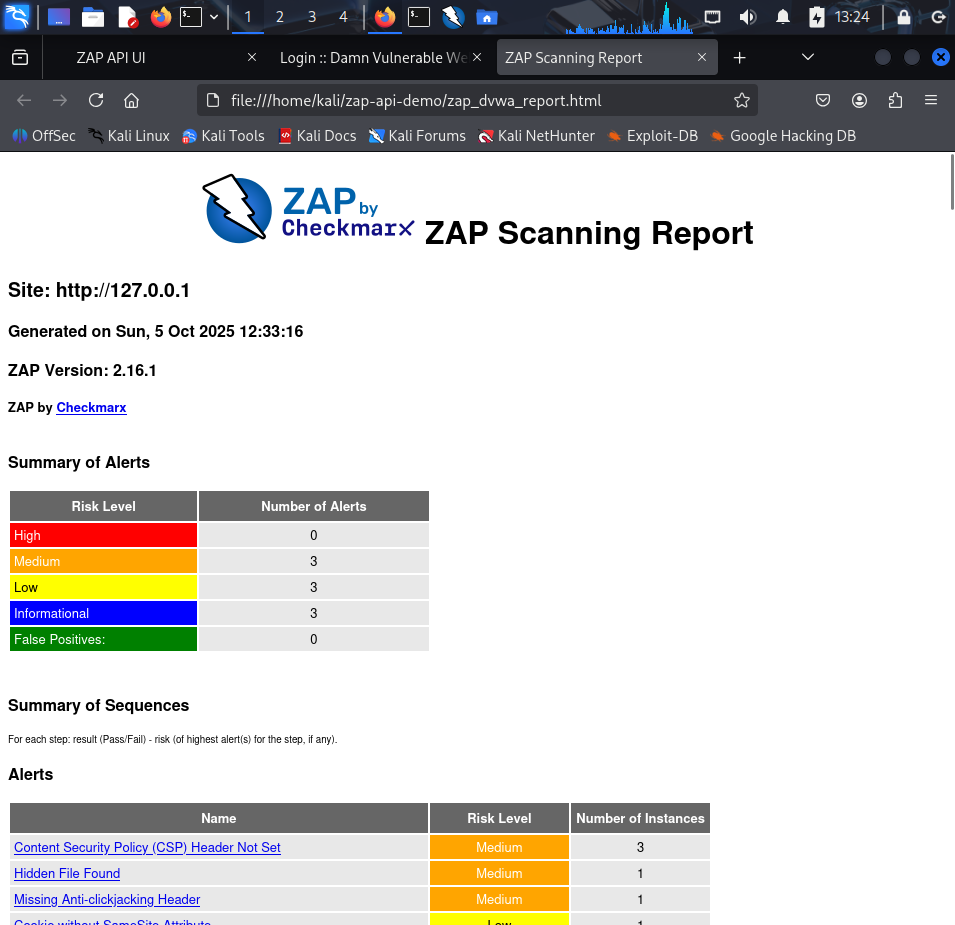

我有請ChatGPT幫我生成,以用Java程式依序觸發Spider、Active Scan,並輪詢進度直到完成,最後匯出報告與alerts的掃描腳本。