今天要介紹一下什麼是OSINT,我覺得OSINT並沒有想像中這麼簡單,除了需要對任何訊息都擁有很高的敏感度,也要了解很多工具的使用,因此趁這個機會跟大家分享,也是對我自己做一個筆記,下次遇到OSINT 題目就不會選擇直接放棄

OSINT 是指從公開可取得的資料來源收集、過濾、分析並應用於情報/調查/安全防禦的過程。這些資料來源可能是新聞媒體、政府資料、公眾報告、社交媒體貼文、論壇、學術研究、公開資料庫、專利/商標資訊、網域註冊資料、照片與影音 metadata 等

這邊簡單舉個例子:

Bob 一直覺得女友 Alice 有點怪,因為她說自己 3 月中跑去東京玩,還傳了幾張「在日本拍的」櫻花、神社跟街景照片給他看。

但是 Bob 心裡總覺得哪裡不對勁,所以就決定要尋找證據

第一步:看照片的資訊

Bob 把照片丟進工具一看,GPS 座標全部都在台北,像是大安森林公園、龍山寺、西門町。

另外時間顯示的是台灣時區 UTC+8,但如果真在東京,應該會是 UTC+9。

第二步:看環境

照片裡的櫻花一查公開的植物科普網站,竟然是台灣常見的「山櫻花」,而不是日本三月盛開的染井吉野。

背景還有榕樹跟鳳凰木,這些植物日本三月很少見。

第三步:看建築

Alice 說的「神社」照片,Bob 一看就覺得不對,上網查建築的資訊發現是台北龍山寺。屋頂是中式歇山頂,還有龍雕跟獅子,完全不是日式神社的鳥居跟簡潔風格。

第四步:看社群紀錄

Bob 又去翻 Alice 的 IG 定位跟 FB 打卡,全部都顯示她 3 月 15 號人在台北,沒有任何日本的蹤跡。

最後結論:

Alice 根本沒去日本,而是用台北拍的照片假裝在日本旅遊。Bob 靠公開資訊(GPS、植物、建築、社群紀錄)就把謊拆穿了,這就是常見的 OSINT。

因此在做OSINT 時常常會需要涉及到其他領域的東西,例如:

每個人都有各自擅長的領域的話是ok,但是通常都會是自己一個人需要去獲得各式各樣的資訊,所以需要工具去輔助OSINT 的整個過程。

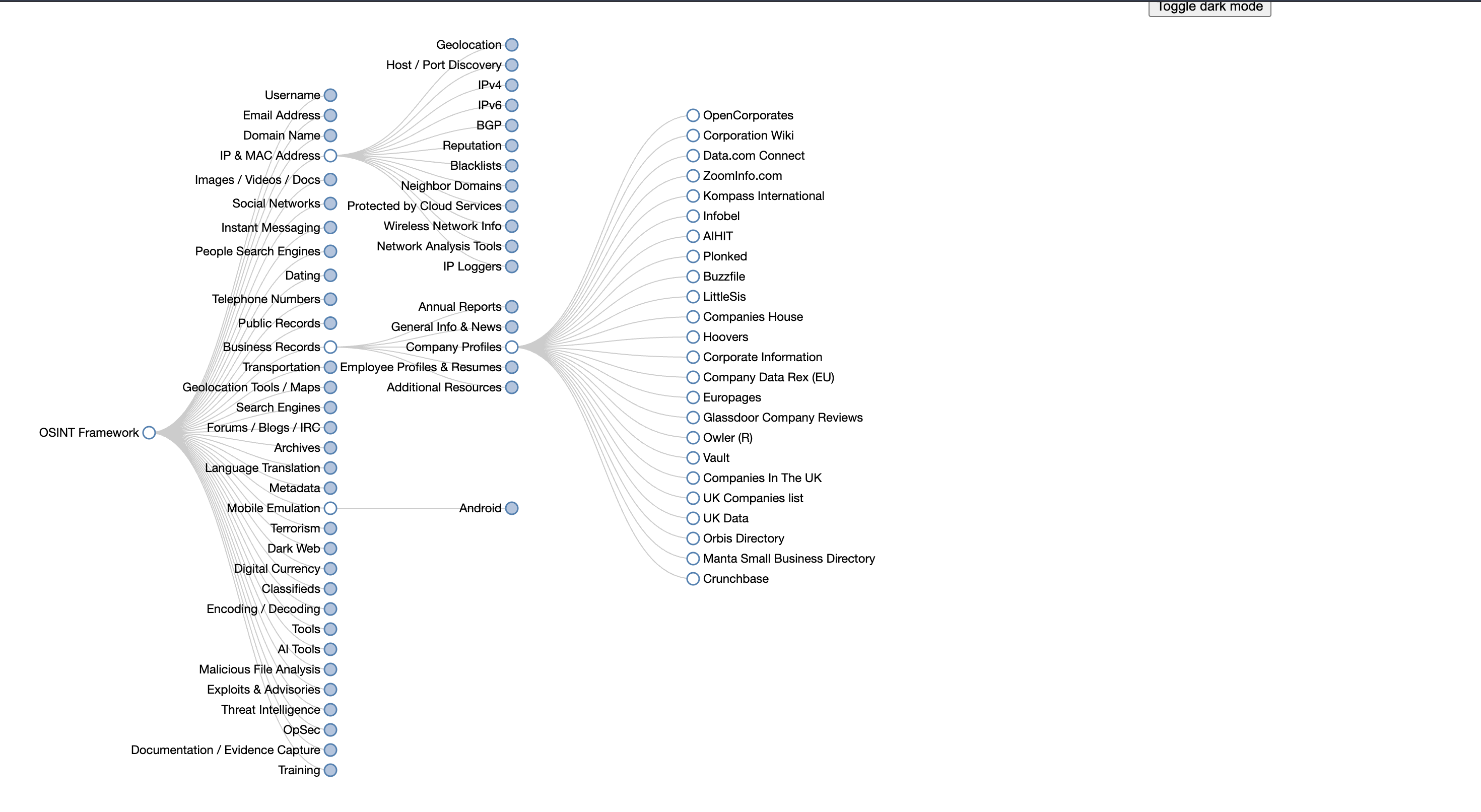

這邊有一個網站,名稱叫做OSINT Framework,他把所有OSINT 的工具做了一個分類,遇到了不同類型的就可以到這邊查有什麼

目前以CTF 來說,很常遇到的以下三個題目

OSINT 也會伴隨一些通靈的成分,需要在腦內中中思考各種關聯,也會需要用到一些技巧,因此接下來幾天我想要研究的是OSINT 的工具以及尋找線索的技巧。

今天介紹了OSINT 的概念,接下來幾天會分別以人的資訊、地點以及網站這三大分類分享一些工具的使用