這是今天的題目

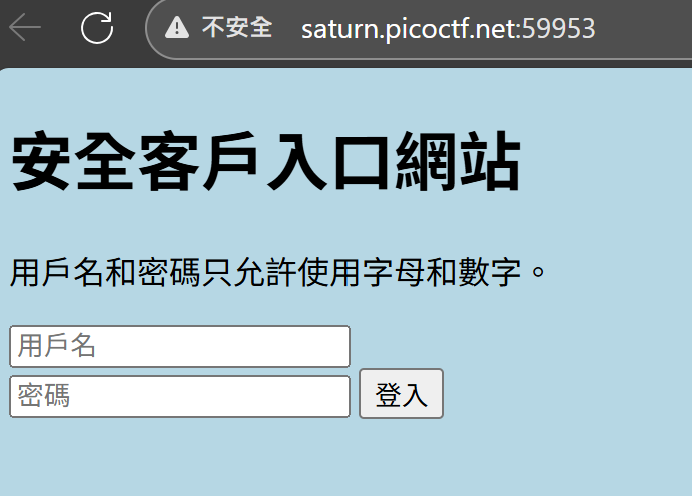

題目給了我們一個網頁連結,我們現在看到一個登入介面

我們先查看他的原始碼介面,但這邊我並沒有看到甚麼有用的訊息。那我們先試著隨便輸入帳號密碼,然後登入看看。

跟預期的一樣,登入失敗。那我們來看看檢查他的原始碼介面,有沒有甚麼有用的訊息。

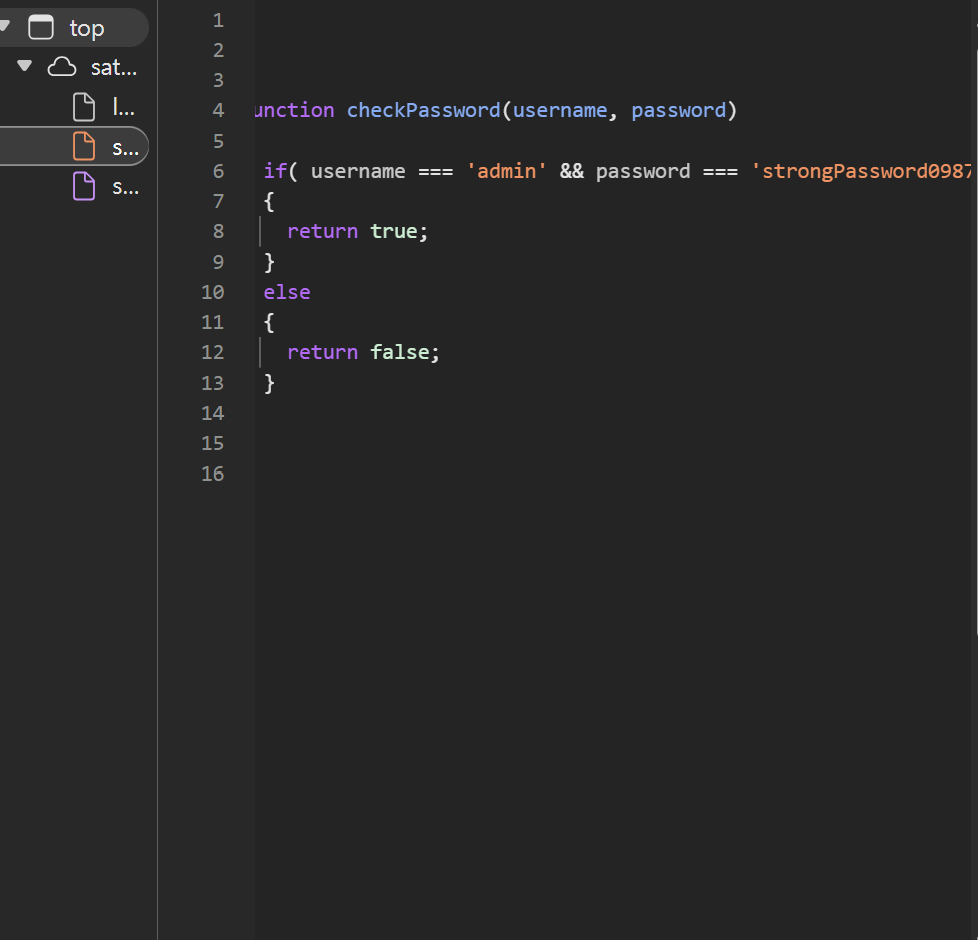

仔細找一下,那這邊我們就找到他的登入帳號密碼了。

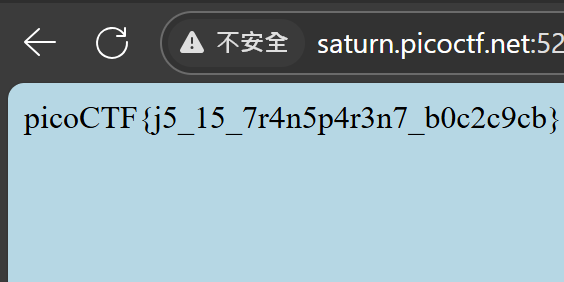

登入後就找到答案了!

這題讓我再次體會檢查客戶端資源的重要。起初看似空白的HTML,實際上瀏覽器會動態載入secure.js,裡面含驗證邏輯與明碼帳密。透過 F12的Network/Sources 追查就能取得帳號並登入拿到 flag。重點是:別只看View Source,要重載頁面並觀察Network、檢查Sources,也要注意service worker或eval產生的script。同時提醒開發者:驗證不能只放前端,伺服器端要嚴格檢查並避免把備份或憑證上傳公開。以後做題會先用DevTools 抓資源,再用 curl 或目錄掃描確認隱藏檔,能更快鎖定漏洞拿flag。