原本這系列是「有什麼工作坑 → 就找 Ollama 來幫忙補」的日記流。

但這兩天看到新聞,實在忍不住插播一下 ——

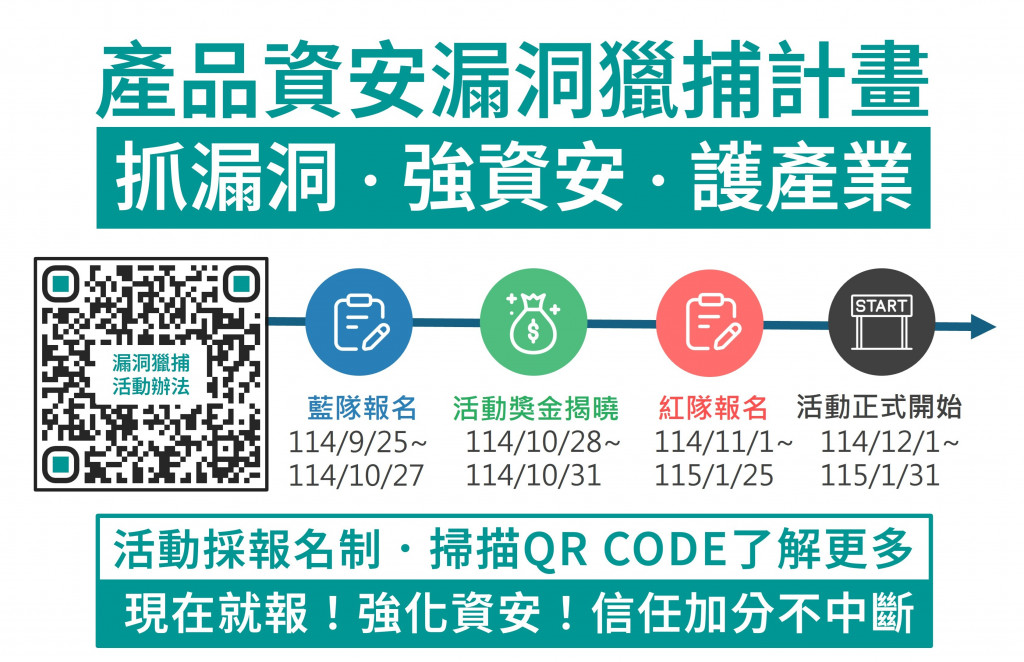

👉 資安院(NICS)主辦的產品資安漏洞獵捕活動要來了!

官方已經公布:

相關連結:

這是政府單位舉辦、合法合規的 bug bounty,獎金也是真金白銀。

於是我決定,今天要把「白天藍隊、晚上紅隊」的想法,寫成一份螺旋式訓練的清單。

(保留原本八大清單,這裡略寫,完整同你前一版)

| 面向 | 白天藍隊任務 | 晚上紅隊練習 | 螺旋迴圈收斂 |

|---|---|---|---|

| 規則 | 研讀稽核規範、資安法遵循 | 研讀 bounty 規則,理解測試範圍 | 法規與授權一致 |

| 盤點 | 資產盤點、弱點掃描報告解讀 | OSINT、範圍列舉、服務探測 | 清單互補 |

| 工具 | SIEM/EDR、弱點管理 | Nmap、Burp、Syft、Trivy | 技術互參 |

| 回報 | 向主管報告弱點狀態(Info/Low 居多) | 向主辦方提交漏洞報告(CVSS 打分) | 報告品質提升 |

| 演練 | 模擬事故 → IR 報告 | 模擬攻擊 → PoC(不含 exploit) | 攻防雙驗證 |

flowchart TD

A[白天:公司藍隊防守任務] --> B[盤點 / 弱點報告解讀]

B --> C[轉化成防守需求]

C --> D[晚上:紅隊模擬攻擊]

D --> E[漏洞報告與 PoC 記錄]

E --> F[回饋藍隊強化防禦]

F --> A

原本後面繼續把每日的工作轉換為技術的分享文章,因為距離11月開始剛好還有一個月準備,後面文章會漸漸走向準備的過程。