IBM SERVER : X3650 M3 (OS:Win 2008 R2) (無配置DNS無法上網)

F/W: FORGATE 70D (OS:v5.2.4,build688) (有固I,HTTPS)

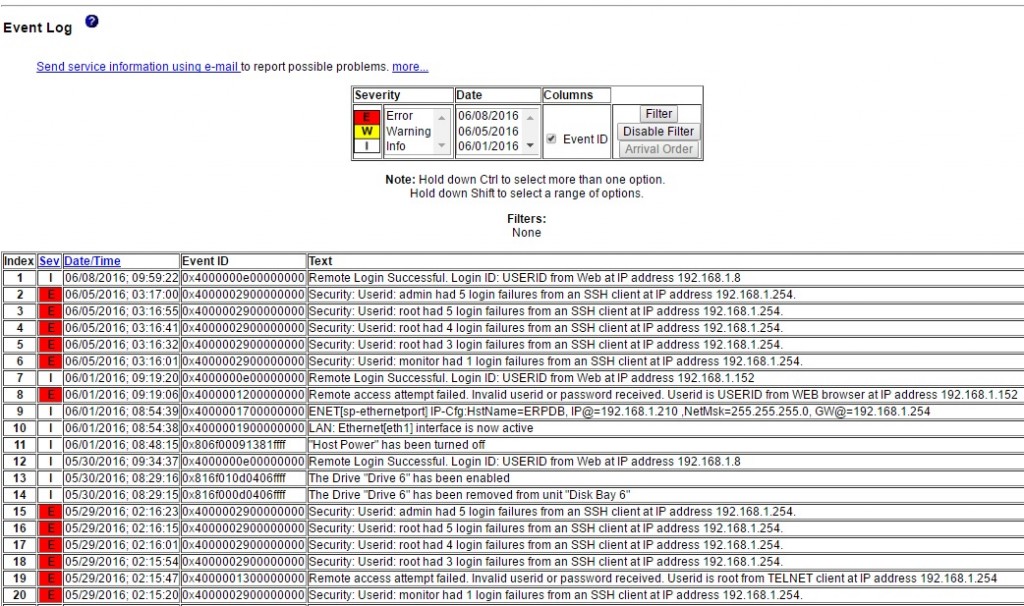

近期發現半夜會有防火牆的IP在TRY (SSH、TELNET)

但我的ibm server並沒有開外網,如下

防火牆密碼應該是沒被破才對,是不是員工電腦中毒導致呢??

想詢問FORGATE如何查詢的到該時段為何會被登入

並如何防止該事件再發生 謝謝。

WAN to LAN,你該不會有開NAT吧?

這樣外部的IP攻擊,通通換成FTG的LAN IP耶!

缺乏版大的架構說明,小弟以下的看法或許有誤,請見諒

初步看起來,小弟認為是內網的電腦作怪

192.168.1.254應該是版大的閘道也是防火牆的介面

IBM server 與PC混在同一個網段本就不是安全的做法

採購FG-70D應是預算考量,

很不幸,會沒有較長時間的LOG紀錄

不然或許啟用Local In Policy能夠在防火牆看到一些紀錄

小弟建議隔開Server到另一個介面(網段)

這樣防火牆就容易用政策來做安全控制了