各位大佬好!!

小弟再次來請教問題了

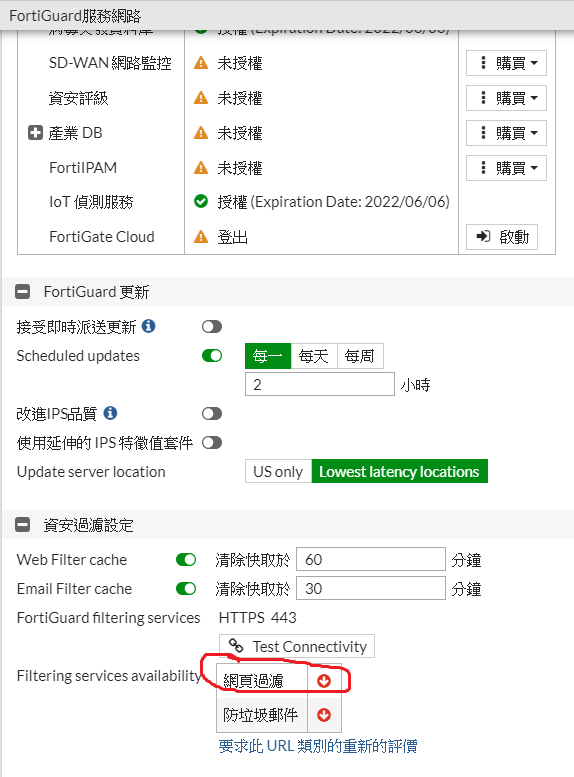

如上圖一,在filtering services availability中的網頁過濾是紅色狀態

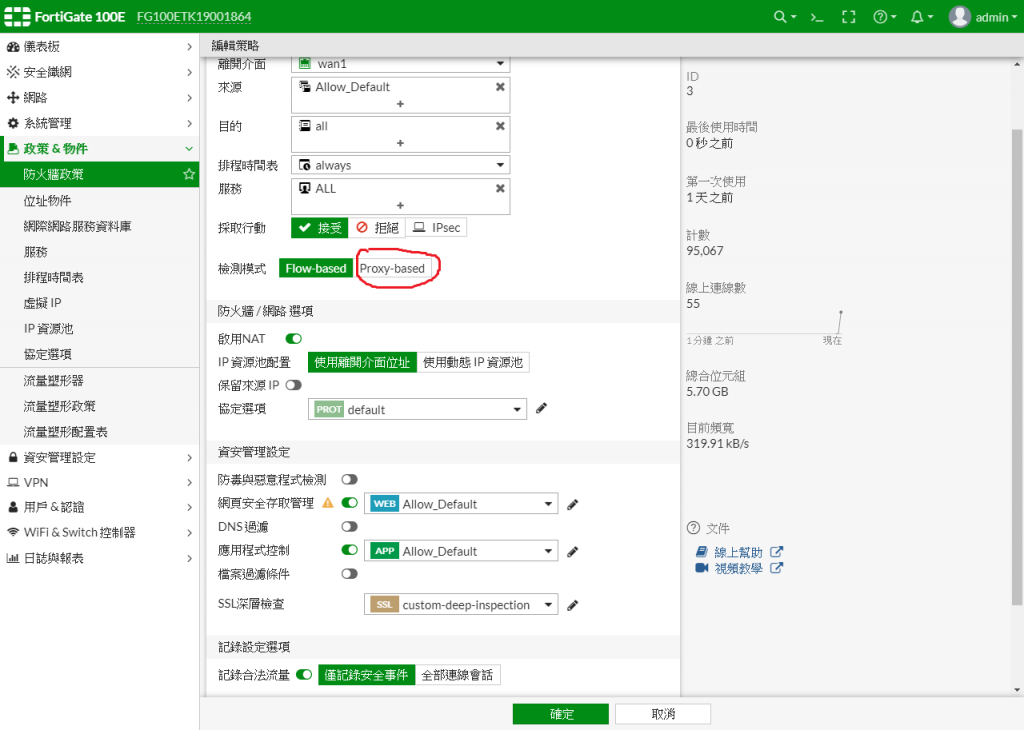

如果再圖二,把flow-based切換成proxy-based,而他下面網頁安全存取管理是 allow-default,這樣子,在allow-default所允許打開的網站或是程式能夠打開或是使用嗎??

樓主,與用flow-based或proxy-based無關

只要查不到 URL 的 DB

應該就會不能用的

照說,自己試一下就知道了

還有,請問樓主用的是哪一版OS ?

您好!!

版本是 V6.4.2 build1723(GA)

額..也就是他們 filtering services availability 網頁過濾功能是無法使用的

進而影響到 政策中的 網頁安全存取管理功能 是無法生效的,不管是用flow-based或proxy-based模式。

因為這部分是其他公司的防火牆,今天有詢問我們這個問題..

我這邊無法直接動.所以來版上先跟大大們請教再做回覆.

首先,FortiGuard必須要能ckeck到 URL的DB

再者,Policy中ssl的檢測有必要用deep嗎?

有關的設定樓主清楚相關性嗎?

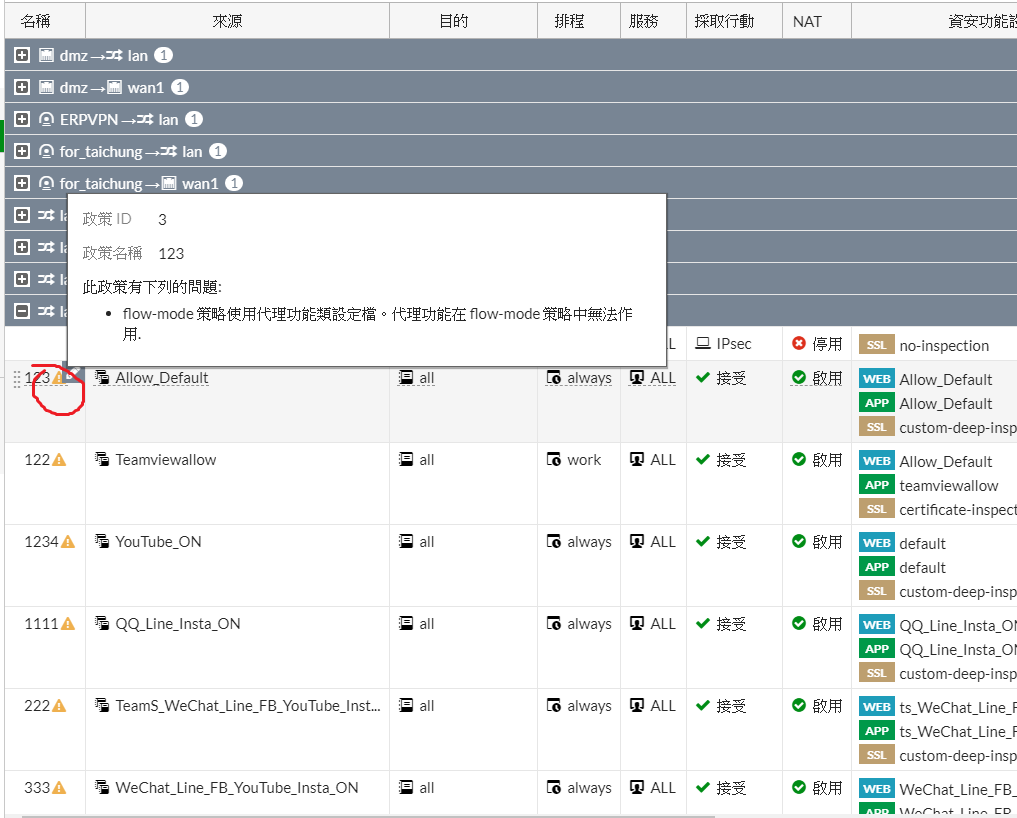

如果不清楚,可以看一下黃色的警示說明

要不就說清楚客戶到底想達成什麼目的

您好!

黃色警示說明是這個,如上圖,(發現將flow-based切換成proxy-based時 警界就會消失)

客戶的問題是這三角形的部分是否會造成甚麼影響,以及把flow-based切換成proxy-based時,網頁安全存取管理是否能夠正常執行allow-default這一個部分,如果沒切換是否這條政策其實是沒再作用。

他們希望 網頁安全存取管理 這一個部分是生效的,可以阻擋youtub,line'wechat之類的

其他的部分以及相關性..我的確不是很清楚

如果客戶只是希望網頁過濾某些運用

要開應用程式控制及DNS過濾比較有效

然後應用程式要關QUIC

另外,在下說的黃色警示是ssl檢查不要用deep-inspection

請改採certificate-inspection

這樣客戶要擋網頁就足夠了

感覺是你NGFW的LICENSE根本還沒注冊啟用- -

filtering services availability 如果不是綠的話, 建議先停用POLICY上的UTM

不然上網都成問題

到CLI MODE

execute ping www.google.com

execute ping 1.1.1.1

SDWAN, STATIC ROUTE 設定也提供一下

IP要擋一下

bluegrass大您好!

客戶那邊認為現在網路可以正常使用以及也可以擋應用程式.就先保持原狀,如果後續有甚麼狀況再跟大大請教!

很謝謝bluegrass大能夠耐心地為小弟解答問題阿!

Flow-based和Proxy-based可用的設定檔不一樣,

會出現驚嘆號警告就如說明所述的一樣,

你的Flow-based防火牆政策使用到了Proxy-based的資安管理控制配置,所以該配置會無效。

https://docs.fortinet.com/document/fortigate/6.4.2/administration-guide/721410/inspection-modes

另外有Profile-based和Policy-based也會影響

https://docs.fortinet.com/document/fortigate/6.4.2/administration-guide/978598/profile-based-ngfw-vs-policy-based-ngfw

可以麻煩客戶有疑慮前可以先讀一下forti的document,人家公司很用心在寫的。

如果客戶在刪減設定有切換過Flow/Proxy或Profile/Policy,就..政策重作比較快?