大家好 :

我在公司內架了一部pfSense (VM) ,所有流量都會經過它

設備 :

pfSense2.5.1 有2條線路 WAN_1走PPPoE固定IP、WAN_2浮動IP

網頁主機x8 全部走 pfsense的LAN,拿內部IP,轉port、走WAN_1出去的

pfsense套件 :

Snort (WAN to LAN)

-> WAN_1.2介面上皆啟用,觸發到任一Policy就Block Host,加黑名單

-> 對外部啟用IPS Policy,嚴格模式(Security Mode)

-> 檢視Policy確實有WAF的相關rules

-> 外部掃port的也會馬上被Block,並加入黑名單

問題點 :

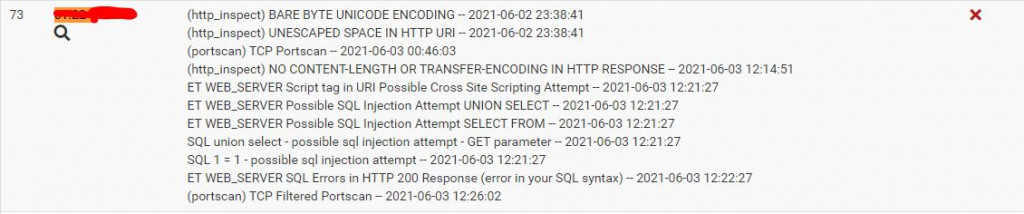

我在網頁主機上架了一個DVWA,想測試一下防火牆的反應。

於是,我在外部拿SQLMAP去try DVWA 的SQL注入頁面竟然真的能夠撈到DB裡面的資料

-> 為何已啟動防火牆,卻又有辦法讓這些封包通過 ? 而且不會被擋 ?

-> 在外部實測掃port就真的會被Block,且被加入黑名單,被拒絕連線!

若有問題敘述不清之處,請恕小弟我對防火牆這塊真的不是很熟悉,再請各位大神解惑,謝謝。

請問你有沒有檢視日誌看Snort Policy有沒有被觸發呢?

如沒有被觸發,請問你是否有檢視https流量?要能解密看到封包喔~

感謝回答~

我後來嘗試走http而非https並做了相同測試,發現http流量確實可被阻擋(LOG明確指出這ip在SQL INJECT),謝謝提醒

想請教您,那麼如何讓snort去拆開並解密https流量呢?

謝謝

可以參考以下squid proxy的做法。

https://turbofuture.com/internet/Intercepting-HTTPS-Traffic-Using-the-Squid-Proxy-in-pfSense

這一篇SANS的文章詳細解釋為什麼需要解密才能讓snort偵測到攻擊。

https://www.sans.org/reading-room/whitepapers/detection/paper/37735

簡單來說,https流量因為加密的關係是看不到封包內容的,只能看header,所以外部掃port可以憑port用snort規則偵測(因為port在header裡有顯示),但是sql injection 這種layer 7必須要snort能得到封包內容才能偵測。

小弟已閱畢您提供的文章,並充分了解其中動作原理,謝謝。

但問題是文章中的範例設定是 LAN -> WAN

我已嘗試設定 WAN -> LAN 設定,但始終無法成功

能否向您請益,該如何正確地設定呢?

謝謝您

WAN -> LAN 是reverse proxy,可以找類似下面的文章

https://travellingtechguy.blog/reverse-proxy-with-pfsense-and-squid/