關於最近待的單位,有群PC加入網域後,沒幾天就出現與工作站信任關係失敗的問題

有裝還原卡EZ-Back SYSTEM

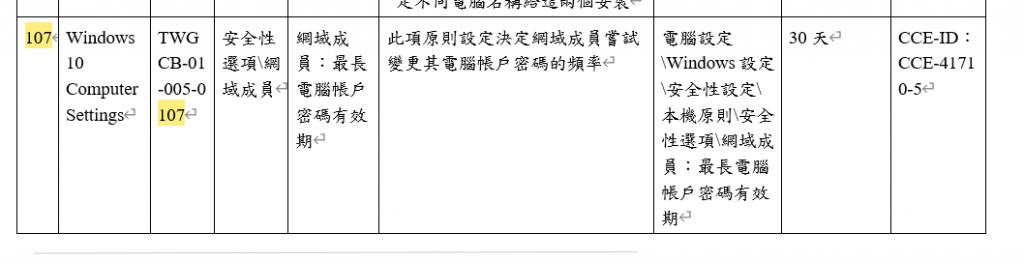

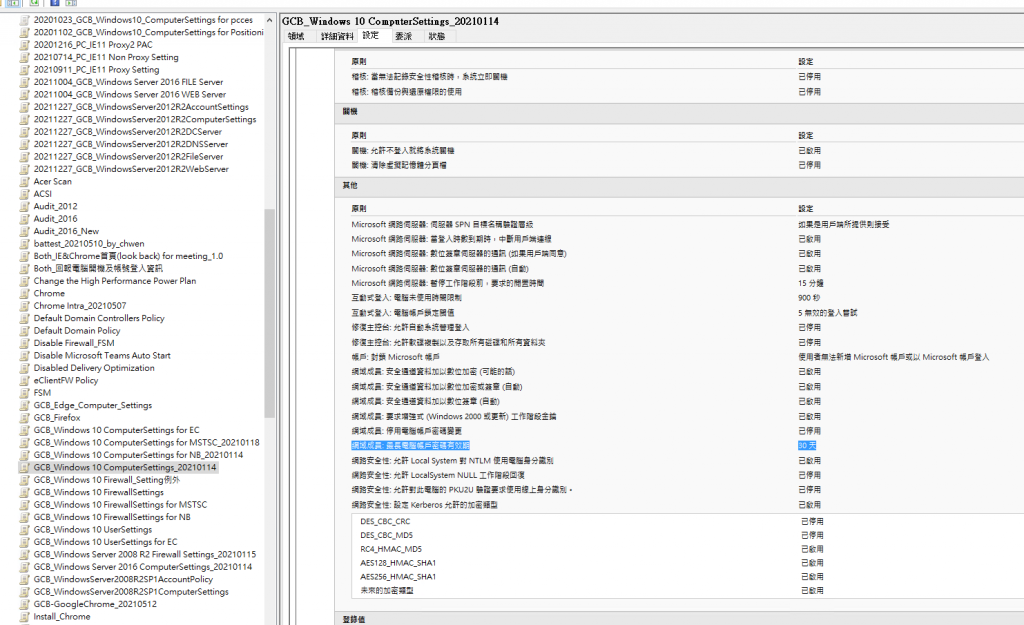

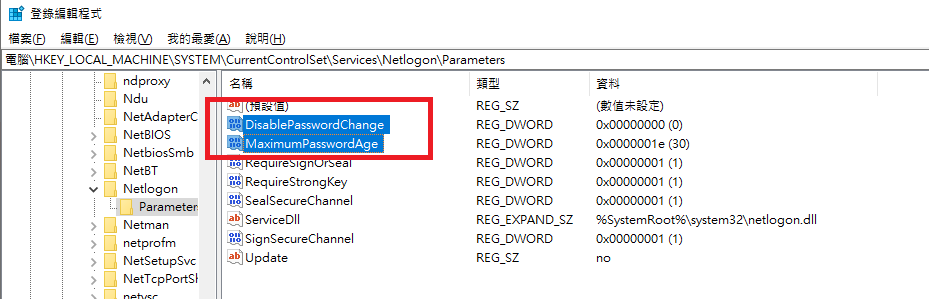

附圖為GCB的設定

但還原卡廠商是這樣回覆的 以下為廠商回覆,想請問板友 真是GCB的設定影響到PC嗎?

目前會發生【網域信任關係失敗】之PC,是因為網域規則內有一個規則為: 【網域成員:最長電腦帳號戶密碼有效期】設定到30天。(或者更短的日期)

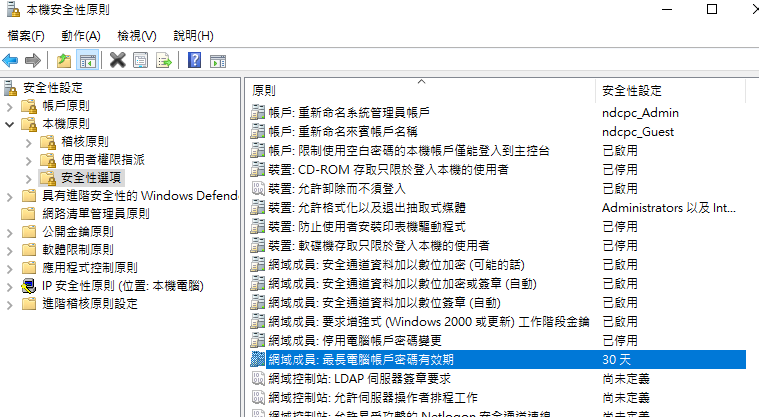

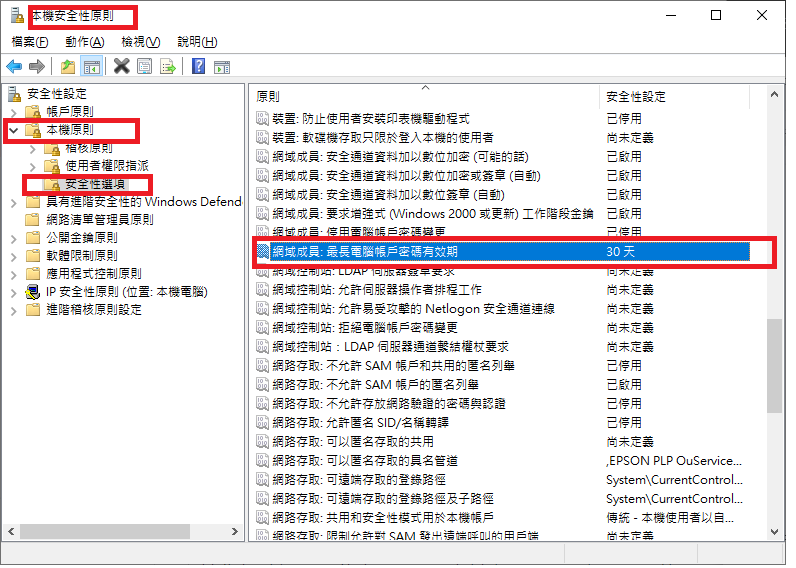

如下圖所示

請協助看一下 電腦裡面的【本機安全原則】→【安全性選項】→【網域成員:最長電腦帳號戶密碼有效期】是否為30天

若有管理權限,可以試著將30天的設定延長

進入登入編輯器:regedit

\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters

路徑下:將

"DisablePasswordChange" 將此值改為1,[停用電腦帳戶密碼變更] 改為[已啟用]。

MaximumPasswordAge 將此值改為 f4240 可延長為1000000天。

但是若再次套用網域規則(或GCB規則後),若此設定值修正為30天。可能就必須要將此電腦脫離網域,才有可能解決單位登入問題。

如果他的還原卡要求這樣才能過的話, 代表這家還原卡不能與 GCB 相容.

再來就要看決策單位決定怎麼做了:

上面三個挑一個做就可以.....

還原卡一旦做還原的 Image 時, 他連當時的 Computer Password 也一併寫入 Image 了. 問題是, 這個 Password token 被寫定之後, 就不會再變動, 所以他會永遠停在 D Day.

接下來:

如果你的電腦在 D+30 天以內執行還原:

此時跟 DC 之間驗證的 Computer password token 尚未輪替, 所以還原回來的 token, 跟你目前使用的 token 相同, 驗證就沒有問題, 不會被踢出網域.

如果你的電腦在 D+30 天以後執行還原:

此時跟 DC 之間驗證的 Computer password token 已經替換成新版的, 還原回來的舊 token, 跟你目前使用的新 token 不同, 驗證不過關, 只好被踢出網域.

這是資安的需要, 避免有人竊取某台電腦的 Token 之後, 偽造自己的身分直接就進入網域.

所以, 如果你真的把 GCB 關掉, 將來萬一出現上面這種狀況, 導致單位內發生資安事件而資料受損的話, 請問這條鍋要叫誰出來背? (當然是:誰下令關掉的, 誰就要出來當砲灰)

追根究底, 這是還原卡廠商不瞭解 Windows 還原的正確作法, 又不知道如何解, 所以才教你這種棄械投降式的解法; 這種還原卡缺乏資安專業, 遲早會讓你的單位出事...

(正確的作法: 應該要在執行還原的時候, 先把當初記下來的舊 Token 砍掉, 跟 DC 重新同步過拿到新的 Token, 恢復網域之後, 才將電腦還給使用者, 這個動作可以用 Sysprep 程序來做前處理; 但還原卡廠商大部分只知道如何做到單機還原, 它們並不懂如何做網域內的還原, 這方面可能許多世界級的備份軟體要比他們懂很多....)