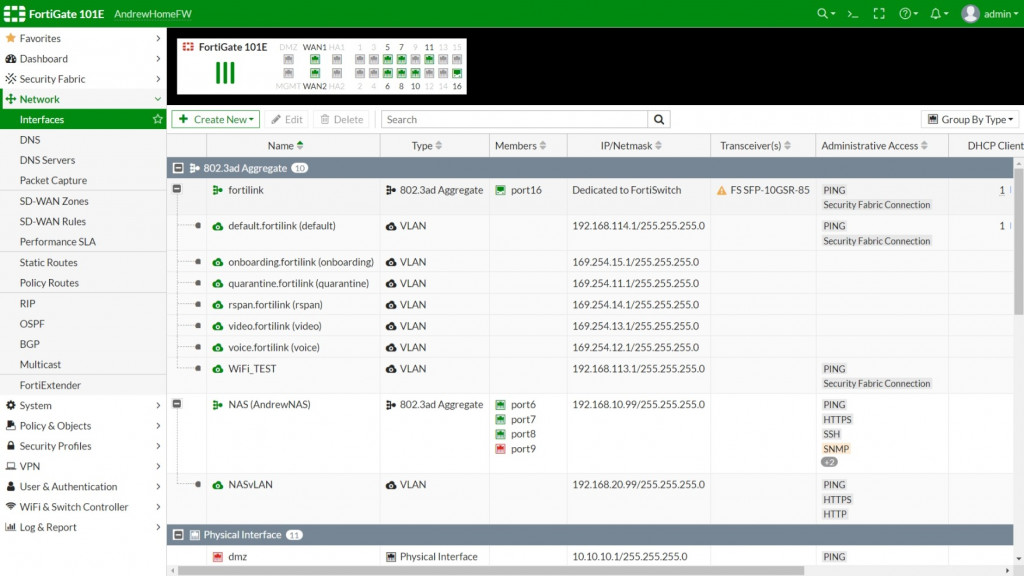

我在家現在是用 FortiGate <> FortiSwitch <> FortiAP

我在 Google 找了一年都沒有怎樣儲存 Port vlan config 的方法.

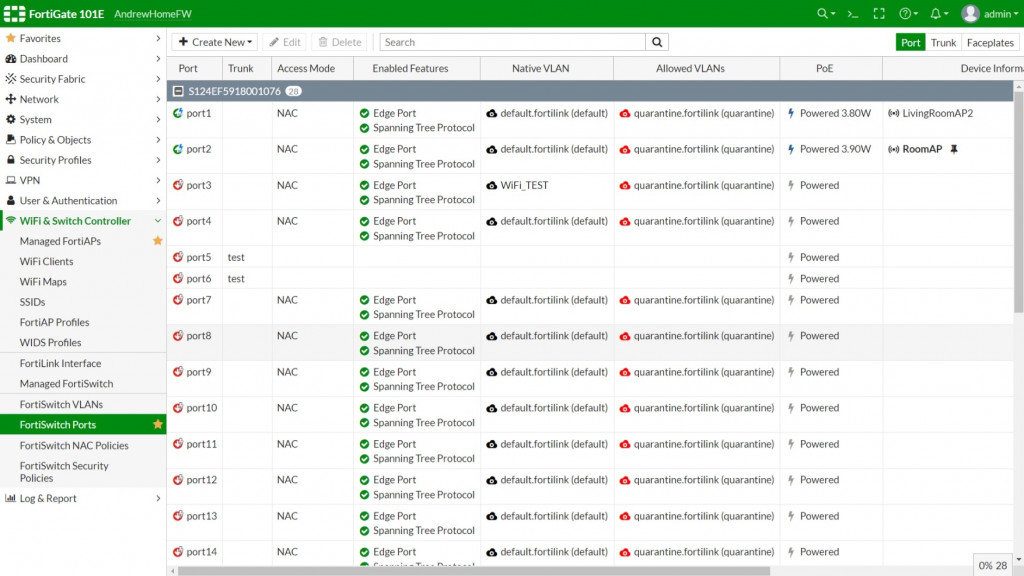

正常我會把AP的VLan設為 WiFi_TEST, 每次設完都會即時生效, 而且沒有儲存設置的按鈕給我, 但每次 停電/重新開機 後都會還原為 default.fortilink (default)

我試用 CLi 進去儲存也不行.

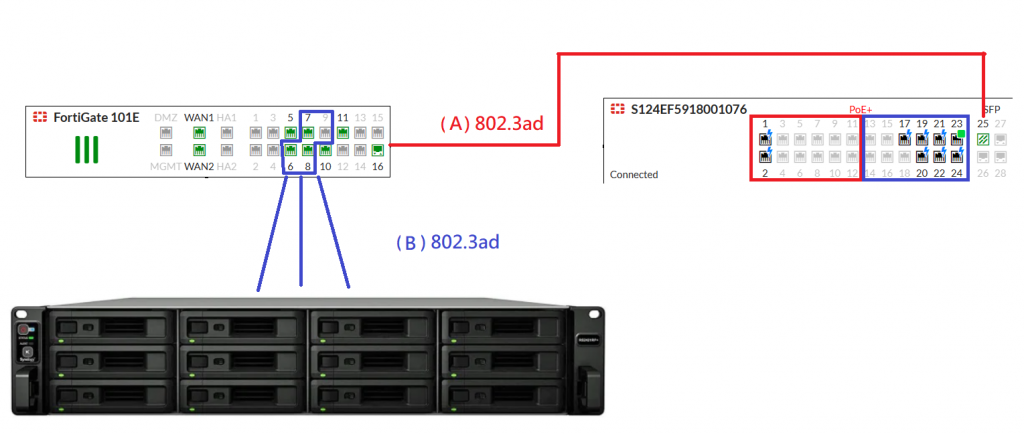

還有我有兩個 802.3ad

一個連了 FortiSwitch

另一個連了 NAS (3個port link aggregate)

有兩個問題 :

1, 如何儲存 FortiSwitch 的 VLan 設定?

2, 可以透過一條 uplink 把兩個 802.3ad 放在一隻 switch 一起用的嗎?

期望圖 :

因為想用 NAS 的 802.3ad 作 PXE 一般 1GB LAN 不夠跑.

原諒我的表達不清.

願意嘗試新的網路方案,給你按個讚

不過看來賣你這套Fortinet資安鐵三角的廠商很混

一點基礎的安裝設定原理都沒教,這我不行

按照你截圖的分析

我不知道上述解釋的你能不能懂

但我很肯定並不是每個賣Fortinet資安鐵三角的都會

我也是有會的人帶領才入門

你的問題應該是有關技術理解錯誤

建議你下次找個有技術的廠商來做

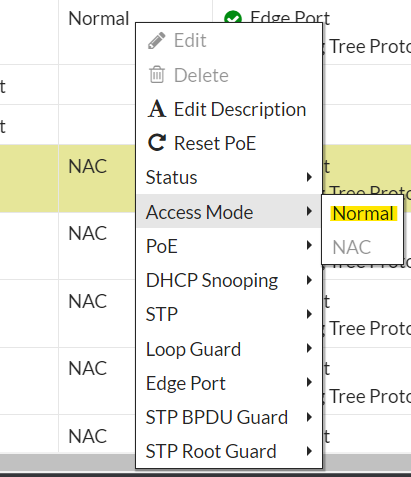

-> 在switch的埠上啟用NAC存取應該是不對,要改用設備辨識在policy上作用

只有 NAC / Normal, 你意思是設為 Normal ?

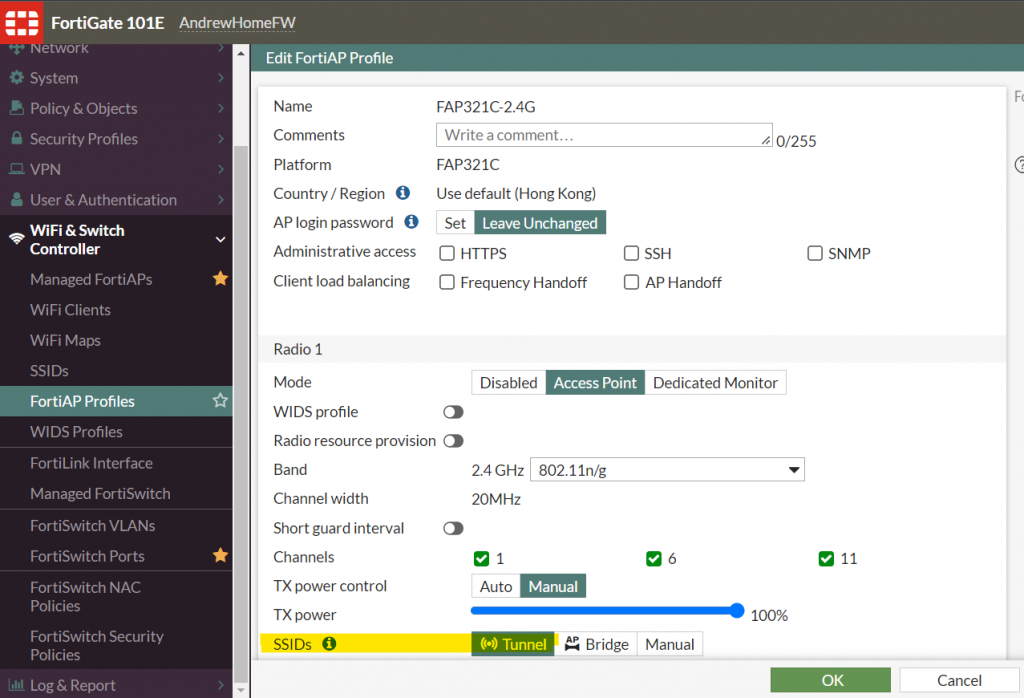

-> 使用FAP最好是用tunnel模式,這樣基地台的IP取到啥都不要緊,SSID可以有另外的網段

是指這個嗎?

因為不知道你OS版本(switch OS也要更新)

但跟我看到的不一樣

不過應該Switch部分是對的

AP部分應該找SSID

還有switch及AP的設定儲存都不在設備上

都是存在Fortigate身上

所以斷電或重開是不太可能設定不見

建議您下次買保固時換一個能跟你說技術的廠商

感覺你fortinet的設定方法都不對

這樣設備買來沒發揮作用太可惜了

春節看Switch設定超怪,只留言個人確定的部分,開工來看公司的設定再回答

Access mode : Normal

原生vlan : 指派port的vlan

允許vlan : 留空,我不確定你選fortilink是要做什麼?

vlan間的通訊請透過FortiGate防火牆政策設定允許規則

1.interface有很多fortilink

代表FortiSwitch已經被接管

照理說設定全部都在fortigate內

你也許遇上bug吧,印象中fortiswitch真的是不需要另外按存檔的

跟一般switch的概念不太一樣

2.你應該是要把NAS的802.3做在fortisw上

這樣就達成A為主要的uplink

3.家用就可以用到鐵三角,預算好高