有可能是你公司內部被入侵並被植後門了

如果能查看Log

先看看誰在發這些不必要的通訊服務對外

防火牆規則將trust到untrust的

沒必須要這些聯外服務的IP都關掉

你需要的不是換IP或買IPS

而是加強你防火牆管理資安的技能

要不就找SI來協助

問他為什麼買了防火牆還會有資安問題

他應該會有說法才對

防火牆不是裝飾品

是需要每天觀察log

並且進行相關調整的

目前我們只有DMZ(192.168.10.10)--->untrust(192.168.20.20) (沒有用到trust)

我們只有接一條ISP出去

我把DMZ interface拔掉之後他還是有透過untrust interface傳封包出去

所以我們判斷是fw被當跳板。

btw 我看session log完全沒有untrust對外的ip(192.168.20.20)出現,所以我們才會判斷fw被當跳板

你們的untrust不是對外的ISP喔?

要查看你 session log

關於SNAT是怎麼做的?來源是SNAT後的結果

因為會有對其他公司的防火牆丟smtp的封包

通常要查跟對方IP連線時你的Source IP來源

回頭來說:

如果真的FW被當跳板是很嚴重的事

通常表示原廠防火牆有漏洞要發新聞稿

Juniper可不是小公司

你聯絡原廠了沒有

fw被當跳板可能性極低

你拔掉DMZ後有將fw重啟嗎(或 clear all sessions)

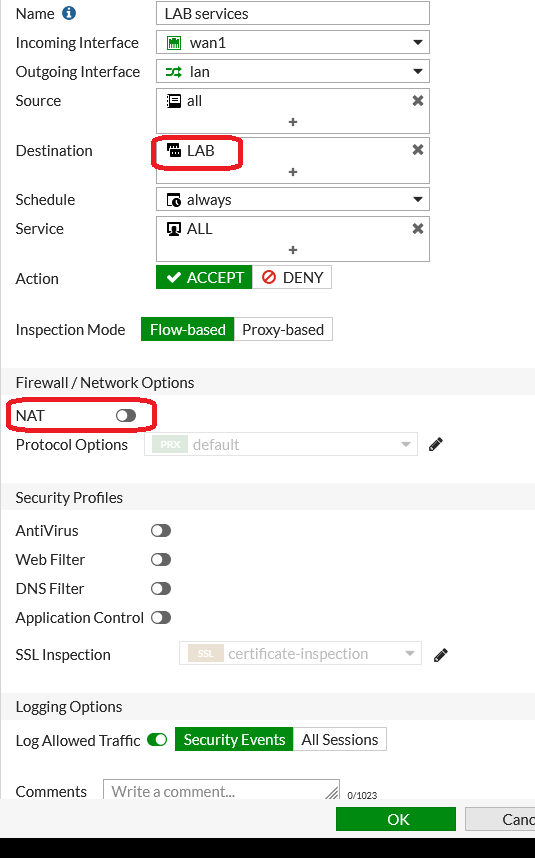

FW本身被當跳板的機率應該很低(Juniper不是小公司,連這點都搞不定的話就甭混了),既然DMZ和trust都沒機器還是有outbound traffic,那比較可能是config錯誤,讓inbound traffic透過FW作SNAT出去了(也就是FW變成別人的VPN GW了),像附圖的destination如果改成any,NAT又enable的話(在此NAT是指SNAT),那destination看到的Src IP就會是FW的IP,最好先確認一下FW的config吧![]() ....

....

我會建議先把公司員工的郵件認證密碼重新修正一下,最好能英文加數字的複雜密碼,再看看是否還有一直寄信的情形再做下一步.